Modelos y datos de IA seguros

Para permitir una rápida adopción de la IA es necesario empezar por proteger sus datos y modelos de IA. La gestión de la postura de seguridad de IA de Zscaler (AI-SPM) proporciona información detallada sobre sus entornos impulsados por IA al tiempo que mitiga de forma proactiva los riesgos de los datos y la IA.

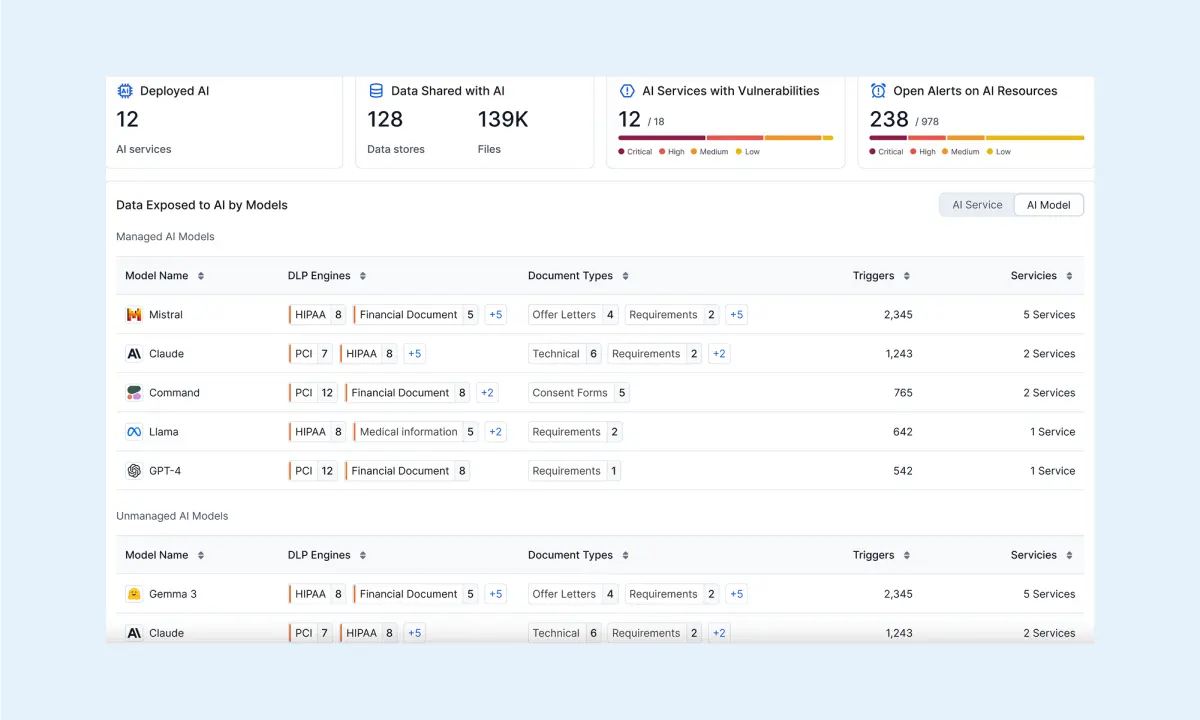

Obtenga una vista de 360 grados de sus modelos, agentes y servicios de IA

Identifique y proteja los datos de entrenamiento de IA frente a envenenamiento de datos, errores de configuración y exposición

Alinee su organización con los nuevos y emergentes marcos de cumplimiento para IA.

El problema

La IA plantea riesgos y preocupaciones en materia de seguridad

80 %

65 %

40 %

La seguridad de la IA completa ya está aquí: consiga un asiento en primera fila.

Explore las nuevas innovaciones de Zscaler para el descubrimiento de IA, la automatización del red teaming y la protección en tiempo de ejecución, diseñadas para la gobernanza y el cumplimiento.

Descripción general de las soluciones

Proteja sus datos, IA y LLM con confianza

Zscaler AI-SPM proporciona una visibilidad profunda de todos los servicios, agentes y modelos de IA implementados en su entorno. Al aprovechar la clasificación LLM avanzada, Zscaler AI-SPM detecta, clasifica y evalúa los riesgos de los datos confidenciales que se asignan a cualquier servicio de IA, lo que proporciona una vista de 360 grados de todos sus datos, IA y sus riesgos correlacionados.

Integrado de forma nativa con la plataforma Zscaler Data Security, Zscaler AI-SPM le permite proteger con confianza datos, IA y LLM en la nube.

Amplia cobertura e integración nativa

Proteja de forma nativa los recursos asociados con plataformas como Amazon Bedrock, Microsoft Azure Foundry AI y Google Vertex AI, así como servicios de IA no administrados como Hugging Face y Ollama.

Detección y clasificación automáticas con IA

Descubra, clasifique e inventaríe automáticamente servicios relacionados con IA y activos de datos conectados, incluidos modelos, conjuntos de datos y vectores.

Mitigación de riesgos de IA y datos

Correlacione riesgos como envenenamiento de datos, configuraciones incorrectas, exposición de datos, usos y derechos incorrectos, y mitigue los riesgos de IA y datos con una corrección guiada.

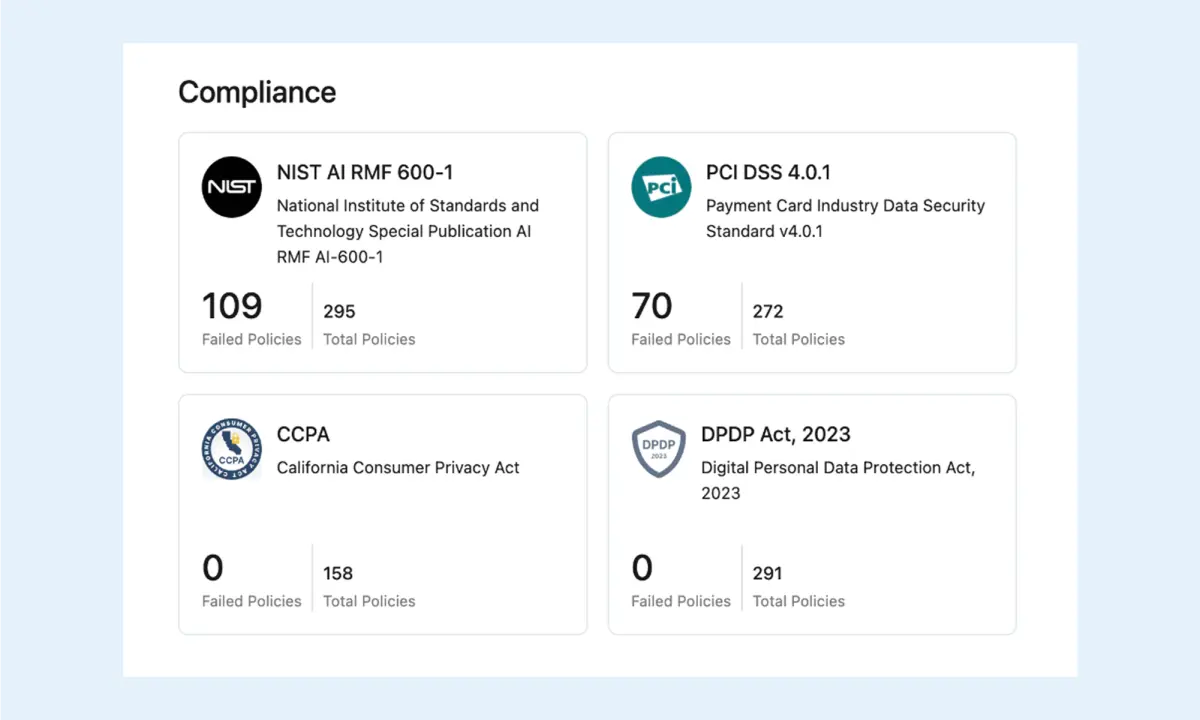

Garantía de cumplimiento normativo

Cumpla con estándares y mandatos como NIST AI RMF 600-1, EU AI Act, HIPAA, GDPR, etc. con supervisión continua e informes de cumplimiento.

Evalúe instantáneamente el riesgo de sus datos

Nuestra evaluación de riesgos de datos es rápida y sencilla. Obtenga visibilidad instantánea de los datos, los riesgos y la exposición, y reciba orientación experta sobre cuestiones de seguridad.

Detalles de la solución

Asegurar un panorama diverso de IA y datos

Descubra todo su panorama de IA

Administre fácilmente su creciente ecosistema de IA con una supervisión simplificada, así como una visibilidad y un control potentes sobre las implementaciones, los recursos y los componentes de IA.

CARACTERÍSTICAS CLAVE

Comprenda los modelos, agentes y servicios de IA que se utilizan en toda su organización, dónde se implementan y los recursos de los que dependen.

Descubra implementaciones de IA que pueden no estar formalmente aprobadas o no ser conocidas por sus equipos de TI o seguridad.

Obtenga información adicional y contexto sobre las tecnologías de IA, como el editor, el país de origen, los términos de licencia y los factores de riesgo.

Asegúrese de cubrir los servicios de IA de los principales proveedores de la nube, como Microsoft Azure Foundry AI, Amazon Bedrock y Google Vertex AI.

Evalúe su riesgo y postura en materia de IA

Analice y priorice el riesgo con IA. Identifique configuraciones incorrectas, riesgos de acceso y vulnerabilidades en agentes de IA, implementaciones y marcos de generación aumentada de recuperación (RAG).

CARACTERÍSTICAS CLAVE

Mapee toda la cadena de suministro de IA para exponer configuraciones incorrectas, permisos excesivos y vulnerabilidades de los servicios de IA y los activos relacionados.

Filtre el ruido y priorice los incidentes según la probabilidad del riesgo y el impacto a través de un análisis en profundidad.

Minimice el riesgo utilizando IA/ML para correlacionar amenazas que revelan rutas de ataque ocultas, aprovechando la nube de seguridad más grande del mundo.

Obtenga una vista granular, basada en riesgos y centrada en el usuario de todas las rutas de acceso a configuraciones y datos de misión crítica

Garantizar un uso responsable de la IA

Corrija los riesgos asociados con la IA y los LLM y optimice la gestión del riesgo mediante una corrección guiada basada en contexto, lo que permite a los equipos de seguridad solucionar fácilmente los problemas y las infracciones desde su origen.

CARACTERÍSTICAS CLAVE

Aplique las mejores prácticas y medidas de seguridad para proteger las implementaciones de IA.

Corrija la exposición de datos, las configuraciones incorrectas y los riesgos de seguridad aprovechando la corrección guiada paso a paso con contexto completo.

Configure alertas en tiempo real para mantenerse al día con los cambios rápidos en el entorno de IA, reduciendo los tiempos de investigación y respuesta.

Minimice la superficie de ataque corrigiendo los accesos con privilegios excesivos y las rutas de acceso de IA que representen riesgo hacia los datos confidenciales.

Integre con soluciones DSPM/DLP o herramientas ITSM para mejorar la eficiencia operativa.

Proteja los modelos de IA y los datos de entrenamiento.

Supervise y proteja el uso de datos mediante el modelo de IA para salvaguardar los datos confidenciales o regulados utilizados en conjuntos de datos de entrenamiento contra fugas involuntarias o ataques adversarios.

CARACTERÍSTICAS CLAVE

Aproveche la detección automática de datos y la clasificación impulsada por IA para crear conjuntos de datos de entrenamiento precisos y evitar el uso compartido excesivo al tiempo que reduce la superficie de ataque y mejora su postura ante el riesgo.

Supervise los flujos de datos, el acceso a datos confidenciales, alerte sobre datos críticos y regulados utilizados en el entrenamiento de IA y reduzca el riesgo de uso indebido o exposición de datos.

Supervise el cumplimiento de los datos y los riesgos de seguridad con políticas prediseñadas para marcar automáticamente los problemas críticos.

Revise los registros de indicaciones y salidas para detectar el uso indebido del modelo y mitigar los posibles riesgos de exposición de datos.

Descubra, analice y corrija datos sobreexpuestos utilizados en modelos de entrenamiento de IA. Revocar el acceso a usuarios con privilegios excesivos, ya sean internos o externos, para reducir el riesgo interno.

Alinearse con los marcos de gobernanza de la IA

Asegúrese de que la IA y el uso de datos estén protegidos sin diferencias geográficas o regulatorias con un cumplimiento y una gobernanza de datos sólidos y en tiempo real, sin importar dónde residan los datos.

Características clave

Obtenga una visibilidad completa de la IA y la postura de cumplimiento de datos con una vista dinámica del estado de cumplimiento, cambios de configuración e infracciones de políticas.

Evalúe automáticamente el cumplimiento con normativas como el RGPD o la HIPAA, así como con estándares específicos de IA como NIST AI RMF 600-1.

Analice en profundidad las infracciones de cumplimiento para priorizar los esfuerzos de reparación, minimizando el riesgo de infracciones de datos y las responsabilidades legales asociadas.

Obtenga datos completos de cumplimiento, análisis e informes automatizados para auditorías de cumplimiento técnico.