Descubra y defiéndase de forma proactiva contra ataques avanzados. Nuestros experimentados cazadores de ciberamenazas aprovechan la inteligencia artificial y la inteligencia sobre amenazas para detectar señales de alerta temprana y prevenir infracciones.

Por qué importa

Los equipos de operaciones de seguridad están abrumados

Los adversarios idean constantemente nuevas formas de atacar su organización. No todas las amenazas son iguales y no todos los vectores de ataque son relevantes; sin embargo, los analistas de SOC deben navegar a través de un mar de alertas. Mientras lo hacen, luchan por sintetizar todos esos datos en conocimientos prácticos para detectar ataques sofisticados.

¿En qué deberían centrarse sus defensores? ¿Cómo mantener una defensa proactiva con personal limitado? ¿Cómo puede asegurarse de que todos sus trabajadores, desde su CISO hasta los analistas junior, operan al unísono en las iniciativas de defensa frente a amenazas más perjudiciales?

Nuestra búsqueda de amenazas gestionada y dirigida por expertos puede ayudarle.

Descripción general de las soluciones

Nuestros expertos cazadores de amenazas trabajan de forma ininterrumpida para detectar anomalías, amenazas sofisticadas y señales de actividad maliciosa que evaden las herramientas tradicionales.

Utilizando datos de la mayor nube de seguridad del mundo junto con modelos de aprendizaje automático personalizados, buscamos, analizamos y neutralizamos amenazas de forma proactiva.

Ventajas

Capacite a su equipo para que se centre en lo que importa

Busque y detecte amenazas avanzadas

Interrumpa las amenazas persistentes avanzadas (APT) emergentes aprovechando la experiencia de nuestro equipo de búsqueda dirigido por humanos, impulsado por nuestra plataforma global.

Haga de nuestros expertos sus expertos

Reduzca la fatiga de alerta con nuestras herramientas patentadas y un equipo de búsqueda 24/7. Analizamos miles de millones de transacciones sin procesar en alertas ricas en contexto, extrayendo la información más procesable para SecOps.

Detenga las amenazas en las primeras etapas de la cadena de ataque

Al analizar el tráfico web en lugar de los datos de los terminales, nuestro programa de búsqueda de amenazas detecta e interrumpe los ataques antes, antes de que vulneren sus terminales y causen daños.

Obtenga conocimientos y experiencia personalizados

Zscaler Threat Hunting Advanced proporciona incorporación personalizada, sesiones informativas estratégicas, informes tácticos y soporte continuo para la búsqueda de amenazas.

Cómo funciona

Nuestros cazadores recopilan, correlacionan y supervisan toda nuestra base de instalación global, aprovechando la telemetría a escala de la nube para identificar y defenderse frente a amenazas, vulneraciones y tácticas de ataque emergentes.

- Principios de zero trust

- Inteligencia de amenazas

- Prueba de hipótesis

- Manuales de estrategias personalizados

- IA + experiencia humana

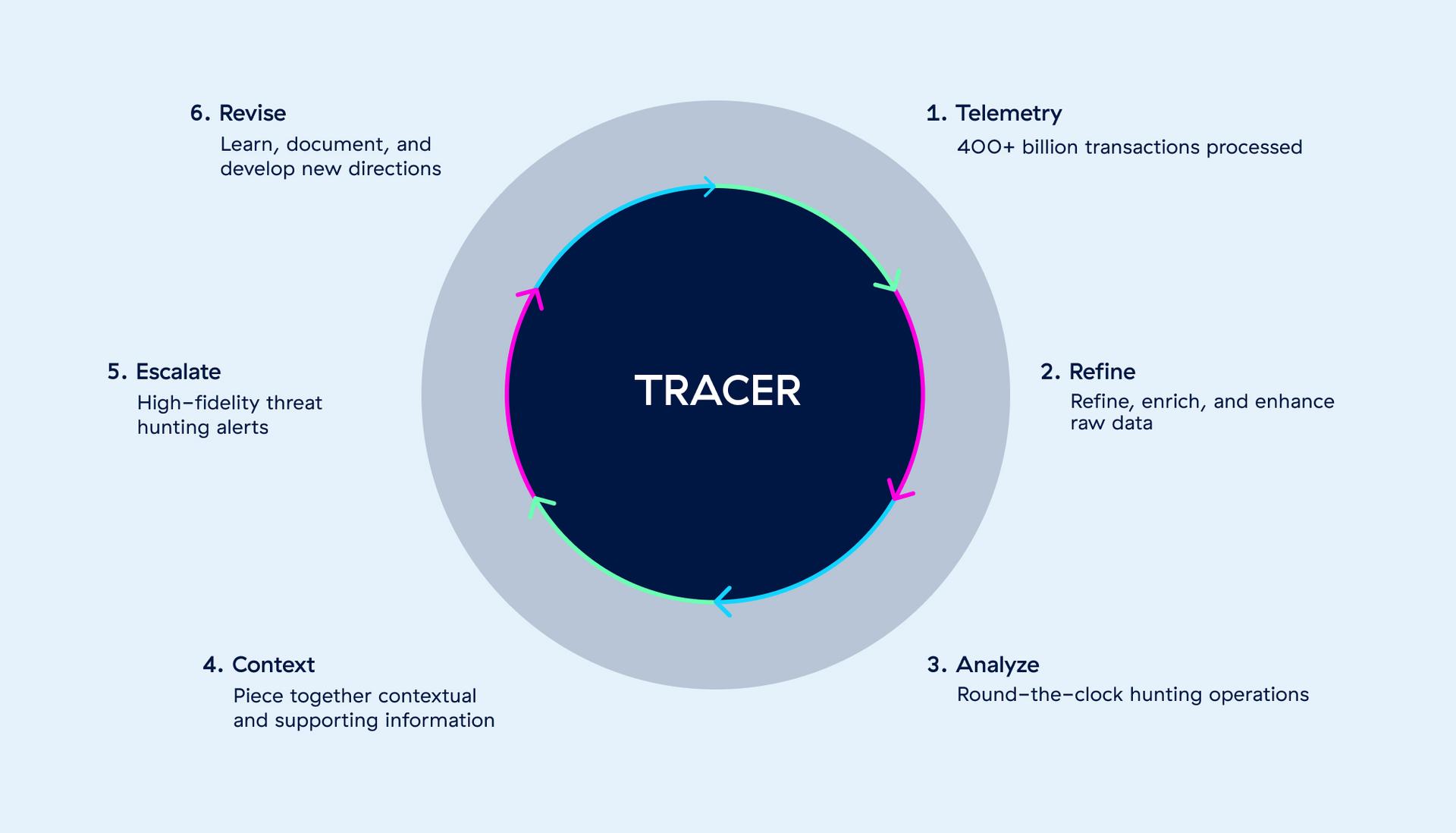

Un enfoque probado para la caza de ciberamenazas

Telemetria

Nuestra puerta de enlace web segura (SWG), la mejor de su clase, procesa más de 400 mil millones de transacciones por día, ofreciendo a nuestros cazadores de amenazas una visibilidad en tiempo real incomparable.

Refinar

Con la ayuda de la IA, nuestros buscadores refinan, enriquecen y mejoran miles de millones de transacciones con inteligencia sobre amenazas. Utilizando herramientas personalizadas y guías de búsqueda de amenazas, podemos detectar autores de amenazas que intentan mezclarse con el tráfico legítimo de la red.

Analizar

Nuestros cazadores de amenazas analizan diferentes vistas enriquecidas de datos, llevando a cabo operaciones de búsqueda estructuradas, no estructuradas y situacionales las 24 horas del día.

Contexto

Combinando inteligencia interna y externa, nuestros buscadores de amenazas reúnen información contextual y de respaldo para obtener conocimientos claros.

Escalar

Una vez que toda la información e inteligencia relevantes están unidas, un miembro de nuestro equipo de búsquesa envía alertas procesables a su equipo SOC/IR.

Revisar

Nuestro equipo aprende, documenta y desarrolla continuamente nuevos manuales para mejorar nuestros productos y nuestra eficiencia en la búsqueda de amenazas.

LA PLATAFORMA ZSCALER

La plataforma de ciberseguridad para la era de la IA, basada en Zero Trust, diseñada para proteger usuarios, cargas de trabajo, sucursales y dispositivos a través de la mayor nube de seguridad en línea del mundo.

Seguridad de los datos

Proteja los datos en todas partes, con visibilidad y controles integrales en todos los canales.

Seguridad de IA

Adopte la IA con confianza utilizando Zscaler AI Protect, una solución unificada para proteger la IA a escala.

SecOps con IA agentiva

Aproveche los conocimientos de la mayor nube de seguridad en línea del mundo y de fuentes de terceros para evaluar el riesgo, así como detectar y contener brechas de seguridad.

Preguntas frecuentes

La caza de amenazas es un enfoque proactivo para encontrar amenazas y vulnerabilidades potenciales en la red y los sistemas de una organización. Combina analistas de seguridad, inteligencia sobre amenazas y tecnologías avanzadas que analizan el comportamiento, detectan anomalías e identifican indicadores de compromiso (IOC) a fin de detectar lo que las herramientas de seguridad tradicionales pueden pasar por alto. Los cazadores de amenazas se esfuerzan en detectar y neutralizar las amenazas a tiempo para minimizar su posible impacto. Más información.

La inteligencia de amenazas es la recopilación, el análisis y la difusión de información sobre ciberamenazas sospechosas, emergentes y activas, incluidas vulnerabilidades, tácticas, técnicas y procedimientos (TTP) de los autores de amenazas e indicadores de compromiso (IOC). Los equipos de seguridad lo utilizan para identificar y mitigar riesgos, reforzar los controles de seguridad y ofrecer una respuesta proactiva a incidentes.Más información.