/ Che cosa sono le DevSecOps?

Che cosa sono le DevSecOps?

Confronto tra DevOps e DevSecOps

Sia DevOps che DevSecOps utilizzano l'automazione e processi continui per dar vita a cicli di sviluppo collaborativi. Il modello DevSecOps è nato in seguito alle critiche mosse al DevOps, che non dava l'attenzione dovuta alla sicurezza informatica.

Nella metodologia DevOps, gli sviluppatori e i team delle operazioni IT collaborano per creare un framework di distribuzione agile e semplificato. L'approccio DevSecOps punta ad automatizzare le principali attività di sicurezza, integrando controlli e processi nel flusso di lavoro di DevOps. Le pratiche di DevSecOps estendono la cultura di responsabilità condivisa prevista nel modello DevOps per includere pratiche di sicurezza.

Perché le DevSecOps sono importanti?

Un'abbreviazione di sviluppo (development), sicurezza (security) e operazioni (operations), il modello DevSecOps aiuta le aziende a integrare la sicurezza nello sviluppo delle applicazioni con l'implementazione di controlli in ogni fase del ciclo di sviluppo. Individuare e risolvere i problemi di sicurezza il prima possibile aiuta ad abbattere i costi, a evitare eventuali rielaborazioni e a ridurre i rischi, garantendo che i workload sul cloud siano sicuri prima di essere distribuiti.

Qual è lo scopo del modello DevSecOps?

Il modello DevSecOps aiuta a semplificare gli ambienti di sviluppo moderni favorendo una trasformazione digitale sicura. Le aziende stanno adottando servizi nativi del cloud, impiegando l'automazione e perfezionando i processi di sviluppo iterativi. Gli sviluppatori, spesso, si affidano a codice riutilizzabile e a componenti open source. Inoltre, i dati sensibili sono diventati altamente regolamentati.

Parallelamente all'evoluzione del panorama delle minacce, tutta questa complessità mette sotto pressione i team responsabili della sicurezza, che sono costretti a doversi districare tra competenze, risorse e strumenti limitati.

Il modello DevSecOps favorisce pratiche di sicurezza più efficienti, offrendo una visibilità approfondita e arricchita da un contesto completo e dall'integrazione negli strumenti e nei processi degli sviluppatori, a cui si aggiunge una sicurezza unificata che copre l'infrastruttura cloud, i dati riservati e le applicazioni.

Fondamentalmente, i processi DevSecOps aiutano a fornire software sicuro bloccando i problemi di sicurezza prima che si manifestino nel processo di distribuzione del software, attraverso:

- Individuazione e risoluzione dei problemi sin dalle prime fasi dello sviluppo, per evitare incidenti costosi, vulnerabilità e violazioni della conformità in futuro

- Adozione di un approccio integrato alla sicurezza del ciclo di sviluppo, semplificando i processi tra i team per evitare attriti e ridurre i rischi

- Integrazione della sicurezza nella pipeline di integrazione continua/consegna continua (CI/CD) invece di rimandarla alla fine del processo

- Supporto agli sviluppatori e agli operatori di DevOps aiutandoli a comprendere il modo in cui le loro versioni e modifiche influenzano la sicurezza, per accelerare lo sviluppo e l'iterazione e garantire al contempo la sicurezza del prodotto

Oltre ad affrontare queste sfide, il modello DevSecOps offre anche una serie di vantaggi. Vediamoli nel dettaglio.

Quali sono i vantaggi delle DevSecOps?

1. Integrare la sicurezza sin dalle prime fasi (modalità shift-left) e accelerare l'innovazione

Grazie a controlli di sicurezza automatizzati integrati negli IDE e negli strumenti di DevOps più diffusi, gli sviluppatori possono soddisfare facilmente i requisiti degli ambienti di DevSecOps. Questi controlli aiutano gli sviluppatori a identificare, analizzare e correggere le vulnerabilità nel codice sin dalle prime fasi dello sviluppo seguendo le best practice e la correzione guidata.

2. Ridurre i costi e la complessità

Una strategia DevSecOps efficace consolida più funzioni, come CSPM, CIEM, CWPP, infrastruttura come codice (IaC) e scansione delle vulnerabilità in un'unica soluzione CNAPP. Aiuta inoltre i team a individuare e risolvere i problemi sin dalle fasi iniziali del processo di sviluppo, riducendo così la necessità di rielaborazioni e patch, risparmiando tempo e denaro e riducendo il rischio di violazioni.

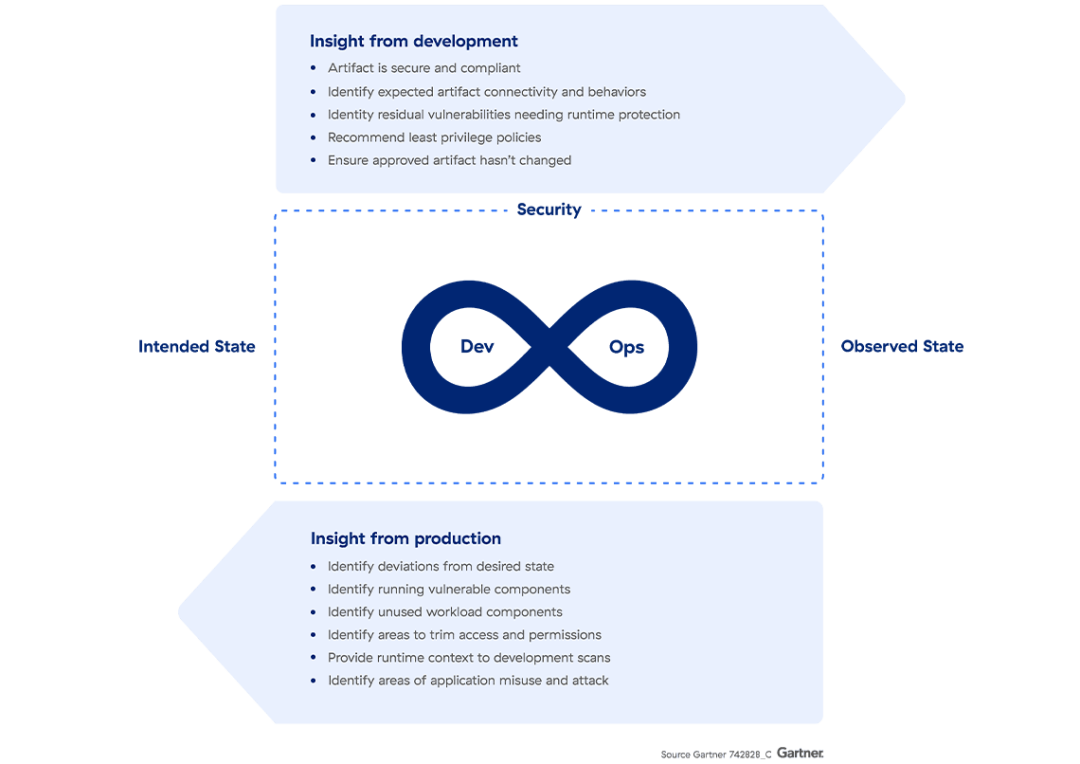

Figura 1: feedback bidirezionale

Fonte: Gartner, Innovation Insight for Cloud-Native Application Protect Platforms

Neil MacDonald, Charlie Winckless, 25 agosto 2021

3. Ottenere copertura e controllo completi

Il modello DevSecOps garantisce visibilità e copertura complete con controlli granulari per contribuire a proteggere le app native, l'infrastruttura cloud e i dati riservati. Gli strumenti di DevSecOps efficaci aiutano a identificare e correlare problemi, eventi e vettori di attacco nascosti, oltre a generare avvisi, raccomandazioni e indicazioni per la risoluzione in tempo reale.

4. Migliorare la collaborazione e la comunicazione

I team coinvolti in sviluppo, sicurezza e operazioni tendono a lavorare in modo isolato. Il modello DevSecOps li riunisce in un'unica piattaforma, in modo che ogni configurazione e componente nello stack sia conforme, aggiornato con le ultime patch e configurato in modo sicuro. Il miglioramento di comunicazione e collaborazione aiuta il team a implementare misure di sicurezza che gli sviluppatori possono integrare nel loro lavoro, riducendo gli attriti tra i team.

Come funzionano le DevSecOps?

La strumentazione di CI/CD moderna consente di integrare i controlli di sicurezza nel processo di DevOps sin dalle prime fasi di sviluppo, check-in, compilazione, test, distribuzione e monitoraggio. Le CNAPP consentono ai team responsabili della sicurezza di implementare verifiche e limitazioni integrabili in qualsiasi pipeline di DevOps, garantendo la massima visibilità a ogni ingegnere del software e operatore di DevOps e sicurezza. Questo processo è la pipeline di DevSecOps.

Il team responsabile può integrare verifiche della sicurezza nelle varie fasi del processo di CI/CD:

- Codice: integra qui le capacità di scansione dell'IaC per offrire agli sviluppatori visibilità e indicazioni su come rispettare gli standard di sviluppo sicuro.

- Check-in: analizza ogni richiesta pull e change per ricercare vulnerabilità e fughe di dati e garantire che il codice sia pulito e conforme prima delle fasi di compilazione e test.

- Compilazione e test: esegui la scansione delle vulnerabilità e delle licenze open source, insieme a test funzionali e unitari, per proteggere i diritti di proprietà intellettuale e prevenire le vulnerabilità 0-day.

- Artefatti: una volta che il codice è stato inserito nel registro centrale, abilita la scansione delle vulnerabilità, processi di audit e la scansione degli accessi per bloccare le minacce 0-day, gli accessi non autorizzati e i pacchetti sospetti o non firmati.

- Distribuzione: una volta che le immagini certificate e firmate dal registro vengono distribuite per i test, simula gli attacchi alle applicazioni per prevedere i rischi sfruttabili che esse potrebbero contenere.

- Monitoraggio: raccogli, elabora e correla costantemente i segnali di runtime tra i vari componenti dell'applicazione in questa fase per sviluppare e implementare misure di sicurezza volte a prevenire ulteriori problemi.

Per saperne di più, leggi Il ruolo della sicurezza nell'architettura DevOps.

Quali sono le sfide per l'implementazione dell'approccio DevSecOps?

Gestire le complessità negli ambienti

La maggior parte delle aziende si affida a più servizi cloud pubblici diversi. Utilizzare esclusivamente i controlli di sicurezza nativi dei singoli provider genera una visibilità limitata, compartimenti stagni tra i dati di sicurezza, una protezione incoerente e report frammentati. A ciò si aggiunge il fatto che gli ambienti di DevOps combinano diverse piattaforme, linguaggi di programmazione e componenti open source. All'interno di questi ambienti, credenziali, token e chiavi SSH vengono condivisi apertamente tra app, container e microservizi.

I team di sicurezza necessitano di controlli granulari per gestire ambienti complessi senza compromettere le prestazioni.

Abbandonare le soluzioni indipendenti e non integrate

I team DevOps necessitano di una visione completa sul loro ambiente e sui rischi per risolvere i problemi e fornire codice sicuro. Molti team di sicurezza utilizzano più strumenti single-purpose per garantire tale copertura; inoltre, invece di concentrarsi sul fornire un prodotto software ottimale, devono confrontare i risultati di questi strumenti diversi, determinare le priorità delle attività di ripristino e districarsi tra moltissimi avvisi.

Per abbandonare le soluzioni indipendenti e non integrate a favore di un approccio olistico, è necessario ottenere l'approvazione dei team.

Gestire le sfide operative tra i vari team

I cicli di rilascio rapidi possono dare luogo a errori, come nella configurazione, che possono trasformarsi in gravi rischi per la sicurezza. Nello sviluppo a cascata tradizionale, i test di sicurezza vengono eseguiti dopo la fase di sviluppo e prima che l'applicazione venga inserita nell'ambiente di produzione. Questa operazione può richiedere molto tempo, e spesso i team addetti alla sicurezza non hanno le competenze, il budget e le risorse necessarie.

Quando si passa a un modello DevSecOps, è necessario concentrarsi sulla formazione e sul colmare le lacune nelle conoscenze dei vari team interessati.

Favorire la collaborazione e la comunicazione

Il più grande ostacolo a una cultura di DevSecOps deriva dalla visione che i team hanno della sicurezza. I team di DevOps sono sotto pressione per mantenere alta la velocità e sono abituati all'idea che la sicurezza li rallenti. Spesso, hanno una conoscenza limitata delle best practice di sicurezza e mitigazione dei rischi, dei requisiti di conformità e delle conseguenze di eventuali violazioni. I team di sicurezza, d'altro canto, si preoccupano prevalentemente di proteggere app, codice, infrastrutture e dati.

In altre parole, avere obiettivi divergenti può rendere difficile la collaborazione tra i team. È dunque necessario unificare gli obiettivi e mostrare ai team i vantaggi trasversali e a lungo termine del modello DevSecOps.

Per saperne di più, leggi Le principali sfide affrontate dalle organizzazioni che implementano il modello DevSecOps.

Quali sono i passaggi da seguire per implementare le DevSecOps?

Come si implementa quindi un modello DevSecOps? Si inizia da questi cinque passaggi:

1. Definizione di un approccio unificato

Per rispettare gli impegni assunti e le scadenze previste per il rilascio dei prodotti, senza mettere a repentaglio la sicurezza, è necessario che i team coinvolti nei cicli di sicurezza, operazioni e sviluppo siano consapevoli dei reciproci processi e che i requisiti di sicurezza e conformità vengano definiti in modo chiaro. Mantenere informati gli sviluppatori sulle best practice di sicurezza, le violazioni, gli incidenti e le linee guida di riferimento aiuta a intervenire tempestivamente.

2. Adozione di una strategia "shift-left"

La sicurezza deve essere considerata sin dalle prime fasi dello sviluppo, non essere aggiunta alla fine del processo. L'implementazione di policy di sicurezza per l'analisi del codice aiuta gli sviluppatori a distribuire codice sicuro. Integra una soluzione di sicurezza nei flussi di lavoro esistenti degli sviluppatori che supporti diversi linguaggi e IDE. In questo modo, il team potrà individuare e risolvere i problemi prima che raggiungano la fase di produzione.

3. Valutazione delle vulnerabilità

Gli sviluppatori installano e utilizzano regolarmente dipendenze di codice di terze parti che possono provenire da fonti sconosciute o non attendibili. La sicurezza deve essere collegata alla pipeline di CI/CD esistente e devono essere eseguite revisioni critiche e scansioni tempestive e frequenti per ricercare vulnerabilità.

4. Gestione delle minacce

Gli exploit e gli attacchi sono in continua evoluzione, e un monitoraggio continuo può tutelare la sicurezza. Il team responsabile dovrebbe implementare controlli di sicurezza automatizzati per analizzare e monitorare gli ambienti cloud e le app al fine di ricercare attacchi o fughe di dati, e identificare, investigare, assegnare le priorità e porre rimedio a minacce o vulnerabilità.

5. Verifica costante della conformità

Gli ambienti di DevOps cambiano costantemente con la creazione di nuovo codice o la modifica del codice sorgente esistente. Le procedure automatizzate e integrate di convalida e reportistica della conformità nei processi DevOps aiuteranno i team a procedere più rapidamente, mentre i controlli affidabili garantiranno la conformità e semplificheranno gli audit normativi.

Zscaler Posture Control per le DevSecOps

Per proteggere in modo efficace le app e i dati sul cloud, hai bisogno di una valutazione dei rischi continua e automatizzata e di una sicurezza strettamente integrata nelle app e nella tua infrastruttura. Un approccio tradizionale alla sicurezza, che impiega strumenti statici e isolati, non è in grado di proteggere le applicazioni fondamentali per il business, i dati sensibili e le infrastrutture di oggi.

Zscaler Posture Control™ aiuta a implementare le DevSecOps in azienda con un approccio centralizzato alla protezione dell'infrastruttura cloud, dei dati sensibili e delle applicazioni native distribuite in ambienti multicloud e la riduzione di complessità, attriti tra team e costi generali.

Funzionalità principali

- Copertura completa in un'unica piattaforma: riduci complessità e costi generali sostituendo più prodotti singoli con una piattaforma unificata che aiuta il team a identificare i problemi più urgenti su cui intervenire.

- Correlazione avanzata tra minacce e rischi: migliora l'efficienza del modello SecOps grazie all'impiego di policy e controlli intelligenti che rilevano gli errori di configurazione a rischio o le attività che possono trasformarsi in pericolosi vettori di attacco.

- Individuazione della presenza sul cloud, dei rischi e della mancanza di conformità: i rischi e la mancanza di conformità vengono rilevati in anticipo nell'ecosistema multicloud e negli IDE. Gestisci i flussi di lavoro attraverso l'integrazione nativa con gli IDE e gli strumenti di DevOps più diffusi.

- Distribuibile in pochi minuti, senza bisogno di agenti: adotta un approccio basato su API per proteggere tutti i workload e i dati negli ambienti multicloud senza obbligare gli sviluppatori a installare agenti.

- Sicurezza sul cloud che copre l'intero ciclo di sviluppo: individua e risolvi i problemi di sicurezza sin dalle fasi iniziali dello sviluppo, prima che raggiungano la produzione. Monitora, invia avvisi e blocca i processi di distribuzione quando vengono rilevati problemi critici.

- Protezione dei dati per i cloud pubblici: identifica e proteggi i dati sensibili, inattivi o in movimento con motori di DLP e di scansione delle minacce, oltre al riconoscimento e alla classificazione avanzata dei dati.

- Verifica costante della conformità: mappa automaticamente la sicurezza sul cloud in base ai principali quadri normativi e di settore per generare report automatici e continui sulla conformità.

Scopri di più sul modo in cui Zscaler Posture Control supporta le iniziative di DevSecOps all'avanguardia.

Risorse suggerite

FAQ

Gli strumenti DevSecOps sono fondamentali per integrare la sicurezza durante la tutta la fase di sviluppo del software. Automatizzando i processi di sicurezza e supportando le funzioni collaborative del "team DevSecOps", queste soluzioni aiutano a garantire che la sicurezza sia una componente essenziale dello sviluppo software. Alcuni esempi:

– Strumenti SAST (Static Application Security Testing), che analizzano il codice sorgente per rilevare vulnerabilità ed errori

– Strumenti DAST (Dynamic Application Security Testing), che individuano difetti di sicurezza nelle applicazioni in fase di esecuzione

– Strumenti SCA (Software Composition Analysis), che identificano il codice open source in un codebase per garantirne la conformità e la sicurezza

– Strumenti per la sicurezza dei container, che esaminano le immagini dei container alla ricerca di vulnerabilità note

– Strumenti di sicurezza per le Infrastructure as Code (IaC), che applicano criteri di sicurezza durante il provisioning dell'infrastruttura

– Piattaforme CI/CD, che automatizzano la compilazione, il test e il rilascio del codice in modo sicuro

– Strumenti SIEM (Security Information and Event Management), che monitorano e analizzano gli eventi di sicurezza in tempo reale