Aporte facilidad y rapidez a su libro de jugadas de IT en fusiones y adquisiciones

1,5 millones de dólares

El 85 %

80 %

El problema

Toda fusión o adquisición es un proyecto de gran riesgo

Unir plantillas, entornos de alojamiento de aplicaciones y acceso compartido a los recursos en su nuevo ecosistema (y hacerlo de manera segura) es un esfuerzo enorme de arquitectura e ingeniería, y cada retraso puede alejarle un poco más de sus objetivos de sinergia.

El 46 % de las fusiones no logran generar sinergias de ingresos o costes

PwC

El 51 % de los negociadores de fusiones y adquisiciones citan el ciberespacio como el principal riesgo en las transacciones

McKinsey

El 33 % de los empleados contratados se van en el plazo de 12 meses debido a la mala experiencia

Deloitte

Descripción general de las soluciones

Acelere las integraciones para capturar valor más rápido con Zscaler

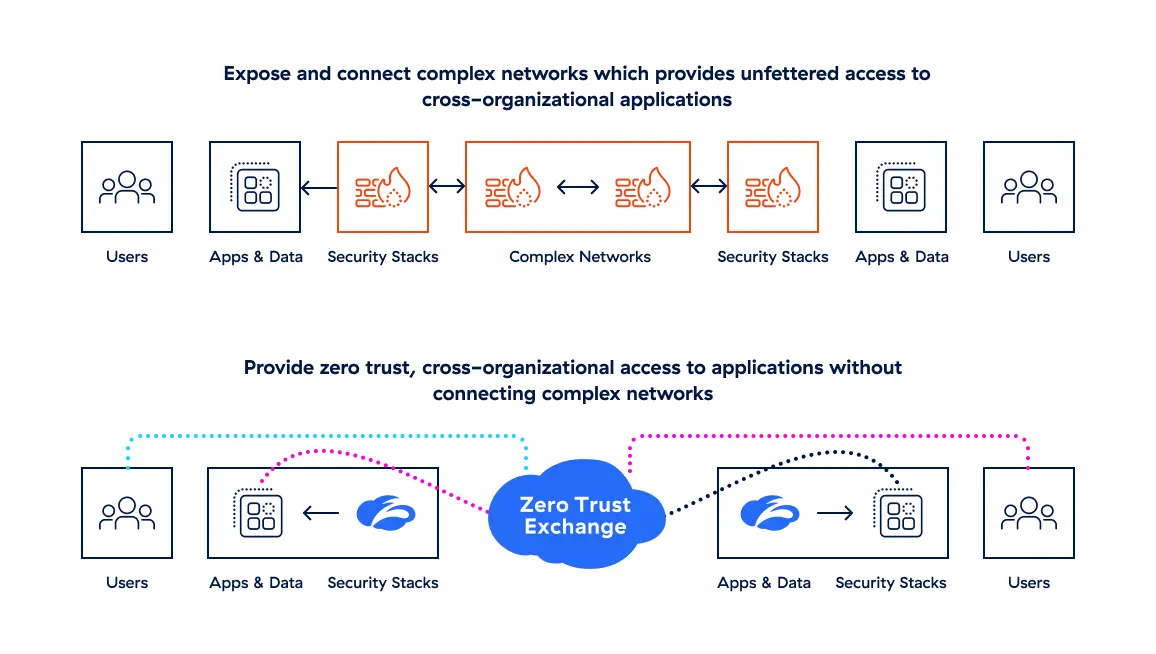

Maximizar el valor a medida que converge los ecosistemas puede ser un proceso difícil de equilibrar. Cuando los dominios de bajo valor y alto esfuerzo (como la red y la seguridad) bloquean su camino, ejercen una gran presión sobre sus plazos. Con Zero Trust Exchange, su camino está despejado.

Integre sólo lo que necesita

ofreciendole flexibilidad y opciones sin precedentes durante la integración.

Proporcione un acceso seguro y sin inconvenientes

para usuarios, aplicaciones y recursos en red en cuestión de días.

Acceda a recursos de toda la organización

que permita fácil y rápidamente las ventas cruzadas, innovar y suministrar servicios empresariales de forma rápida y sencilla.

Reduzca el impacto en caso de “comprar una brecha”

manteniendo a los usuarios productivos mientras evalúa y soluciona problemas con confianza.

Tres maneras de acelerar una integración exitosa de fusiones y adquisiciones con Zscaler

Ventajas

Únase a más de 350 organizaciones a las que hemos ayudado a realizar integraciones y desinversiones de TI rápidas y seguras con nuestro exclusivo enfoque de zero trust.

Reduzca la complejidad técnica

Elimine la deuda técnica significativa y las complejidades para poder pasar a actividades de captura de valor más rápidamente.

Proteja el valor del acuerdo

Minimice la exposición a amenazas de las entidades adquiridas el día 1 para protegerse frente a ciberamenazas mientras realiza la integración en paralelo.

Impulse la captura de valor

Genere ahorros significativos el segundo día con modelos SaaS basados en el consumo, reduciendo la deuda tecnológica hasta en un 40 %.

Integre o separe más rápido

Logre una mayor tasa de integraciones o separaciones con nuestra plataforma en nube de zero trust y un enfoque altamente repetible.

Detalles de la solución

Zero trust y el ciclo de vida de la integración

Día 1: Integración

Conecte recursos en toda su organización sin necesidad de abordar la complejidad de la red subyacente: haga que los usuarios sean productivos desde el primer día.

Contenga las vulnerabilidades adquiridas o los posibles compromisos al instante al superponer su postura de riesgo en la red adquirida.

Ofrezca un acceso sin fisuras a cualquier aplicación y recurso de la organización con un simple agente de escritorio

Día 2 y siguientes: optimización

Amplíe y ajuste la implementación del día 1 a medida que se transforma hacia una arquitectura de zero trust.

Conecte y proteja usuarios y datos en cualquier lugar mientras reduce en gran medida la deuda técnica.

Logre objetivos de ahorro mediante sinergias con menores costes de ejecución eliminando ciclos de actualización de hardware, contratos de soporte, circuitos de red, etc.

Cómo agiliza Zscaler las integraciones de fusiones y adquisiciones

Hoja de ruta de fusiones y adquisiciones

Conectar

- Proporcione acceso entre entidades con una arquitectura de huella de TI cero para conectar instantáneamente lo adquirido con el comprador (o viceversa) sin conectar redes ni superposición de IP

Proteja

- Elimine las exposiciones externas para minimizar el riesgo

- Superponga el acceso a aplicaciones privadas, manteniendo a los usuarios productivos mientras aprenden sobre inventarios e interacciones de aplicaciones/usuarios

- Proporcione protección de datos para garantizar que la propiedad intelectual más valiosa nunca salga de su control

Elevar

- Integre otras capacidades de elaboración de perfiles de riesgo para proporcionar políticas dinámicas basadas en el riesgo

- Adopte la protección de datos (CASB, DLP, etc.) necesaria para el cumplimiento

- Defina y habilite un acceso más granular y políticas zero trust

Innovar

- Agregue telemetría de experiencia de usuario a su servicio de asistencia técnica para aumentar la tasa de solución a la primera (FTFR)

- Aplique una arquitectura zero trust a las comunicaciones entre sus cargas de trabajo

- Elimine las pilas de red y seguridad o las compensaciones de deuda técnica

- Elimine/reemplace los circuitos SD-WAN/de red con acceso puro a Internet y adopte nuevas tecnologías como 5G