Descubra e defenda-se proativamente contra ataques avançados. Nossos experientes caçadores de ameaças cibernéticas aproveitam a IA e a inteligência sobre ameaças para ver sinais de alerta precoces e evitar violações.

Por que é importante

As equipes de operações de segurança estão sobrecarregadas

Os adversários constantemente criam novas maneiras de atacar sua organização. Nem todas as ameaças são iguais e nem todos os vetores de ataque são relevantes, mas os analistas do SOC precisam percorrer um mar de alertas. Ao fazerem isso, eles têm dificuldade em transformar todos esses dados de segurança em informações práticas para detectar ataques sofisticados.

Em que seus defensores devem se concentrar? Como manter uma defesa proativa com pessoal limitado? Como garantir que todos, desde o CISO até os analistas juniores, estejam trabalhando em conjunto nas iniciativas de defesa contra as ameaças mais impactantes?

Nossa caça gerenciada de ameaças liderada por especialistas pode ajudar.

Visão geral da solução

Nossos caçadores de ameaças especialistas trabalham ininterruptamente para descobrir anomalias, ameaças sofisticadas e sinais de atividade maliciosa que escapam das ferramentas tradicionais.

Usando dados da maior nuvem de segurança do mundo, juntamente com modelos personalizados de aprendizado de máquina, buscamos, analisamos e neutralizamos ameaças proativamente.

Benefícios

Permita que sua equipe se concentre no mais importante

Procure e detecte ameaças avançadas

Interrompa ameaças persistentes emergentes e avançadas (APTs) aproveitando a experiência de nossa equipe de caça conduzida por humanos e impulsionada por nossa plataforma global.

Faça dos nossos especialistas os seus especialistas

Reduza a fadiga de alertas com nossas ferramentas proprietárias e equipe de caça sempre disponível. Destilamos bilhões de transações brutas em alertas de contexto detalhado, extraindo as informações mais práticas para SecOps.

Interrompa as ameaças no início da cadeia de ataque

Ao analisar o tráfego da web em vez de dados dos terminais, nosso programa de caça a ameaças detecta e interrompe os ataques mais cedo, antes que eles violem seus terminais e causem danos.

Obtenha conhecimento e insights personalizados

A Zscaler Threat Hunting Advanced fornece integração personalizada, briefings estratégicos, relatórios táticos e suporte contínuo à caça de ameaças.

Como funciona

Nossos caçadores coletam, correlacionam e monitoram toda a nossa base instalada global, aproveitando a telemetria em escala de nuvem para identificar e se defender contra ameaças, explorações e táticas de ataque emergentes com base em:

- Princípios de zero trust

- Inteligência sobre ameaças

- Testes de hipóteses

- Manuais personalizados

- IA + perícia humana

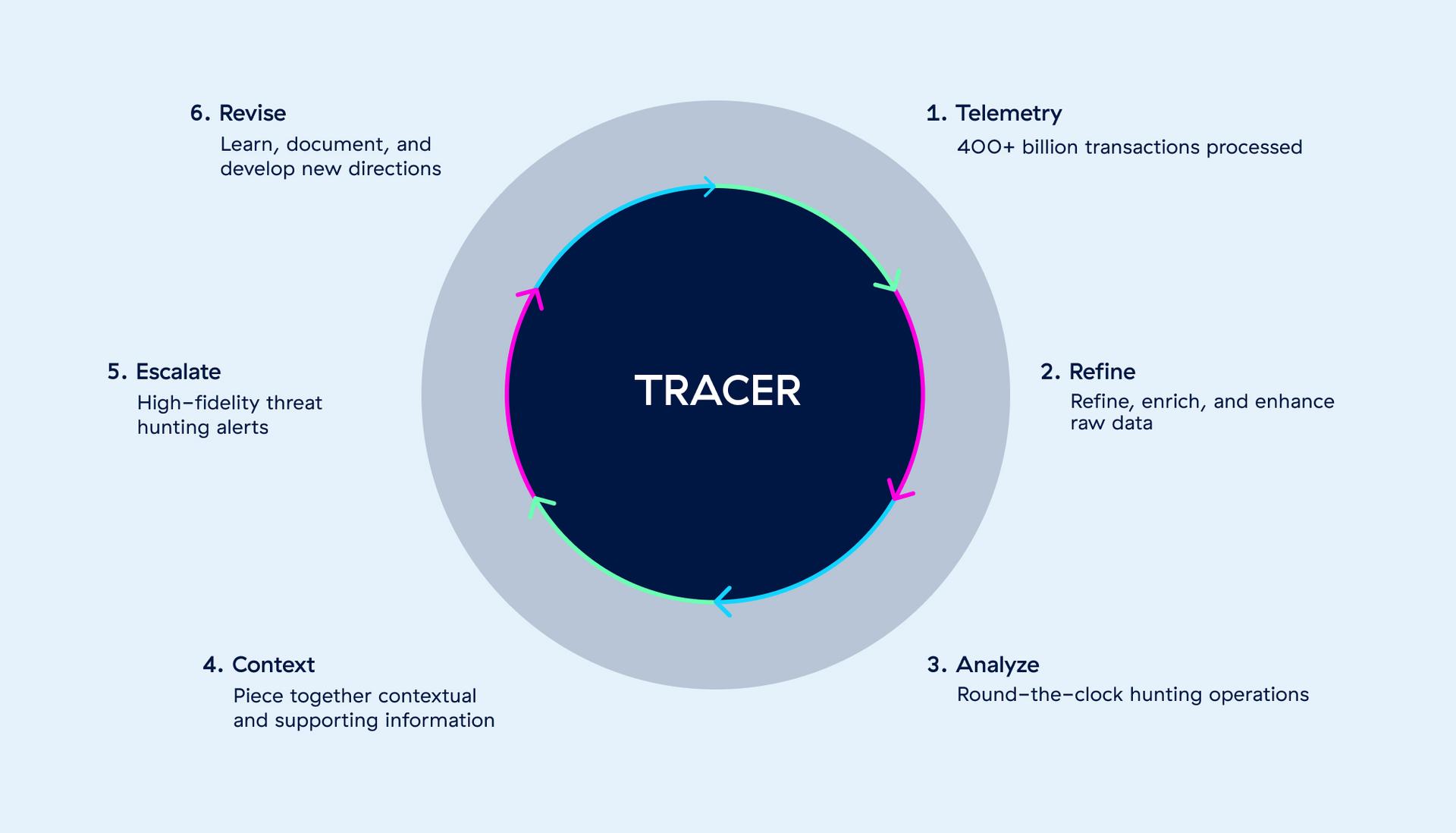

Uma abordagem comprovada de caça a ameaças cibernéticas

Telemetria

Nosso Secure Web Gateway (SWG) líder do setor processa mais de 400 bilhões de transações por dia, oferecendo aos nossos caçadores de ameaças uma visibilidade incomparável em tempo real.

Refinar

Com a ajuda da IA, nossos caçadores refinam, enriquecem e aprimoram bilhões de transações com inteligência contra ameaças. Usando ferramentas personalizadas e manuais de caça a ameaças, podemos detectar criminosos que tentam se misturar ao tráfego de rede legítimo.

Analisar

Nossos caçadores de ameaças ampliam e diminuem diferentes visualizações de dados detalhados, conduzindo operações de caça estruturadas, não estruturadas e situacionais 24 horas por dia com telemetria avançada.

Contexto

Combinando inteligência interna e externa, nossos caçadores de ameaças reúnem informações contextuais e de apoio em insights claros.

Escalar

Depois que todas as informações e informações relevantes estiverem reunidas, um membro de nossa equipe de caça encaminhará alertas acionáveis para sua equipe de SOC/IR.

Rever

Nossa equipe aprende, documenta e desenvolve continuamente novos manuais para aprimorar nossos produtos e nossa eficiência na caça a ameaças.

A plataforma da Zscaler

A plataforma de cibersegurança para a era da IA: construída com base em zero trust para proteger usuários, cargas de trabalho, filiais e dispositivos por meio da maior nuvem de segurança inline do mundo.

Segurança de dados

Proteja seus dados em qualquer lugar, com visibilidade e controle abrangentes em todos os canais.

Segurança de IA

Adote a IA com confiança usando o Zscaler AI Protect, uma solução unificada para proteger a IA em larga escala.

SecOps com agentes autônomos

Aproveite insights da maior nuvem de segurança inline do mundo e de fontes terceirizadas para avaliar riscos, detectar e conter violações.

Perguntas frequentes

A caça a ameaças é uma abordagem proativa para encontrar possíveis ameaças e vulnerabilidades na rede e nos sistemas de uma organização. Ela combina analistas de segurança, inteligência sobre ameaças e tecnologias avançadas que analisam comportamento, detectam anomalias e identificam indicadores de comprometimento (IOCs) para detectar o que as ferramentas de segurança tradicionais podem deixar passar. Os caçadores de ameaças se esforçam para detectar e neutralizar as ameaças antecipadamente para minimizar seu impacto potencial. Saiba mais.

Inteligência sobre ameaças é a coleta, análise e disseminação de informações sobre ameaças cibernéticas suspeitas, emergentes e ativas, incluindo vulnerabilidades, táticas, técnicas e procedimentos (TTPs) dos criminosos e indicadores de comprometimento (IOCs). As equipes de segurança a utilizam para identificar e mitigar riscos, reforçar os controles de segurança e guiar a resposta proativa a incidentes. Saiba mais.