Implemente defesas mais inteligentes em cada estágio do ataque

Para proteger seus dados e seus resultados financeiros, você precisa de uma abordagem que faça o que ferramentas antimalware e outras ferramentas legadas não conseguem. Uma arquitetura de segurança zero trust abrangente e nativa da nuvem permite que você:

Elimine a superfície de ataque

garantindo que usuários, redes e aplicativos nunca sejam expostos à internet

Evite o comprometimento

incluindo ameaças de dia zero, com inspeção total de TLS/SSL e proteções compartilhadas instantaneamente

Impeça a movimentação lateral

conectando usuários e dispositivos autenticados diretamente aos aplicativos, nunca à sua rede

Bloquear exfiltração de dados

com segurança de ponta a ponta para dados em trânsito e em repouso; até mesmo dados criptografados

O problema

As ameaças de ransomware estão se tornando mais frequentes, caras e evasivas

57,81%

ThreatLabz

US$ 75 milhões

ThreatLabz

87,2%

ThreatLabz

As arquiteturas de segurança legadas são ineficazes

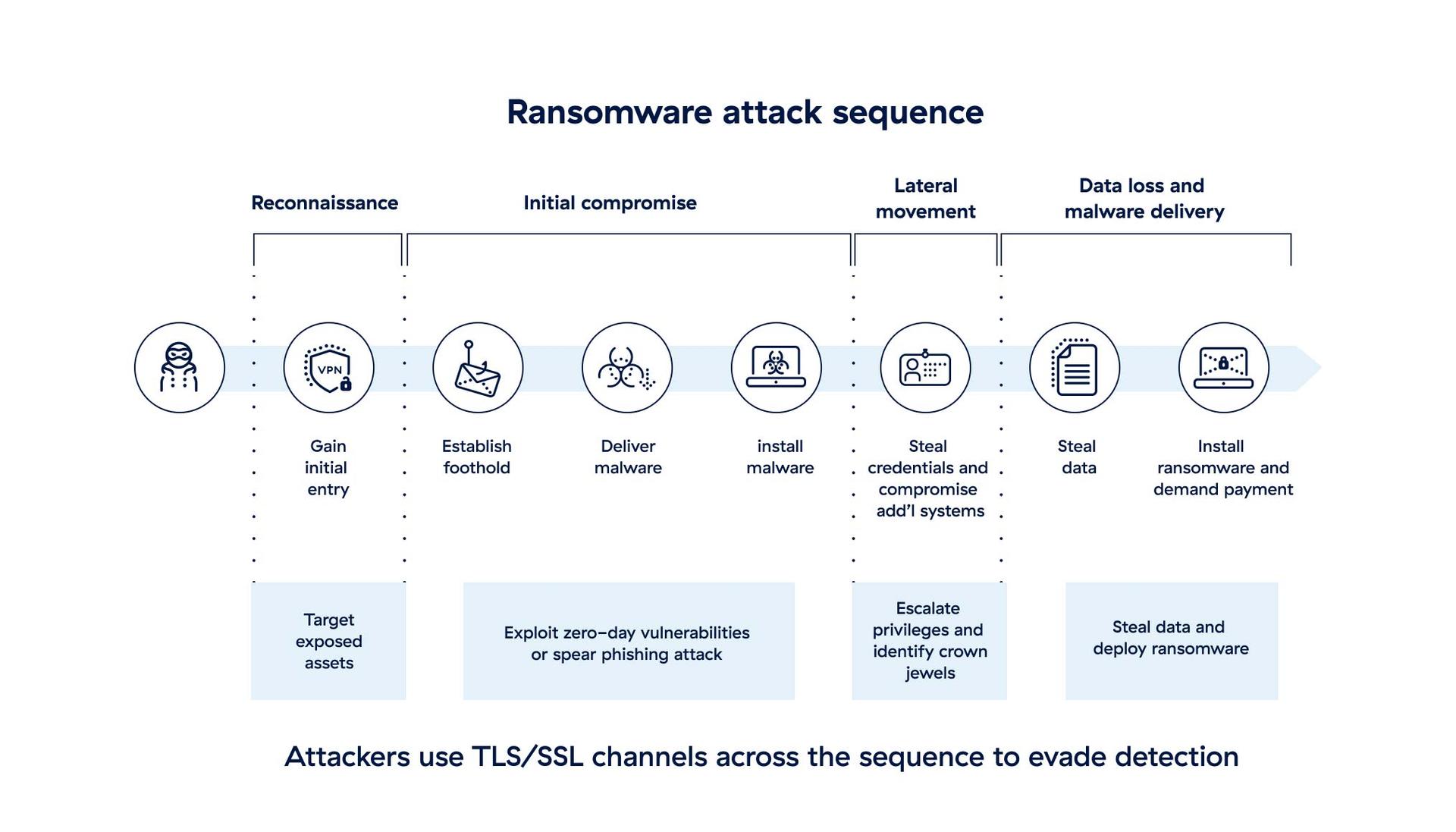

Firewalls de última geração, VPNs e produtos específicos, como antimalware, introduzem pontos cegos, complexidade e altos custos. Torna-se proibitivo inspecionar o tráfego criptografado em busca de ameaças, deixando você vulnerável a ataques.

Enquanto isso, as arquiteturas legadas de rede em estrela deixam as portas abertas para que os invasores se movam lateralmente. Uma vez dentro da rede, os invasores podem infectar livremente outros sistemas e procurar dados sigilosos para criptografar e/ou roubar, alimentando suas exigências de resgate.

Ataques de ransomware aumentam 146% em relação ao ano anterior

O Relatório de ransomware da ThreatLabz revela o que está por trás desse aumento, desde as principais famílias até as táticas em evolução e os ataques focados em extorsão.

Visão geral da solução

Defenda seus dados durante todo o ciclo de vida do ataque

Recupere a vantagem a cada passo com uma arquitetura zero trust comprovada globalmente e disponibilizada na nuvem. Torne seus usuários e aplicativos acessíveis apenas a usuários ou dispositivos autorizados e interrompa ataques de ransomware antes mesmo que eles comecem. Os invasores não conseguem ver sua rede ou qualquer conteúdo dela, então não há nada para eles descobrirem, explorarem ou infectarem.

Elimine a superfície de ataque

Torne todos os pontos de entrada invisíveis para invasores. A arquitetura zero trust nunca expõe usuários, redes ou aplicativos à internet.

Previna o comprometimento inicial

Inspecione 100% das conexões de entrada e saída. As ameaças são bloqueadas antes que possam causar danos.

Impeça a movimentação lateral

Intermedie conexões de 1:1 entre usuários, cargas de trabalho e aplicativos. A rede permanece invisível para os invasores.

Bloqueie a exfiltração de dados

Inspecione todo o tráfego em tempo real e na escala da nuvem. Dados sigilosos nunca saem da rede em uma conexão não confiável.

Detalhes da solução

Evite o comprometimento

Inspecione 100% do tráfego criptografado em tempo real, obtendo visibilidade que promove proteção avançada de dados e controle de acesso dinâmico.

Detecte e bloqueie continuamente novas ameaças à medida que elas surgem com a sandbox integrada na nuvem e baseada em IA/ML.

Proteja-se contra infecções de paciente zero e ameaças emergentes descobertas em qualquer lugar na maior nuvem de segurança do mundo.

Ofereça acesso rápido e seguro para todos os usuários sem os riscos e experiências ruins do usuário de VPNs e VDIs legadas.

Proteja seus usuários e dados contra ameaças da web, em qualquer local e em qualquer dispositivo, incluindo dispositivos pessoais.

Inspecione completamente todo o tráfego e conteúdo com uma arquitetura de proxy de nuvem em linha, fornecida pela nuvem em escala infinita.

Proteja todos os usuários, locais e nuvens com um firewall nativo da nuvem que se adapta às necessidades e riscos de ambientes distribuídos.

Evite conexões entre suas cargas de trabalho e os servidores de comando e controle dos invasores, bloqueando violações de dados e retornos de chamada.

Evite o movimento lateral

Conecte usuários com segurança em qualquer lugar a aplicativos hospedados em qualquer local, sem acesso a aplicativos ou sistemas adjacentes.

Proteja as comunicações de cargas de trabalho na nuvem em ambientes híbridos e multinuvem, como AWS e Azure.

Atraia, detecte e intercepte proativamente invasores ativos sofisticados com tecnologia de deception integrada que emprega iscas e caminhos falsos para usuários.

Bloqueie a exfiltração de dados

Inspecione 100% do tráfego criptografado em TLS/SSL de ponta a ponta por meio de uma arquitetura de proxy baseada na nuvem.

Aplique segurança consistente e unificada para dados em trânsito em aplicativos SaaS e de nuvem pública.

Proteja dados em repouso na nuvem contra erros de configuração arriscados e dados em terminais contra comportamentos arriscados de usuários

Perguntas frequentes

Ransomware é um tipo de malware que criptografa arquivos e/ou rouba dados, após o que os invasores exigem um resgate. As vítimas geralmente não conseguem recuperar seus dados até pagarem o resgate e podem até mesmo perder os dados permanentemente. O pagamento exigido por uma chave de descriptografia pode variar de centenas a milhões de dólares.Saiba mais.

Em um ataque de dupla extorsão, os criminosos exfiltram os dados da vítima, além de criptografá-los. Isso dá ao invasor mais poder para fazer exigências de resgate, em comparação aos ataques tradicionais que param na criptografia. Saiba mais.

A movimentação lateral é como os criminosos acessam outros ativos em uma rede após o comprometimento inicial. Usando credenciais roubadas ou outros meios de escalonamento de privilégios, eles caçam dados sigilosos para criptografar ou roubar. Soluções de segurança legadas não detectam efetivamente a movimentação lateral. Em vez disso, elas o veem como tráfego de rede permitido. Saiba mais.