Identifique e remedie proativamente os riscos relacionados a dados e IA

Encontre e proteja dados sigilosos em ambientes híbridos e multinuvem com gerenciamento da postura de segurança de dados (DSPM) totalmente integrado e baseado em IA.

Descubra, classifique e faça inventário de dados sigilosos automaticamente

Identifique e correlacione com precisão riscos como configuração incorreta, exposição e outros

Corrija proativamente os riscos e aplique o princípio de privilégio mínimo

Garanta a conformidade regulatória de dados e IA e simplifique as auditorias

O problema

Os dados são a base da IA e das iniciativas empresariais modernas. No entanto, sua expansão em ambientes híbridos e multinuvem deixou as organizações com pontos cegos. Como resultado, as empresas têm dificuldade em entender onde estão seus dados sigilosos e o contexto relacionado, como nível de segurança, direitos de acesso e riscos de conformidade, o que as expõe a riscos de dados.

Nº 1

80%

66%

Visão geral da solução

Proteja seu universo de dados

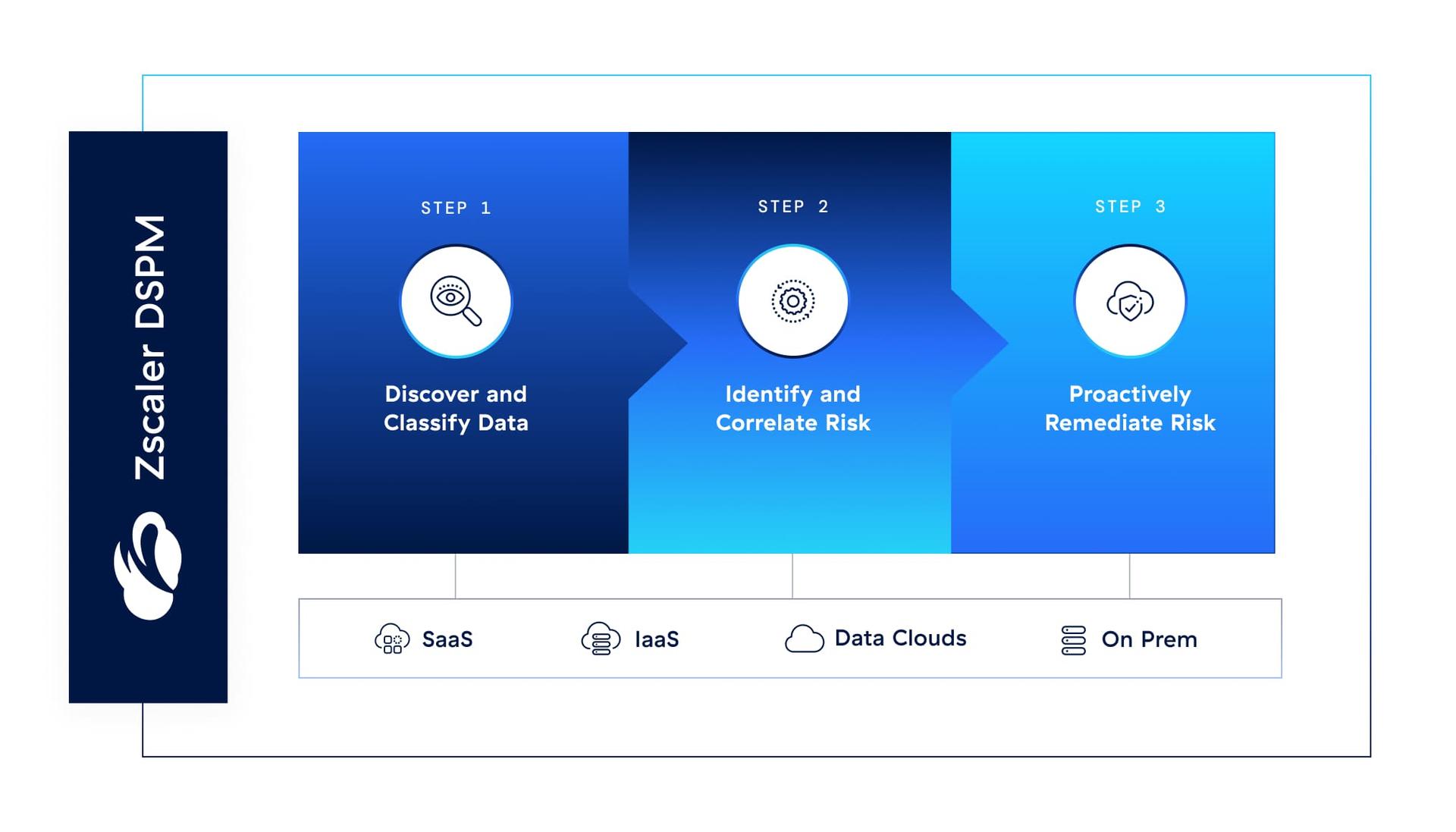

O Zscaler DSPM adota uma abordagem unificada e baseada em IA para garantir uma forte higiene de dados em todos os armazenamentos de dados, incluindo IaaS, SaaS, ambientes locais, terminais e outros. Integrado nativamente à plataforma de segurança de dados da Zscaler, ele permite que você compreenda e controle totalmente todos os seus dados em uma única plataforma.

Casos de uso

Descubra e classifique dados

Compreenda todo o seu universo de dados, incluindo dados estruturados e não estruturados em IaaS, SaaS, ambientes locais, terminais e outros, tudo em um único painel unificado.

Principais recursos

Encontre os dados sigilosos de todos os canais, incluindo IA paralela, com a descoberta automática baseada em IA.

Classifique e categorize com precisão dados sigilosos, regulamentados ou personalizados usando a classificação avançada via LLM.

Faça um inventário automático dos seus dados para entender locais de armazenamento, acesso, uso e muito mais.

Gerencie com eficiência a postura de segurança dos seus dados

Dê à sua equipe de segurança uma visibilidade completa da postura de segurança dos seus repositórios de dados. Com um contexto mais amplo, você pode identificar riscos com mais precisão e minimizar a sobrecarga de alertas usando a correlação de ameaças baseada em IA, que revela riscos ocultos e combinações tóxicas.

Principais recursos

Obtenha visibilidade completa da postura de segurança de seus repositórios de dados que contêm informações sigilosas, incluindo criptografia, exposição, registro de logs, backup, certificados e outros.

Identifique e correlacione com precisão riscos como exposição de dados e configurações incorretas para revelar rotas de ataque ocultas usando nosso mecanismo de correlação de IA.

Utilize uma avaliação de riscos detalhada e precisa para filtrar o ruído e priorizar os principais riscos, economizando tempo e recursos valiosos.

Gerencie e corrija os riscos de acesso a dados

Identifique usuários, funções e recursos com acesso a repositórios de dados e monitorar os níveis de privilégio. Detecte acessos excessivos ou inadequados, priorize os esforços de remediação de riscos e aplique o princípio de privilégio mínimo para reduzir o risco de uma violação de segurança.

Principais recursos

Obtenha uma visão granular, baseada em riscos e centrada no usuário de todas as rotas de acesso a ativos de dados e suas configurações.

Minimize a superfície de ataque corrigindo usuários com privilégios excessivos e rotas de acesso arriscadas a dados sigilosos.

Mantenha-se em dia com as rápidas mudanças no acesso aos dados e em seu ambiente, e responda a possíveis ameaças.

Gerencie a conformidade regulatória

Atenda facilmente a regulamentações e padrões complexos como GDPR, HIPAA, PCI DSS, NIST AI RMF e outros. Identifique violações e crie relatórios em tempo real para comprovar a conformidade e evitar penalidades, independentemente da localização dos dados.

Principais recursos

Obtenha visibilidade abrangente da postura de conformidade de dados com uma visão dinâmica do status de conformidade, desvios de configuração e violações de políticas.

Mapeie automaticamente sua postura de segurança de dados com os padrões de conformidade e as práticas recomendadas para avaliar brechas, entender seu impacto e reduzir o esforço manual e os erros.

Utilize dados abrangentes sobre conformidade, análises e relatórios automatizados para auditorias de conformidade técnica. Obtenha uma visão detalhada dos problemas de conformidade para ajudar a priorizar riscos e soluções.

Acelere a adoção segura da IA

Obtenha visibilidade completa, classificação precisa e controle granular sobre dados sigilosos usados em serviços de IA na nuvem. Evite a exposição acidental, o acesso com excesso de permissões ou não autorizado e possíveis violações de conformidade com a IA.

Principais recursos

Descubra todos os modelos, serviços e agentes de IA na nuvem e elimine os riscos da IA paralela. Entenda quais dados sigilosos estão associados a qual serviço de IA para evitar o compartilhamento excessivo de conjuntos de dados de treinamento e o envenenamento de dados.

Avalie sistemas de IA em relação a riscos operacionais, regulatórios e de reputação para garantir a conformidade com as regulamentações atuais e futuras.

Faça varreduras profundas em modelos de IA para detectar vulnerabilidades do OWASP Top 10 para LLMs. Identifique vulnerabilidades, configurações incorretas e permissões, e corrija-as com orientações passo a passo.

Ajude a construir confiança entre as partes interessadas e os clientes com AI-SPM, garantindo sistemas de IA seguros e em conformidade, demonstrando um compromisso com a IA ética.

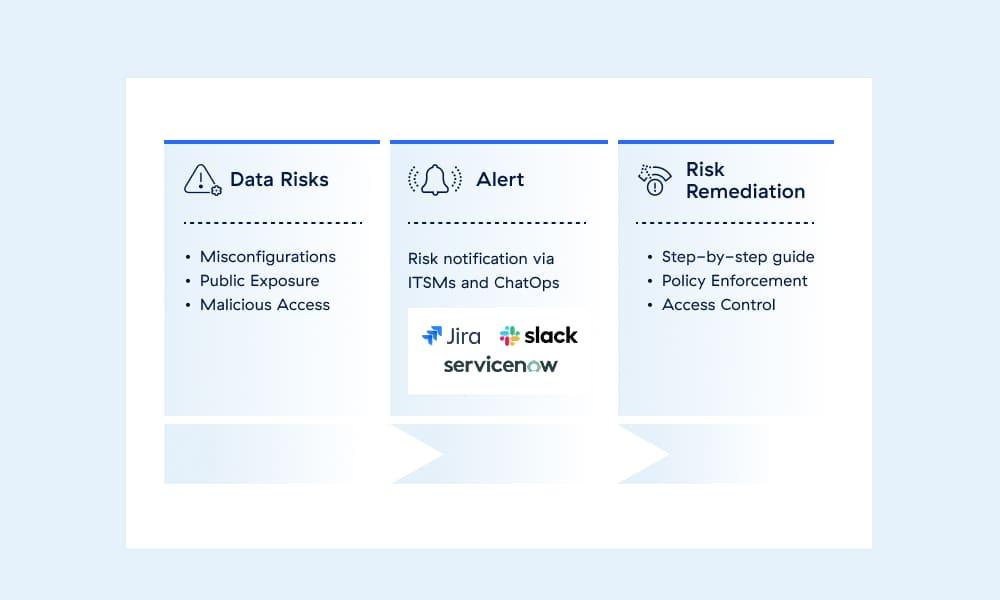

Mitigue os riscos dos seus dados com a automação de fluxos de trabalho

Resolva rapidamente riscos críticos de dados, como exposições, vulnerabilidades, configurações incorretas e outros, com remediação guiada e fluxos de trabalho automatizados.

Principais recursos

Garanta a melhor segurança de dados da categoria em todos os lugares, desde terminais até e-mails, SaaS, nuvem pública, infraestrutura local e seu ecossistema de IA.

Capacite seus usuários com experiências sem atrito entre equipes. Automatize tarefas de segurança repetitivas e demoradas para aumentar sua produtividade e eficiência.

Fácil integração com as ferramentas mais eficazes de ITSM, operações e desenvolvimento.

The Zscaler Platform

The cybersecurity platform for the AI Age - built on Zero Trust to protect users, workloads, branches and devices through the world’s largest inline security cloud.

Data Security

Secure data everywhere, with comprehensive visibility and controls across all channels.

AI Security

Embrace AI with confidence using Zscaler AI Protect, a unified solution to secure AI at scale.

Agentic SecOps

Draw on insights from the world’s largest inline security cloud and third-party sources to assess risk and detect and contain breaches.

Perguntas frequentes

O DSPM trabalha para proteger dados, tanto locais quanto na nuvem, contra acessos não autorizados, uso indevido ou roubo, monitorando, atualizando e aprimorando continuamente as medidas de segurança. As soluções de DSPM usam automação inteligente para identificar vulnerabilidades, implementar proteções e realizar testes e auditorias frequentes do sistema. Saiba mais.

A Cloud DLP monitora e inspeciona dados em uma rede para evitar a exfiltração de dados decorrente de ataques cibernéticos como phishing, ransomware e ameaças internas. Implementada em nuvem, a Cloud DLP pode proteger dados sigilosos, como informações pessoais identificáveis (PII), números de cartão de crédito, propriedade intelectual e muito mais, independentemente de onde estejam armazenados ou por onde sejam transmitidos. Saiba mais.

O AI-SPM protege os sistemas de IA através da visibilidade dos recursos, da avaliação dos controles de segurança e da detecção de ameaças como roubo de modelos e envenenamento de dados. A solução oferece suporte à conformidade regulatória e ajuda as organizações a reduzir riscos, fortalecer a segurança e solucionar vulnerabilidades rapidamente, garantindo que suas implementações de IA sejam confiáveis e seguras.

Solicite uma demonstração

Proteja proativamente seus dados críticos com um DSPM sem agentes e baseado em IA.