Zscalerのブログ

Zscalerの最新ブログ情報を受信

ThreatLabzレポート:脅威の87.2%が暗号化チャネルで配信

暗号化はオンライン通信の標準となっており、ほぼすべてのWebトラフィックがTLS/SSLなどの安全なプロトコルによって保護されています。しかし、暗号化が普及するにつれて、暗号化チャネルが悪用される機会も増えています。

暗号化はユーザーの正当な活動を保護しながら、悪意のある活動を推進する役目も果たしています。攻撃者は暗号化チャネルを悪用して従来の防御を回避します。暗号化されたトラフィック内にマルウェアやフィッシング キャンペーン、クリプトマイニング/クリプトジャッキングを隠し、秘密裏にデータを盗み出します。

2024年版 Zscaler ThreatLabz暗号化された攻撃の現状レポートでは、Zscalerクラウドがブロックした数十億件のHTTPS経由の脅威を包括的に分析し、進化する脅威の状況を調査しています。このレポートは、暗号化攻撃の最新動向、上位の脅威カテゴリー、最も狙われた国や業界、暗号化トラフィックを悪用した攻撃手法などに焦点を当て解説します。

暗号化攻撃に関する5つの主な調査結果

ThreatLabzの調査チームは、最新の脅威パターンを特定して理解するために、2023年10月から2024年9月の間にZscalerクラウドによってブロックされた321億件の暗号化攻撃を分析しました。ここからは、今回の調査結果で明らかになった最も顕著な傾向と攻撃対象に焦点を当てて解説します。

- 暗号化攻撃の着実な増加:Zscalerクラウドは分析期間中に、TLS/SSLトラフィックに埋め込まれた膨大な量の攻撃をブロックしました。ブロックされた攻撃全体の87.2%を占めたのが暗号化攻撃で、前年比で10.3%増加しました。この数字からも、脅威アクターが悪意のある活動を隠すために暗号化を悪用するようになっていることがわかります。

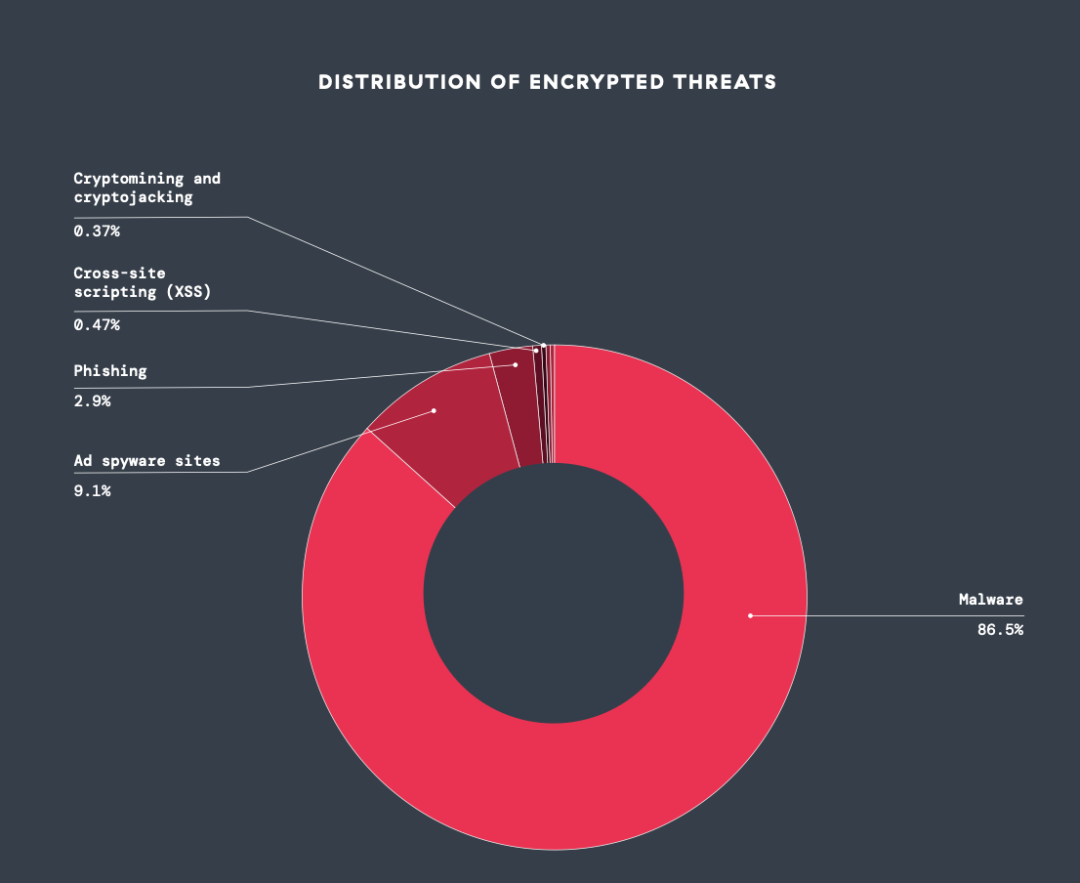

- 攻撃の大部分を占めたのがマルウェア:マルウェアは依然として最も主流な暗号化された脅威であり、ブロックされた攻撃の86.5%を占めています。ますます多くの脅威アクターが暗号化を使用してペイロードを隠すため、従来のセキュリティ ツールではこれらの脅威を検出してブロックできなくなっています。

図1:確認された主な脅威カテゴリー - クリプトマイニング/クリプトジャッキング、クロスサイト スクリプティング、フィッシングの脅威が急増:クリプトマイニング/クリプトジャッキングとクロスサイト スクリプティング(XSS)は、最も急速に増加している暗号化された脅威にあたり、前年比でそれぞれ122.9%と110.2%増加しました。一方、フィッシングも34.1%と顕著に増加しています。これは、高度なクリプトマイニング スクリプトの作成、悪意のあるXSSスクリプトの自動化、信憑性が高いフィッシング キャンペーンの実施を容易に行える生成AIの使用が増えたためと考えられます。

- 最も影響を受けた業界は製造業:製造業、テクノロジー、サービスの業界が最も標的となりました。製造業は、2023年10月から2024年9月の間、135億回の暗号化攻撃を受けました。

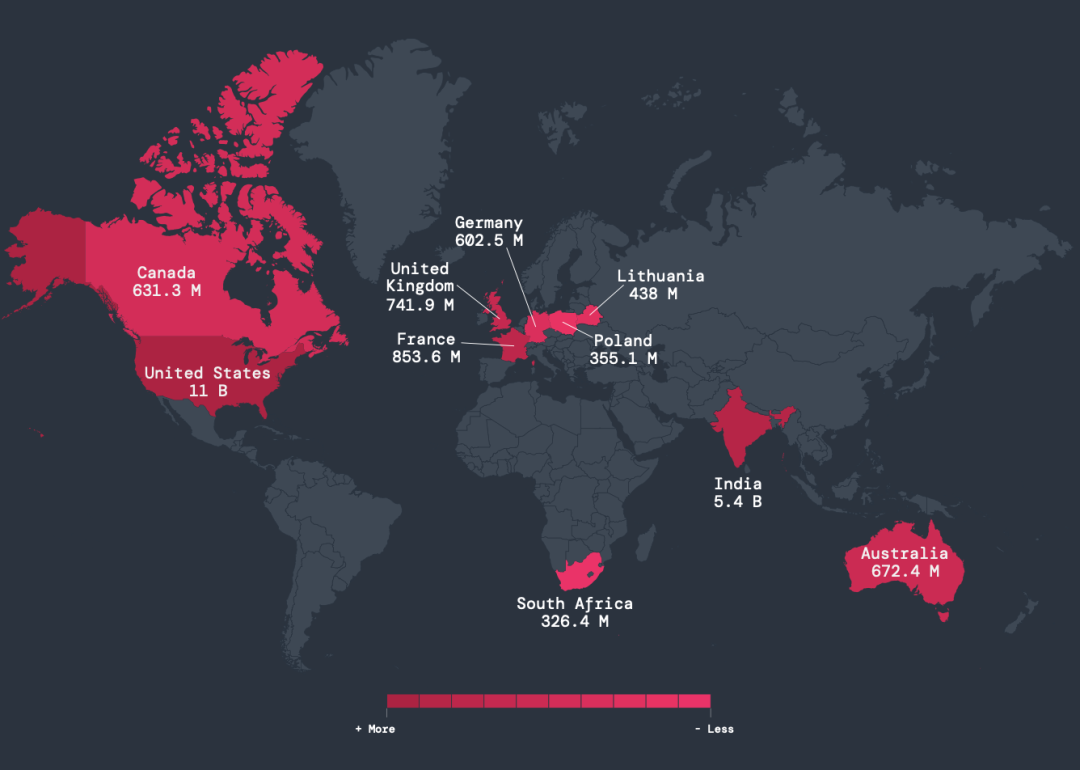

- 米国とインドが依然として最大の標的:米国とインドは、ThreatLabzの分析期間中に、それぞれ110億件と54億件の暗号化攻撃を受け、前回に続き最も標的となった国となりました。次に多くの攻撃を受けたのが、フランス、英国、オーストラリアでした。

図2:暗号化攻撃の最大の標的となった国を示した地図

進化する暗号化攻撃の傾向

ThreatLabzは、進化する暗号化攻撃について多くの重要な傾向を明らかにしました。このレポートでは、暗号化チャネルを悪用した機密データの抜き取りから、高度なツールやTLS/SSL暗号化を悪用してほぼ検出不可能なフィッシング キャンペーンを作成する中間者(AiTM)フィッシング攻撃の手法まで、例を交えて紹介しています。

今回の調査で判明した注目すべき傾向の1つは、高度な標的型攻撃(APT)グループによるクラウド サービスの悪用の増加です。正規のクラウド サービス トラフィックに紛れ込むことで、APTグループはデフォルトで有効になっているTLS/SSL暗号化を悪用できるため、ネットワーク セキュリティ制御を簡単に回避できます。ThreatLabzはこの傾向を掘り下げ、次のような分析を詳細に提供しています。

- クラウド サービスを悪用する主なAPTグループ

- 悪用されるクラウド サービスのトップ10

- ペイロードの配信で悪用される主なサービス

- クラウド サービスの悪用で最も一般的な手口

暗号化された脅威へのZscalerのアプローチ

Zscaler Zero Trust Exchangeは、TLS/SSLインスペクションとAIを活用した防御機能で死角を解消して暗号化攻撃を阻止する、強力なソリューションを提供します。ここでは、Zscalerが攻撃の各段階で暗号化された脅威にどのように対処しているかを解説します。

攻撃対象領域の最小化

VPN経由の接続や露出したワークロードなどの適切に制御されていない暗号化接続は攻撃対象領域を拡大するばかりか、攻撃者が通常のトラフィックに紛れ込めるようにします。Zscalerは、アプリケーションやサービスをインターネットから見えなくすることで、このリスクと攻撃対象領域を排除します。このアプローチにより、暗号化された脅威が重要なアプリケーションやシステムに到達するのを防ぎ、共有ネットワーク アクセスに依存しない予防的な保護が実現します。

初期侵入の防止

Zscaler Internet Access™ (ZIA)はパフォーマンスを犠牲にすることなく、フルTLS/SSLインスペクションを実行してすべての接続を検証し、隠れた脅威を阻止します。ZIAの検査機能は、AIを活用した分析とインライン検出により、暗号化トラフィック内の高度な脅威を迅速に特定してブロックします。このアプローチにより、リソースを大量に消費する従来の物理アプライアンスが不要になり、業務を妨げることなく、増加する暗号化トラフィックを簡単に処理できます。

ラテラル ムーブメントの排除

攻撃者は侵入すると、ネットワーク内を水平方向に移動しようとします。Zscalerは、ゼロトラスト セグメンテーションとZscaler Private Access™ (ZPA)を通じて提供されるAIを活用したコンテキスト対応型ポリシーでラテラル ムーブメントを阻止します。ZPAは、きめ細かなアクセス制御を実施し、アイデンティティー、コンテキスト、ポリシーに基づいて、ユーザーのアクセスを特定のアプリケーションのみに制限します。これにより、複雑なルールベースのネットワーク セグメンテーションが合理化されたアイデンティティーベースのアクセス制御に置き換えられます。さらに、Zscalerはデセプション テクノロジーを使用して、暗号化トラフィック内でのラテラル ムーブメントの試みを検出して阻止する、デコイを設定します。

コマンド&コントロール コールバックのブロック

マルウェアは多くの場合、C2サーバーとの通信に暗号化チャネルを利用し、コマンドの実行、さらなるマルウェアのダウンロード、機密データの窃取を可能にします。ZIAは暗号化された送受信トラフィックを検査し、C2通信を遮断します。ZscalerのAIを活用した情報漏洩防止ツールは、悪意のあるトラフィックを検出してブロックし、機密データを流出から保護しながら、暗号化されたC2コールバックがネットワークを危険にさらすのを防ぎます。

導入事例:1四半期で820万件の暗号化された脅威をブロックしたWipro

Wiproは、従来のファイアウォールとVPNをZscalerに置き換えることで、すべてのインターネットとSaaSトラフィックのインラインTLS/SSLインスペクションで防御を強化し、暗号化された脅威を検出してブロックしています。事例の詳細はこちら(英語)をご覧ください。

包括的なTLS/SSLインスペクションが重要な理由

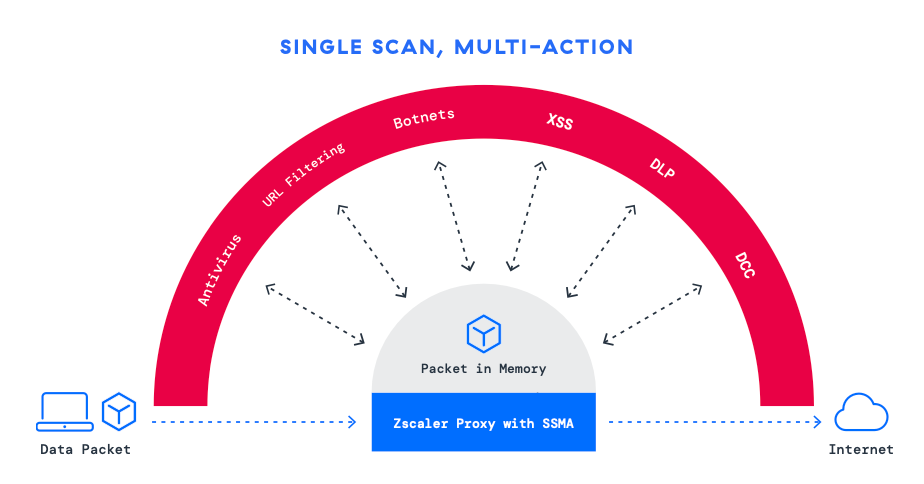

暗号化された脅威に対するZscalerの防御の基盤となっているのが、スケーラブルなプロキシベースのアーキテクチャーが提供する完全なTLS/SSLインスペクション機能です。従来のハードウェアベースのソリューションではセキュリティとスピードを両立できません。これに対し、Zscalerのクラウドネイティブなアプローチでは、トラフィックを一度処理するだけで複数のセキュリティ制御を同時に適用する独自のSingle Scan, Multi-Actionエンジンにより、トラフィックを大規模かつ完全に検査できます。完全なTLS/SSLインスペクションにより、組織は次のことが可能になります。

- 暗号化トラフィックを100%検査:ハードウェアの制約が原因で暗号化トラフィックの一部しか検査しないソリューションとは異なり、Zscalerのクラウドネイティブなアーキテクチャーでは、すべてのパケットが例外なく検査されます。

- 高度なセキュリティ制御層の追加:AIを活用したインラインのセキュリティ制御により、暗号化トラフィックに埋め込まれた脅威を検出してブロックします。

- 高いパフォーマンスの維持:Zscalerのアーキテクチャーは、一般的にハードウェア アプライアンスに付きもののボトルネックを解消します。

暗号化攻撃の一歩先へ

2024年版 Zscaler ThreatLabz暗号化された攻撃の現状レポートの調査結果から、脅威アクターは暗号化とAIを悪用して常に進化し、検出を回避しながらその影響を最大化していることが明らかになりました。

このレポートでは、最新の調査結果と暗号化された脅威への対策を次の点から解説しています。

- 詳細な分析:攻撃者がどのように暗号化を悪用し、攻撃を仕掛けているのかを分析しています。

- 2025年の予測:暗号化された脅威の今後に関する専門家の知見を紹介します。

- 実用的なベスト プラクティス:暗号化攻撃に対する防御を強化するための実用的なチェックリストです。

今すぐレポートを入手し、暗号化された脅威から組織を保護してください。

このブログは役に立ちましたか?

免責事項:このブログは、Zscalerが情報提供のみを目的として作成したものであり、「現状のまま」提供されています。記載された内容の正確性、完全性、信頼性については一切保証されません。Zscalerは、ブログ内の情報の誤りや欠如、またはその情報に基づいて行われるいかなる行為に関して一切の責任を負いません。また、ブログ内でリンクされているサードパーティーのWebサイトおよびリソースは、利便性のみを目的として提供されており、その内容や運用についても一切の責任を負いません。すべての内容は予告なく変更される場合があります。このブログにアクセスすることで、これらの条件に同意し、情報の確認および使用は自己責任で行うことを理解したものとみなされます。