Correlacione datos dispares para una gestión más eficaz de la exposición

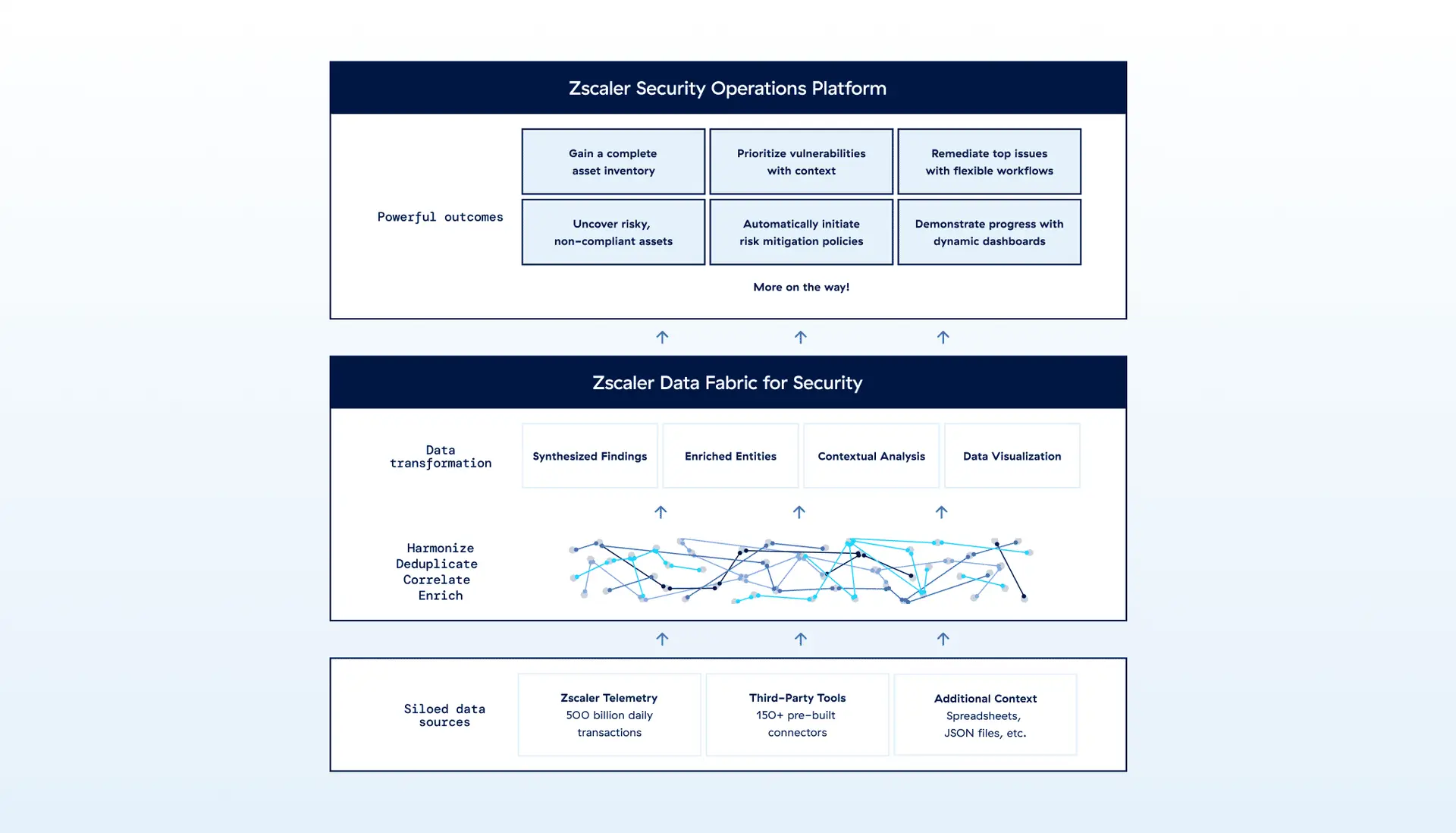

Zscaler Data Fabric for Security agrega y unifica datos en todas sus herramientas de seguridad y sistemas comerciales. Esta rica fuente de veracidad de datos de seguridad sirve como base para la cartera de Gestión de la Exposición de Zscaler, potenciando los circuitos de retroalimentación entre los productos para impulsar perspectivas aún más ricas.

El problema

Los líderes de seguridad trabajan con docenas de herramientas de seguridad, cada una de las cuales proporciona una visión del riesgo para un dominio específico. Estas herramientas crean datos aislados, en diferentes formatos, gestionados por diferentes equipos. Con este enfoque compartimentado, resulta casi imposible comprender de manera integral el riesgo en toda la organización.

Data Fabric for Security

Impulse su programa de riesgos con una estructura de datos de seguridad flexible y ampliable

Zscaler Data Fabric for Security proporciona capacidades fundamentales que impulsan las aplicaciones Zscaler actuales y futuras. Creado para la compleja naturaleza de los datos de seguridad, nuestro modelo de datos personalizable tiene la capacidad única de agregar cualquier fuente de datos, crear flujos de trabajo automatizados avanzados y elaborar informes dinámicos sobre cualquier elemento.

Ventajas

Habilite resultados de riesgo superiores

Conecte todas sus fuentes de datos de seguridad

Conecte sin problemas datos de cualquier fuente para armonizarlos, desduplicarlos, correlacionarlos y enriquecerlos, a fin de construir una visión unificada del riesgo en todo su entorno.

Aplique su lógica empresarial

Cree rápidamente puntuaciones personalizadas, flujos de trabajo automatizados y reglas de agrupación que reflejen sus procesos comerciales y estructura organizacional únicos.

Informe sobre las métricas que importan

Cree la vista que necesita con paneles dinámicos en unos pocos clics para mostrar cualquier combinación de datos de la estructura, utilizando cualquier factor o medición.

Aproveche más su inversión de Zscaler

Benefíciese de los robustos bucles de retroalimentación entre Data Fabric y sus soluciones Zscaler implementadas, impulsando perspectivas de exposición aún más profundas y la reducción automatizada de riesgos.

Detalles

Ingerir

Reciba datos de cualquier fuente, con compatibilidad con formatos JSON, JSONL, CSV, ZIP, XML, ZST y ZSTD. Conéctese sin inconvenientes a 150 integraciones de entrada y salida predefinidas . Se pueden desarrollar nuevos conectores en una o dos semanas a petición del cliente.

Armonizar y asignar

Normaliza entidades del mismo tipo, pero con nombres diferentes, y asigna los datos de origen al nombre de la entidad en el modelo de datos. Los clientes pueden agregar cualquier entidad al modelo en cualquier momento.

Deduplicar

Identifique y deduplique los hallazgos cuando varias herramientas informen sobre el mismo activo, vulnerabilidad, usuario, etc. Esto proporciona una visión precisa del recuento de activos, del recuento de CVE y de otros factores, al tiempo que consolida múltiples remediaciones en un único elemento de trabajo.

Correlacionar y enriquecer

Reconozca cuándo varias herramientas comparten datos relacionados con la misma entidad y correlaciónelos, enriqueciendo la comprensión colectiva de esa entidad. Por ejemplo, cuando una herramienta EDR comparte la versión del sistema operativo de un dispositivo y una herramienta de gestión de activos comparte el nombre del dispositivo.

Casos de uso

Reduzca el riesgo con un enfoque centrado en los datos

Reúna todos los datos de su entorno en una vista precisa, deduplicada, contextualizada y completa de su exposición para impulsar programas de gestión continua de la exposición a amenazas.

Obtenga un inventario de activos completo, preciso y rico en contexto para localizar las configuraciones erróneas y los controles faltantes, y utilice flujos de trabajo automatizados para eliminar las brechas.

Logre un análisis de vulnerabilidad preciso y una priorización basada en riesgos con visibilidad y contexto integrales de los activos.

La plataforma Zscaler

La plataforma de ciberseguridad para la era de la IA, basada en Zero Trust para proteger a los usuarios, las cargas de trabajo, las sucursales y los dispositivos a través de la nube de seguridad en línea más grande del mundo.

Seguridad de los datos

Proteja los datos en todas partes, con visibilidad integral y controles en todos los canales.

Seguridad de la IA

Adopte la IA con confianza mediante Zscaler AI Protect, una solución unificada para proteger la IA a escala.

SecOps agénticos

Aproveche los conocimientos de la mayor nube de seguridad en línea del mundo y de fuentes de terceros para evaluar el riesgo y detectar y contener las violaciones.

Nuestros conectores

Si usted tiene los datos, Data Fabric puede usarlos

Data Fabric for Security puede admitir cualquier atributo en su entorno único y herramientas personalizadas. Unifique todos los datos de su entorno (sin importar cuán oscura o personalizada sea la fuente) para obtener un panorama completo del riesgo. Aproveche más de 150 conectores listos para usar con las herramientas de seguridad más comunes, plataformas en la nube y mucho más. O utilice nuestro conector AnySource™ para ingerir datos en una variedad de formatos para ampliar sus conocimientos de seguridad.

Preguntas frecuentes

Una estructura de datos es un conjunto integrado de tecnologías diseñadas para escalar en toda la empresa con el fin de admitir cargas de trabajo analíticas y operativas. Combina la integración, armonización, enriquecimiento y operacionalización de datos para respaldar casos de uso complejos, generalmente proporcionados como aplicaciones separadas construidas sobre la infraestructura de datos central. Este enfoque está permitiendo a los líderes de la seguridad resolver desafíos de seguridad que les han eludido durante décadas.

Una estructura de seguridad de datos unifica y gestiona cualquier tipo de datos de seguridad en varias herramientas de protección para crear una única fuente de autenticidad. Una solución de gestión de eventos e información de seguridad (SIEM) se centra en recopilar, analizar y responder a datos de registro relacionados con eventos (lo que la convierte en una fuente de datos útil para una estructura de datos de seguridad). Proporcionan niveles de visibilidad marcadamente diferentes y abordan diferentes casos de uso a la hora de mejorar la seguridad.

Zscaler Data Fabric for Security potencia varios de los productos de la cartera de gestión de exposición actuales (gestión de exposición de activos y gestión unificada de vulnerabilidades) y se convertirá en la base de muchos más en el futuro cercano. Los más de 150 conectores que permiten integraciones entrantes y salientes ya brindan bucles de retroalimentación enriquecidos entre estos productos, lo que ofrece información sobre riesgos en capas en todas las disciplinas de riesgo.