Resumen

Haga que el DNS trabaje para usted, no para los malintencionados

Descubra y detenga las amenazas ocultas

que distribuyen malware, roban datos e interrumpen las operaciones

Garantice un rendimiento inmejorable

y disponibilidad con resolución rápida de DNS

Mantenga una visibilidad completa

sobre el tráfico DNS, incluidos registros detallados y ricos en contexto

El problema

Los firewalls heredados permiten que ataques como la tunelización DNS y la suplantación de DNS pasen desapercibidos

Las oleadas de tráfico procedentes del trabajo remoto, las aplicaciones en la nube y los dispositivos IoT/OT han impulsado un aumento exponencial de las resoluciones DNS, creando demasiadas peticiones para que los firewalls tradicionales puedan filtrarlas con eficacia. Estos firewalls no pueden inspeccionar el tráfico DNS o DNS sobre HTTPS (DoH) en busca de amenazas sin ralentizarlo al máximo. En su lugar, lo permiten, ofreciendo a los atacantes una nueva manera de llevar a cabo suplantaciones de DNS sigilosas, ataques DDoS, phishing y mucho más.

70 %

90 %

80 %

Descripción general de las soluciones

Detenga los ataques basados en DNS con supervisión y protección a gran escala

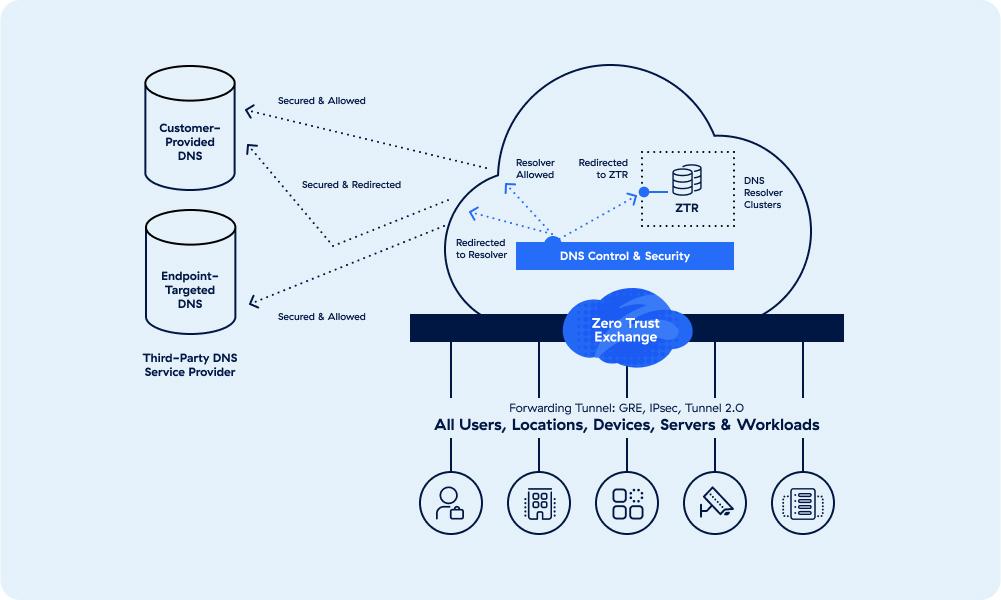

Zscaler DNS Security filtra dominios riesgosos y maliciosos y detiene el uso de la tunelización DNS para distribuir malware y robar datos. Como parte del Zscaler Zero Trust Firewall nativo de la nube, proporciona una cobertura completa en todos los puertos y protocolos sin comprometer el rendimiento.

01

El mejor filtrado de su clase y la inspección de la DoH impulsada por la IA

Inspeccione todo el tráfico DNS y aplique la protección del túnel DNS en línea. Detecte y detenga el robo de datos, detenga los ataques ocultos en DoH y cumpla con la categorización de dominios y direcciones IP.

02

Visibilidad completa sobre todo el tráfico de DNS

Investigue las transacciones DNS con confianza mediante datos ricos en contexto y registros completos a nivel forense. Ofrezca Zero Trust con contexto, autenticación estricta, comprobaciones continuas de las políticas y aplicación adaptable en tiempo real.

03

Resolución DNS ultrarrápida y segura y alta disponibilidad

Ofrezca productividad y acceso confiable al contenido basado en la ubicación para todos los usuarios y dispositivos. Garantice una gran experiencia de usuario con la puerta de enlace DNS a los resolutores de terceros.

Ventajas

Potencie y asegure su personal y sus operaciones

Obtenga una protección robusta

contra ataques como la suplantación de DNS, la tunelización DNS, el phishing, la distribución de malware, DDoS, etc.

Garantice una excelente experiencia de usuario

con las solicitudes resueltas en el perímetro, y el contenido distribuido por la CDN óptima en el idioma y la moneda locales.

Simplifique el cumplimiento normativo

con diversos mandatos y prácticas para la conservación y el registro de datos, así como normas en evolución como el DNS de protección (PDNS).

Reduzca el costo total de propiedad (TCO)

sin hardware ni software que gestionar. La seguridad de DNS 100 % en la nube permite a los administradores centrarse en las tareas de mayor impacto en lugar del mantenimiento.

Detalles de la solución

Fortalezca la seguridad del DNS y optimice el rendimiento

Ofertas clave

Prevenga o frustre los ataques basados en DNS con acciones personalizables y reglas de filtrado granular para las consultas DNS enviadas a través de cualquier protocolo.

Encuentre y detenga ataques ocultos. La inspección ilimitada del tráfico en línea, el aprendizaje automático y el descifrado TLS/SSL nativo evitan las amenazas furtivas y ponen fin a las conexiones maliciosas.

Acelere la resolución de DNS y mejore la experiencia del usuario. Los Zscaler Trusted Resolvers (ZTR) se suministran lo más cerca posible del usuario desde más de 150 ubicaciones perimetrales.

Traduzca las solicitudes DNS en texto plano al DoH para mayor privacidad y seguridad. Dirija el tráfico DoH a los resolutores PDNS que analizan y bloquean las peticiones a dominios maliciosos.

Encuentre y detenga los túneles DNS utilizados para controlar malware y exfiltrar datos con un motor de detección avanzado.

Asegúrese de que los usuarios dispongan de un acceso confiable y de alta velocidad con opciones de conmutación por error automática y gestión de errores configurable para garantizar una alta disponibilidad.

Casos de uso

Supere a los adversarios mientras mejora la experiencia del usuario

Detecte amenazas de manera temprana y durante todo el ciclo de vida del ataque. Proporcione protección en línea contra las técnicas avanzadas de exfiltración de datos y tunelización de DNS.

Mejore la respuesta a incidentes, la investigación y la caza de amenazas con registros completos a nivel forense y datos ricos en contexto.

Aumente la agilidad y la resiliencia empresarial para respaldar la transformación digital y la adopción de la nube con un marco centrado en la segmentación y enfocado en la identidad y el acceso.

Ofrezca a sus usuarios una resolución DNS de primera calidad y alta disponibilidad y contenidos basados en la ubicación mediante la inyección EDNS Client Subnet (ECS), independientemente de dónde se conecten.

The Zscaler Platform

The cybersecurity platform for the AI Age - built on Zero Trust to protect users, workloads, branches and devices through the world’s largest inline security cloud.

Data Security

Secure data everywhere, with comprehensive visibility and controls across all channels.

AI Security

Embrace AI with confidence using Zscaler AI Protect, a unified solution to secure AI at scale.

Agentic SecOps

Draw on insights from the world’s largest inline security cloud and third-party sources to assess risk and detect and contain breaches.

Preguntas frecuentes

La suplantación de DNS (también llamada envenenamiento de la caché DNS) se produce cuando un atacante corrompe los registros de la caché de un resolutor DNS, haciendo que retorne direcciones IP incorrectas. Esto permite al atacante redirigir a los usuarios a sitios web maliciosos que parecen auténticos. La suplantación de DNS puede dar lugar a diversos ciberataques, incluidos phishing, distribución de malware y ataques tipo "man-in-the-middle".

La amplificación del DNS es un tipo de ataque de denegación de servicio distribuido (DDoS) en el que un atacante envía pequeñas consultas al DNS utilizando la dirección IP falsa de su objetivo. Los resolutores DNS envían al objetivo una respuesta mucho mayor que puede saturar sus servidores. Los ataques de amplificación de DNS pueden causar congestión en la red, degradación del rendimiento e interrupciones o cortes del servicio.

Un ataque de tunelización de DNS implica el uso de consultas y respuestas DNS cifradas para transmitir datos sigilosamente entre un dispositivo comprometido y un servidor objetivo. Dado que las herramientas tradicionales suelen pasar por alto la seguridad del DNS, esta técnica permite a los atacantes exfiltrar datos confidenciales sin ser detectados. La tunelización DNS también puede ayudar a los atacantes a establecer puertas traseras de red para la distribución de malware, la comunicación de comando y control o el movimiento lateral.

Solicitar una demostración

Permita que nuestros expertos le muestren cómo puede evitar los ataques basados en DNS con una potente seguridad y control de DNS.