Zscalerのブログ

Zscalerの最新ブログ情報を受信

拠点のセキュリティの見直し:現代の組織向けのZero Trust Branchの導入

2回にわたるこのシリーズでは、暗黙の信頼に依存する従来のネットワーク中心のセキュリティ アプローチが、クラウド中心で脅威の多い現代の環境にはもはや適切でない理由を探ります。また、革新的なソリューションとしてZscalerのZero Trust Branch (ZTB)を紹介します。

第1回では、組織の拠点ネットワークの現状を検証し、暗黙の信頼モデル、ネットワークへの広範なアクセス、ラテラル ムーブメントやランサムウェアに対する恒常的な脆弱性など、根本的な欠陥を明らかにします。

第2回では、Zero Trust Branchがこれらの制約にどのように対処して克服するかを示し、すべての拠点のデバイス、ワークロード、接続にまで真のゼロトラストの原則を拡張する、根本的により安全で機敏、かつコスト効率の高いアーキテクチャーを提供する方法を解説します。

第1回 - 従来のネットワークの考え方の限界

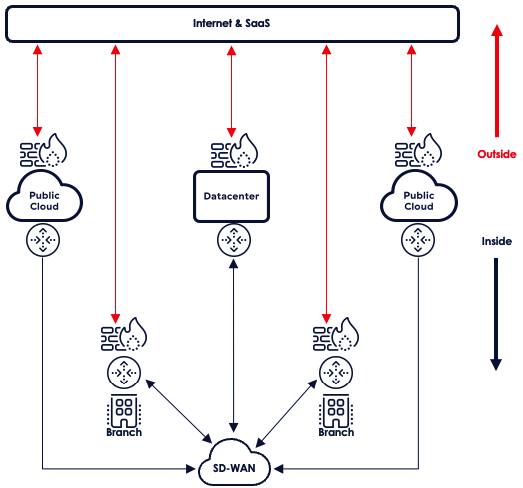

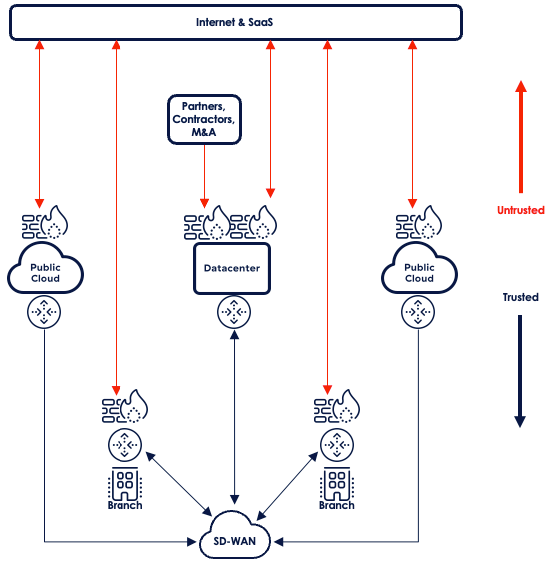

数十年にわたり、組織の接続基盤は根本的にネットワーク中心のアプローチを踏襲してきました。この従来の境界ベースのセキュリティ モデルは、ネットワーク自体に信頼が内在するという、重大な欠陥を抱えた前提に基づいて運用されていました。その中核となる仕組みは、まずユーザーに企業ネットワークへのフル アクセスを優先的に付与し、その上にファイアウォール、VRF、アクセス リスト、ウイルス対策ソフトウェアといった各種セキュリティ制御を重ねるというものでした。この「城と堀」戦略は、セキュリティと運用効率に重大な影響を及ぼしました。

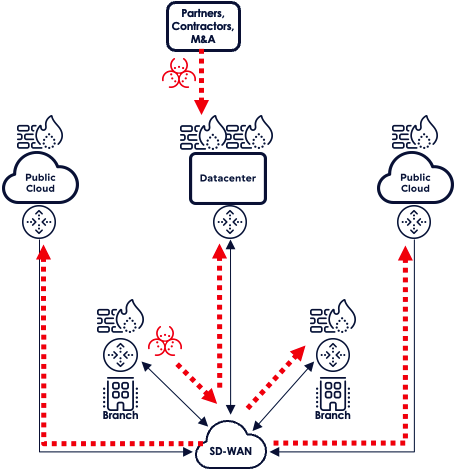

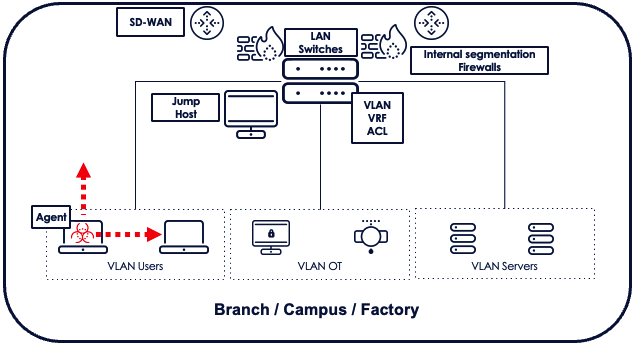

その設計上、ネットワークに認証さえ通れば、誰でも広範かつ一般的なネットワークへアクセスできてしまう設計になっており、実質的にネットワークが主要なセキュリティ領域となっていました。その結果、個々の組織リソースやアプリケーションごとに適切な保護を行ったり、最小特権アクセスを付与したりすることができないシステムとなっていました。攻撃者が境界を突破した場合、または内部ユーザーの認証情報が侵害された場合、ほぼ無制限のラテラル ムーブメントが許されることが多くありました。これは、初期設計でネットワーク全体へのアクセスが一般化していたことに起因します。ビジネス パートナーや合併と買収(M&A)先、請負業者をVPNやジャンプ ホスト経由で接続する場合、それらの組織の攻撃対象領域を引き継ぐことになり、ビジネス リスクや運用の複雑性が増大します。つまり、こうした対象が侵害されると、自社も侵害されることになります。

このモデルはネットワークを本質的に信頼しているため、ユーザーが「内部」に入ると、セキュリティの施行が大幅に弱まり、組織全体で簡単に偵察やデータの持ち出しが可能になってしまいます。従来のネットワーク セグメンテーション技術(ファイアウォール、VLAN、ACL、VRF、エージェントベースのセグメンテーション)は、ラテラル ムーブメントのリスクを軽減するに過ぎず、攻撃者が悪用する基礎的なネットワークへのアクセスを排除するものではありません。

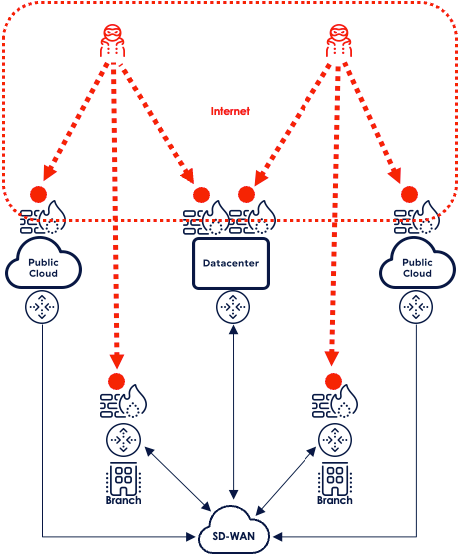

継続的な違反は、これらの従来の制御が不十分であり、複雑さ、コスト、ビジネス リスクが増大させていることを示しています。さらに、インターネット向けのファイアウォール、VPN、SD-WANのルーティング オーバーレイなどの従来のソリューションは、コストや複雑さを増大させるだけでなく、何よりも攻撃対象領域を拡大させてしまいます。

根本的な問題は非常に単純です。アクセス可能であることは、脆弱であることと同義です。アクセス可能なインフラの部分は定義上、侵害可能であると言えます。正規のVPNクライアントやSD-WANデバイスが、公共インターネット上でVPNコンセントレーターや別のSD-WANデバイスを特定できるのであれば、悪意のある攻撃者も同様に特定できるということです。AIの普及により、これらの問題は一段と深刻化しています。

かつては攻撃対象領域の特定や悪用可能な脆弱性の発見などの手順を完了するのに数週間から数か月を要していた悪意のある攻撃者が、今では不正なAIエンジンを駆使して数分で同じことを達成できるようになっています。AI、クラウド、IoT/OTの台頭、ITとOTの融合が進む中で、従来のアーキテクチャーの抜本的な見直しが不可欠となっています。こうした傾向は、広範なネットワークレベルのアクセスを提供する手法からの脱却を促しています。

根本的な欠陥:暗黙の信頼

信頼の境界を設定するうえで、依然として境界の概念が用いられているケースが多く見られます。

- 境界の外側にあるものはすべて信頼できないものと見なされます。

- 境界の内側にあるものはすべて暗黙的に信頼できるものと見なされます。

いったん境界内に入れば、以下のようになります。

- すべてのものにアクセス可能

- セキュリティ制御は接続がすでに許可された後に適用される

- アプリケーションは許可を決定する一方、ネットワークはその試みを許可する。アプリケーションはアクセスを拒否する可能性もあるが、ネットワークはそれでも攻撃者を侵入口に到達させる。

このような原則に基づく従来のアーキテクチャーは、訪問者が廊下を自由に歩き回ることができ、セキュリティ チェックが個々のオフィスのドアでのみ行われるオフィス ビルのようなものです。これはゼロトラストではありません。最小特権では、その逆が求められます。つまり、ユーザーやデバイスにリソースへの権限がない場合は、そもそもそのリソースにアクセスできないようにする必要があるのです。

Zscalerは何年も前にユーザー向けのゼロトラスト アクセスを導入しました。そして、コンテキストとアイデンティティーに基づくポリシーや継続的なリスク評価を施行し、ユーザーをネットワークではなくアプリケーションに接続しています。

これにより、個々のユーザーや管理対象デバイスを保護する必要性に対応しています。

Zero Trust Branchは、これらの原則をIoT、OT、サーバー、管理対象外エンドポイントといったすべてのデバイスにまで拡張します。ゼロトラストを拠点に拡張することで、組織は分散環境全体で統一された一貫性のあるセキュリティ態勢を実現し、接続元を問わず、すべての接続が明示的に検証および保護されることを保証します。これにより、拠点内のすべてに対する暗黙の信頼を排除し、全体的な攻撃対象領域を大幅に縮小するとともに、ユーザー以外のデバイスを狙った高度な脅威に対する耐性を強化します。

第2回では、Zero Trust Branchが接続と信頼を切り離すことで、拠点接続のあり方をどのように再定義するのかを解説します。また、設計上のリスクと複雑さを軽減し、組織のエッジをよりスケーラブルかつ効率的に保護するモデルをどのように実現するのかを紹介します。

このブログは役に立ちましたか?

免責事項:このブログは、Zscalerが情報提供のみを目的として作成したものであり、「現状のまま」提供されています。記載された内容の正確性、完全性、信頼性については一切保証されません。Zscalerは、ブログ内の情報の誤りや欠如、またはその情報に基づいて行われるいかなる行為に関して一切の責任を負いません。また、ブログ内でリンクされているサードパーティーのWebサイトおよびリソースは、利便性のみを目的として提供されており、その内容や運用についても一切の責任を負いません。すべての内容は予告なく変更される場合があります。このブログにアクセスすることで、これらの条件に同意し、情報の確認および使用は自己責任で行うことを理解したものとみなされます。