Zscalerのブログ

Zscalerの最新ブログ情報を受信

急増するランサムウェアと深刻化する脅迫:2025年版 ThreatLabzランサムウェア レポート

ランサムウェアは依然として企業や公共機関が直面する最も根強い脅威の1つです。ThreatLabzの最新の調査では、攻撃件数の増加のみならず、より標的を絞ったデータ主導の脅迫戦術へのシフトが確認されました。

新しくリリースされた2025年版 Zscaler ThreatLabzランサムウェア レポートは、Zscalerクラウドによってブロックされたランサムウェアの前年からの急増、そして、公開された脅迫の大幅な増加について詳しく取り上げています。最新のランサムウェアの脅威に対応するには、運用においてこれまでにないレベルの注意を払い、従来のセキュリティ モデルとは根本的に異なるセキュリティ アーキテクチャーを導入することが求められます。これは、今回の調査結果が示す重要な現実です。

このブログでは、レポートのポイントを厳選して紹介します。詳細な分析(攻撃傾向、脅威アクターのプロファイル、セキュリティ ガイダンスなど)については、2025年版 Zscaler ThreatLabzランサムウェア レポートをダウンロードしてご確認ください。

ランサムウェアに関する5つの重要な調査結果

ThreatLabzの研究者は、公開されたデータ リーク サイト、Zscaler独自の脅威インテリジェンス、ランサムウェアのサンプル、攻撃データ、Zscaler Zero Trust Exchangeのテレメトリーを精査し、2024年4月から2025年4月までのランサムウェア活動を分析しました。今年のレポートから得られた5つの重要なポイントは以下のとおりです。

- ランサムウェア攻撃は前年比で145.9%増加:この劇的な増加は、攻撃者がキャンペーンをこれまで以上に急速に拡大させていることを明確に示しています。この1年にZscalerがブロックしたランサムウェア攻撃は過去最多となりました。

- 公開された脅迫は70.1%増加:攻撃者は、圧力をかけるための戦術を強化しており、ランサムウェアのリーク サイトに掲載された組織は前年に比べはるかに多くなりました。

- データの持ち出しは92.7%増加:ThreatLabzは10の主なランサムウェア ファミリーを分析し、合計238.5 TBのデータが盗まれたことを明らかにしました。データの窃取によって脅迫キャンペーンが強化されていることがわかります。

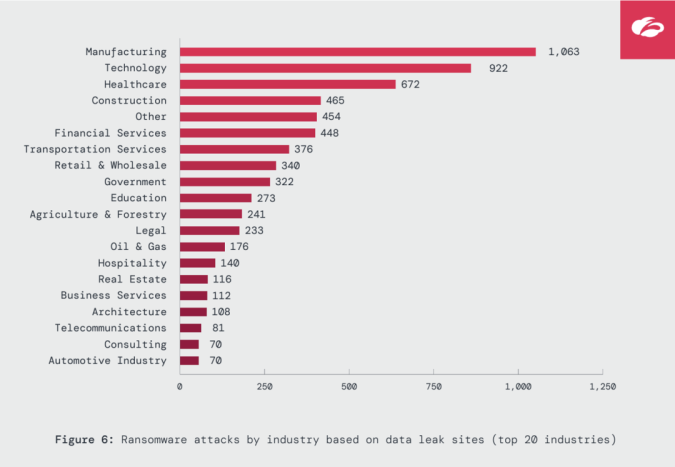

- 重要な業界が依然として格好の標的:製造、テクノロジー、医療はランサムウェア攻撃の件数が最も多く、石油/ガス(+935%)や政府機関(+235%)などでも前年比で顕著な増加が見られました。

- ランサムウェア グループは急速に進化:RansomHub、Clop、Akiraといった既存のランサムウェア ファミリーが引き続き大きなシェアを占める一方、ThreatLabzは34の新しいグループを特定しました。これには、活動停止したグループのリブランドや派生グループ、解体やその他の混乱によって空いた穴を埋めようとする新たなグループが含まれます。これらのグループの存在は、ランサムウェア エコシステムの動的な性質と変化の速さを反映するものであり、脅威アクターは継続的に変化に適応しています。

最新の傾向:暗号化から脅迫重視へのシフト、生成AIの悪用、戦略的な標的選定

2025年版 Zscaler ThreatLabzランサムウェア レポートでは、最新のランサムウェア攻撃の実行方法を特徴付けるいくつかの傾向を取り上げています。

- 多くのケースでデータ脅迫が優先事項に:一部の攻撃者はファイルの暗号化を完全に省略し、機密データを盗んでリーク サイトでの公開をほのめかす脅迫手法を用いています。これらのキャンペーンでは、信用の失墜、規制違反、知的財産の流出といったリスクを脅しの材料にすることで、データが暗号化されていない状態でも身代金を支払うよう圧力をかけます。

- 生成AIによってランサムウェア グループの活動が加速:ThreatLabzは、ある悪名高い脅威グループが攻撃の実行のためにChatGPTを悪用していた証拠を発見しました。攻撃者は重要なタスクの自動化やコードの記述に生成AIを活用して運用を合理化し、攻撃の効果を向上させています。

- 計画的な標的選定とパーソナライズされた手法が増加:ランサムウェアの脅威アクターは、日和見的に実行する従来の大規模なスパム キャンペーンから、よりカスタマイズされた攻撃に大きくシフトしており、IT担当者になりすまして特権アクセスを持つ従業員を狙うケースが増えています。

レポートでは、これらの傾向についても詳しく取り上げています。ぜひ全文をご確認ください。

急増の背後に存在するランサムウェア グループ

このレポートでは、最近の攻撃の増加を主導している脅威グループについても詳しく解説しています。過去1年間で最も多かったのはRansomHub、Clop、Akiraで、リーク サイトの被害の大部分を占めています。

ThreatLabzの調査チームは、今後1年間警戒すべきランサムウェア グループのトップ5を特定しました。これらのファミリーには、ランサムウェア攻撃の拡張性が高まり、脅迫の成果が重視されるようになっていることを示す特徴が見られます。

戦術はグループによって大きく異なります。ThreatLabzでは、以下のような戦略を確認しています。

- ステルス性の高いデータの窃取:事業継続性に影響を与えることを避けてデータを盗みます。

- アフィリエイト主導のRansomware as a Serviceキャンペーン:共有されたインフラ、ツール、サービスを使って展開されます。

- 規制を悪用した身代金要求:身代金の支払い圧力を強めます。

好都合な侵入口として悪用され続ける脆弱性

ランサムウェア攻撃に関連する重要かつ不変のテーマの一つが脆弱性です。脆弱性は、初期侵入の直接的な経路として悪用されています。ランサムウェア攻撃者は、広く使用されているエンタープライズ テクノロジー(VPN、ファイル転送アプリケーション、リモート アクセス ツール、仮想化ソフトウェア、バックアップ プラットフォームなど)を引き続き武器化しています。

レポートでは、過去1年間にランサムウェア キャンペーンで悪用された主な脆弱性の例を詳しく解説しています。攻撃者はほとんどの場合、インターネットに接続されたシステムを単純にスキャンし、エクスプロイトを自動化して初期アクセスを取得していました。ファイアウォールやVPNなどの従来の防御はあまりに多くの露出を生み、ラテラル ムーブメントやデータの窃取、ランサムウェアの展開に理想的な条件を作り出すという厳しい現実が浮き彫りになっています。

ゼロトラスト:ランサムウェア対策の基本戦略

ランサムウェア グループは戦術を進化させ続けており、機密データを狙い、信用失墜や規制違反のリスクを圧力として悪用し、脅迫の影響力を強化しています。こうした状況のなか、攻撃を防御するには包括的かつプロアクティブなアプローチが求められます。ゼロトラスト アーキテクチャーは、まさにそのようなアプローチを実現するものです。インフラの露出、必要以上のアクセス許可、検査対象外のデータ フローなど、ランサムウェアの脅威アクターが悪用する要因を排除します。

Zscaler Zero Trust Exchangeは、ランサムウェアの攻撃チェーンのすべての段階で以下のような保護を提供します。

- 露出の最小化:パブリックIPや公開されたネットワークを排除し、ユーザー、デバイス、アプリケーションをインターネットから不可視化します。これにより、偵察初期段階の攻撃対象領域を排除し、リスクを大幅に軽減します。

- 初期侵入の防止:暗号化されたTLS/SSLを含むすべてのトラフィックを大規模に検査して脅威を阻止し、損害の発生を未然に防ぎます。AIを活用したブラウザー分離とクラウド サンドボックスは、ThreatLabzの高度な脅威インテリジェンスを活用することで多層防御を実現し、ゼロデイ脅威や高度な脅威を無力化します。

- ラテラル ムーブメントの排除:アプリ間やユーザーとアプリ間のセグメンテーションによって最小特権アクセスを適用し、ネットワークの悪用を防ぎ、ランサムウェア攻撃者が拡散に用いる経路を排除します。さらに、統合されたデセプション テクノロジーを通じ、デコイや偽のユーザー パスで攻撃を妨害します。

- データ流出の阻止:現代のランサムウェア グループは、機密データの暗号化と同じくらい(あるいはそれ以上に)機密データの窃取に重点を置いています。そのため、不正なデータ転送を防止し、機密データが組織から流出しないようにするには、Zscalerの優れた検査、AI活用型のデータ分類、インラインDLP、ブラウザー分離が不可欠です。

ゼロトラスト アーキテクチャーを導入することで、ユーザーのアクセス先、データ フロー、リソースの保護方法を制御できるようになり、ランサムウェアが悪用する経路を効果的に遮断し、攻撃のあらゆる段階でリスクを軽減することが可能です。

レポートのダウンロード:最新情報の入手と対策への活用

2025年版 Zscaler ThreatLabzランサムウェア レポートは、進化するランサムウェアの状況を最新のデータに基づいて解説しています。レポート全文では、このブログで紹介した調査結果のほか、最も標的となった国、他の注目すべき脅威アクターの動向に関する最前線のインテリジェンス、ランサムウェア対策の新たな流れを支援するThreatLabzの取り組みについて取り上げています。最新のランサムウェアの脅威に対する防御を強化してレジリエンスを確保するための、より詳細なガイダンスも紹介しています。

- レポート全文はこちらからダウンロードできます。ランサムウェアの脅威に関する最新の調査を確認し、対策にお役立てください。

- オンデマンド ウェビナー(英語)では、より詳細な知見を直接お届けしています。ThreatLabz 2025 Ransomware Report: What’s Behind the Latest Surge in Attacksにご登録のうえご視聴ください。

このブログは役に立ちましたか?

免責事項:このブログは、Zscalerが情報提供のみを目的として作成したものであり、「現状のまま」提供されています。記載された内容の正確性、完全性、信頼性については一切保証されません。Zscalerは、ブログ内の情報の誤りや欠如、またはその情報に基づいて行われるいかなる行為に関して一切の責任を負いません。また、ブログ内でリンクされているサードパーティーのWebサイトおよびリソースは、利便性のみを目的として提供されており、その内容や運用についても一切の責任を負いません。すべての内容は予告なく変更される場合があります。このブログにアクセスすることで、これらの条件に同意し、情報の確認および使用は自己責任で行うことを理解したものとみなされます。