ネットワーク内の高度な攻撃者に反撃

検出をすり抜けて環境に侵入した攻撃者は、ネットワーク内を自由に移動してさらに活動範囲を広げます。デセプション テクノロジーは、リアルなデコイで巧妙な脅威アクターをあぶり出して検出する予防的な防御を実現します。

ラテラル ムーブメントを阻止

高度なハニーポットで攻撃者をあぶり出し

生成AI攻撃に対する防御

インフラと学習データセットを保護

侵害されたユーザーを検出

盗まれた認証情報の悪用も検出

課題

攻撃者はユーザーやアプリからゼロトラスト環境に侵入

90%

80%

91%

製品の概要

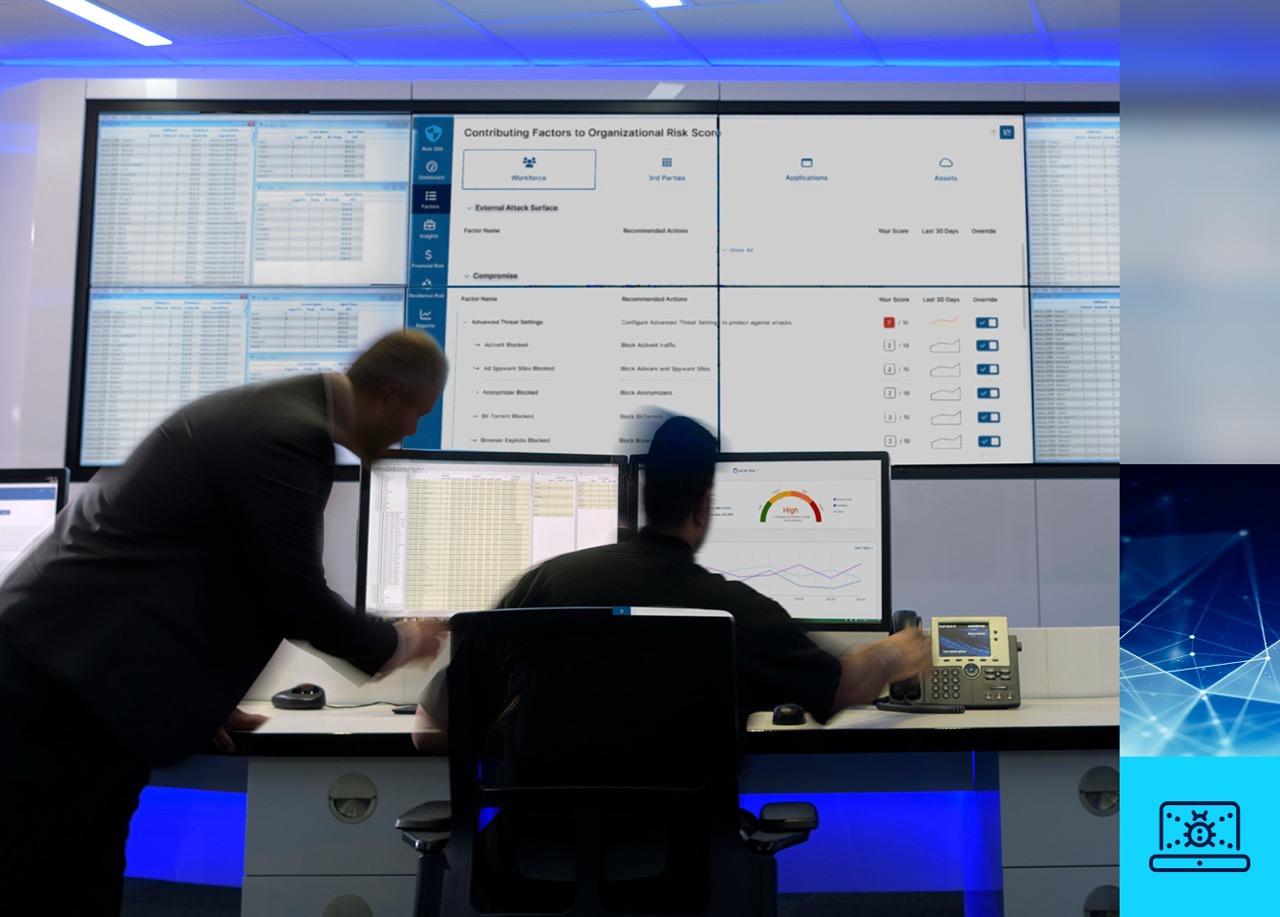

従来の防御を回避する高度な脅威を検出

Zscaler Deceptionは、リアルなデコイ アセットを環境全体に展開して活動中の攻撃者をおびき寄せ、検出し、阻止します。侵害されたユーザーがデコイに接触すると、担当部門に即座にアラートが通知されるため、攻撃者に気づかれることなく早期に対処できます。

攻撃対象領域のリスクを軽減

エンドポイント、アイデンティティー システム、ネットワーク、アプリケーション、クラウドなどの重要な資産から脅威アクターを引き離します。

重要な脅威をより迅速に検出

侵害されたユーザー、ラテラル ムーブメント、ランサムウェアを信頼性の高いIOCとほぼゼロの誤検知で検出します。

脅威をリアルタイムで阻止

ゼロトラスト アクセス ポリシーを活用して、機密性の高いSaaSサービスや社内アプリケーションへのアクセスを動的に制限または遮断します。

メリット

標的型脅威を検出するための新たなアプローチ

ユーザーとアプリケーションをデコイで保護

エンドポイント ルアーやデコイのアプリケーション、サーバー、ユーザーなどのリソースで脅威や攻撃者の活動をあぶり出します。

インシデント対応を迅速化し、アラート疲れを軽減

誤検知や作業負荷を増やすことなく、検出された脅威や侵害をセキュリティ部門に迅速に通知します。

偽の資産で攻撃者を迎撃

偽の資産をネットワーク内に戦略的に配置し、攻撃者が接触した瞬間に検知します。

製品の詳細

完全なサイバー デセプション プラットフォーム

主な機能

デコイ チャットボット、デコイLLM API、適応型デコイ、デコイ エージェントを活用し、環境内の生成AIインフラを標的とする攻撃者を検出します。

インターネットに接続されたデコイを使用して、潜在的な攻撃者がネットワークに侵入する前に検出します。

デコイのファイルや認証情報、プロセスなどで攻撃者を効果的に誘い込み、検知して阻止することでエンドポイントを保護します。

デコイのWebサーバー、ファイル サーバー、データベースなどを使用して、クラウド環境内のラテラル ムーブメントを検出します。

コンテキストが豊富なログからインサイトを抽出し、2回のクリックでフォレンジックと根本原因分析を自動化できます。

SSHサーバー、データベース、ファイル共有などのサービスをホストするデコイのサーバー システムを展開します。

Active Directoryの偽ユーザーによる列挙や悪意のあるアクセスを検出します。

リアルで高度にインタラクティブなデコイOS環境で、攻撃の可視性を高めます。

ユース ケース

敵対的なネットワーク環境を構築

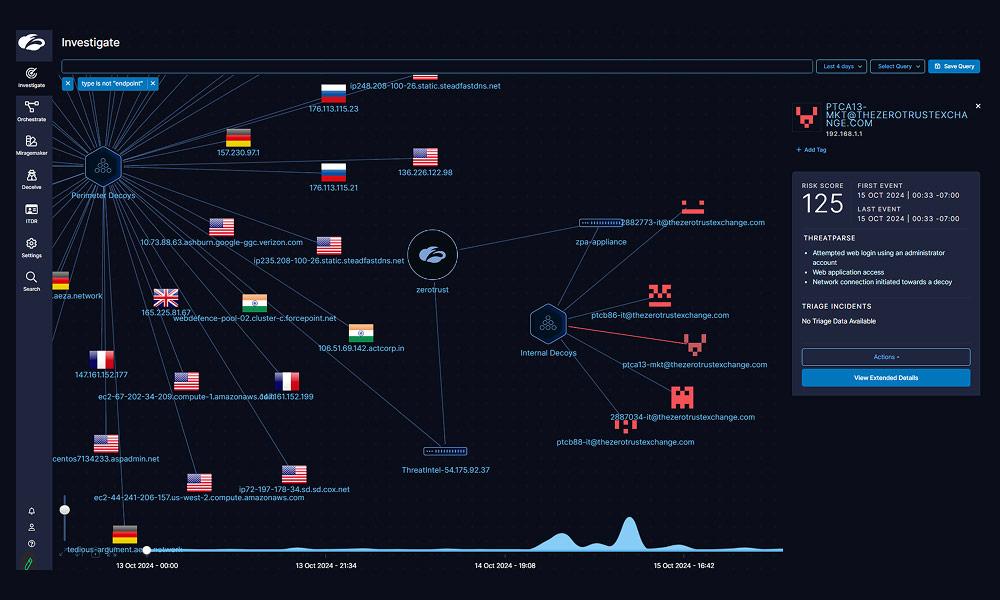

ランサムウェア オペレーターやAPTグループなどの高度な脅威アクターが侵害前の偵察を行っている段階で、境界デコイが早期に警告信号を発信します。

偽の環境内に展開されたデコイのパスワード、Cookie、セッション、ブックマーク、アプリで攻撃者をあぶり出し、侵害されたユーザーを検出します。

アプリケーション デコイとエンドポイント ルアーを使用して、環境内を水平方向に移動しようとしている攻撃者をおびき寄せ、阻止します。

価値の高い資産をデコイで囲いこみ、最もステルス性の高い巧妙な攻撃者を検出して即座にブロックします。

ネットワーク、エンドポイント、クラウド、Active Directoryなどの環境にデコイを設置して、攻撃ライフサイクルのあらゆる段階でランサムウェアを検出します。

Zscalerプラットフォームのほか、SIEMやSOARなどのサードパーティーのセキュリティ運用ツールとシームレスに統合し、自動化された迅速な対応で活動中の攻撃者を阻止します。

脆弱なテストベッド アプリケーションやVPNなどのリモート アクセス サービスを模倣して作られたデコイWebアプリに、盗んだ認証情報を使ってアクセスする攻撃者を検出します。

生成AIインフラと学習データセットを標的としたプロンプト インジェクションやデータ ポイズニングなどの重大な攻撃を検出します。

Zscalerプラットフォーム

AI時代のサイバーセキュリティ プラットフォームは、ゼロトラストに基づいて構築されており、世界最大のインライン セキュリティ クラウドを通じてユーザー、ワークロード、拠点、デバイスを保護します。

データ セキュリティ

すべてのチャネルにわたる包括的な可視性と制御により、あらゆる場所のデータを保護します。

AIセキュリティ

AIを大規模に保護する統合ソリューションであるZscaler AI Protectを使用することで、AIを確実に導入できます。

エージェント型SecOps

世界最⼤規模のインライン セキュリティ クラウドとサードパーティーのソースからのインサイトを活⽤することで、リスクを評価し、侵害を検知して封じ込めます。

よくある質問

よくある質問

Zscaler Deceptionは従来のハニーポットを進化させ、エンドポイント、ネットワーク、Active Directory、クラウド ワークロード、IoT/OTデバイスなどのユーザー環境に直接デセプションを仕掛けることで、トラップを正当な資産と区別できないようにします。静的なハニーポットとは異なり、Zscalerはデコイや偽の手がかりを活用することで、攻撃者に気づかれることなくその存在を明らかにする仕組みを備えています。この予防的な分散型戦略は脅威をリアル タイムで検出し、Zscaler Zero Trust Exchangeプラットフォームとシームレスに統合します。

Zscaler DeceptionはZscaler Zero Trust Exchangeにシームレスに組み込まれており、軽量のデコイ資産を組織のエンドポイント、ネットワーク、Active Directory、クラウド ワークロード、IoT/OTデバイスに動的に分散します。これらのトラップは本物の資産を忠実に模倣しているため、悪意のあるアクティビティーをほぼ瞬時に検出できます。この組み込み型のアプローチにより、ゼロトラストの継続的な検証を維持しながら、予防的な脅威検出が可能となります。また、Zscaler Deceptionは、Zscaler Client Connectorエンドポイント エージェントとZscaler Private Accessにも組み込まれており、エンドポイントからアプリケーションへのラテラル ムーブメントを検出します。

Zscaler Deceptionは、高度な標的型攻撃(APT)、侵害発生前の攻撃、アイデンティティー侵害、権限昇格、ラテラル ムーブメント、内部脅威、ランサムウェアなど、さまざまな脅威を明らかにします。デコイとルアーで攻撃者を誘い込むことで、疑わしい動作を早期に特定し、侵害に対する予防的な保護を提供するとともに、攻撃者の滞留時間を大幅に短縮します。

Zscaler Deceptionは、クラウド、オンプレミス、ハイブリッド環境をサポートします。その軽量設計により、インフラの種類を問わず、エンドポイント、ワークロード、IoTデバイス間でシームレスに展開できます。クラウド型ソリューションとして現代の分散型環境と完全に連携し、包括的でスケーラブルな脅威検出を提供します。

はい、Zscaler Deceptionは、プロンプト インジェクション、データ ポイズニング、ジェイルブレイク、敵対的サフィックス、学習データの抽出などの攻撃を検出できます。また、これらの攻撃を追跡するために、デコイLLMチャットボットやAPIを作成する機能もサポートしています。