Zscalerのブログ

Zscalerの最新ブログ情報を受信

Zscaler Zero Trust Cloud - 新しいゼロトラスト ゲートウェイ サービス

本ブログ記事はAWSのソリューション アーキテクトであるGina McFarland氏との共著です。

はじめに

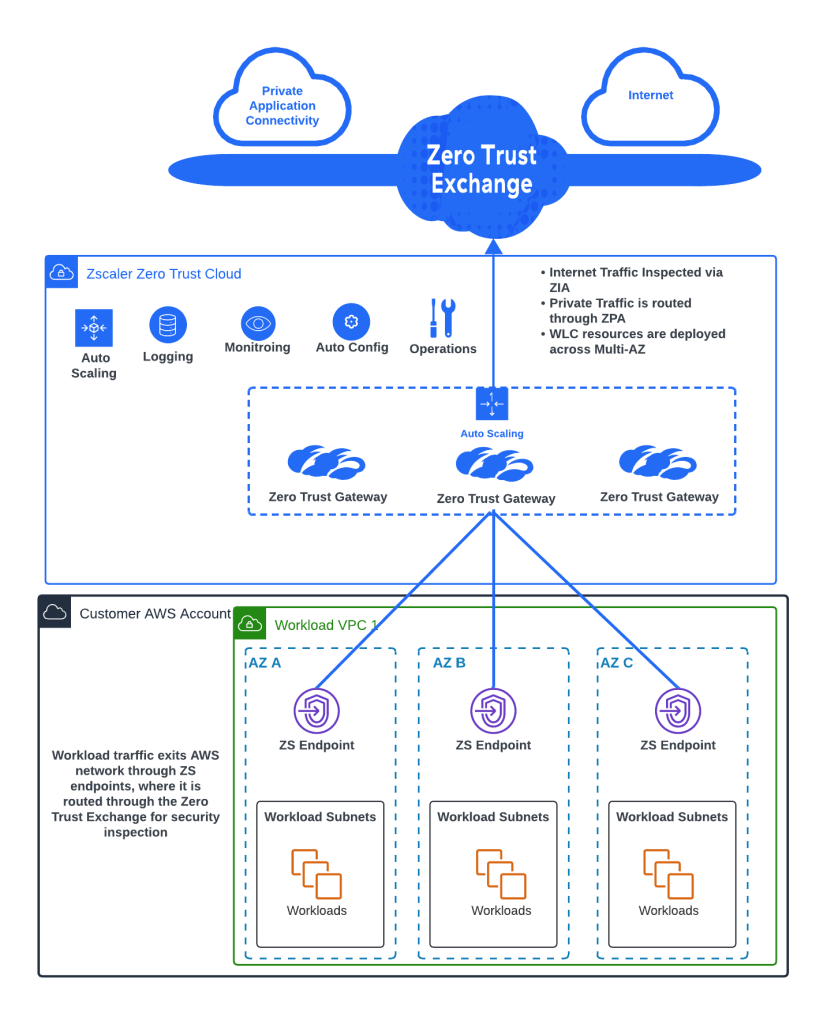

Zscaler Zero Trust Cloudソリューションは、AWSなどのパブリック クラウドやオンプレミスのデータ センター、プライベート クラウドに展開されたワークロードとそのトラフィックを保護する方法を変革します。

このソリューションは、世界最大のインライン型クラウド セキュリティ プラットフォームであるZscaler Zero Trust Exchange上に構築されており、組織のクラウド ワークロード セキュリティを簡素化します。同じセキュリティ ポリシーとクラウド規模のTLSインスペクションにより、一貫性のある包括的な脅威対策とデータ保護を実現します。ネットワークではなくアプリを接続し、最小特権アクセスを適用することで、ラテラル ムーブメントを排除し、攻撃対象領域を削減します。このプラットフォームは、クラウドとインターネット間、クラウド間、クラウドとデータ センター間、地域間の接続とセキュリティをサポートし、運用コストと複雑さを軽減します。

お客様はこのソリューションを使用することで、ワークロードのインターネット接続や他のワークロードへの接続を保護できます。セキュリティ部門は、クラウドネイティブ サービスとして使用できるパブリック クラウドのマネージド サービスが必要だとこれまで頻繁に訴えてきました。Zscalerは、Zero Trust Cloudのインストール、構成、管理の運用を簡素化する新たな展開モデルを追加した新しいサービスを導入しています。

ゼロトラスト ゲートウェイ サービス

Zscaler Zero Trust Gateway (ZTGW)サービスにより、数回クリックするだけでワークロード間のトラフィックを保護できます。このモデルでは、ZscalerがAWSのセキュリティ インフラの展開、管理、保守の責任を引き受け、数分でクラウド環境を保護できるようにします。

完全なマネージド サービスを選択すると、自社環境でZ-Connector VMの展開や管理を行う必要はなくなります。Zscalerのサービスは、ネイティブなクラウド テクノロジーを通じて高可用性と拡張性を実現する包括的なソリューションを提供します。お客様は拡張性やインフラ管理を気にすることなく、ビジネスに専念できます。

ZTGWサービスは、組織にとって非常に魅力的な多くのメリットを提供するため、全体的なエクスペリエンスの向上を図るうえで採用すべき有力なモデルとなります。さらに、Zscalerはインフラ管理とこれらの要素に関連コストの負担までをすべて引き受けるため、組織の運用の手間や負担を大きく減らすことができます。

自動構成/動的構成/スマート構成

本サービス モデルでは、すべてのインフラ構成がZscalerによって管理され、通常は顧客環境に展開する前に広範な準備やテストを必要とする作業が合理化されます。最適化された構成により、必要なすべてのリソースがすぐに有効化され、数分以内に顧客のパブリック クラウド トラフィックが保護されます。

リソース ライフサイクル管理/ライフサイクル ワークフロー制御

パブリック クラウド環境におけるライフサイクル管理は、リソースの作成と展開からスケーリング、更新、廃止まですべての段階にわたってリソース管理を合理化するため欠かせません。コスト最適化を重点分野としており、これは効果的なリソース管理によって支えられます。本サービスは、複数のメトリクスを追跡し、状況に応じて適切に対応することで、リソースの効率的な使用を確保します。

自動スケーリング/オンデマンド スケーリング/適応型スケーリング

本サービスにより、セキュリティ インフラがスループットと帯域幅の面で処理できるトラフィック量について心配する必要がなくなります。Zscalerは、パブリック クラウドにおけるネイティブの適応型スケーリング機能を活用し、常に必要なリソースを確保してお客様のトラフィックを処理します。これにより、お客様側での設定や監視は一切不要です。これは、お客様独自の環境でリソースを運用する場合とは対照的です。通常その場合は、発生する問題に応じて、お客様側で管理、構成、トラブルシューティングを行う必要があります。これこそZscalerが最適である理由です。Zscalerは、お客様の負担を軽減するサービスを提供することで、ビジネスにとって最も重要なことに集中できるようにします。

監視/可視性

パブリック クラウドにおいて、デフォルトのログ管理と監視機能は基本機能に限定されていることが多く、高度な機能を使用するにはライセンスが必要となる場合があります。一方で、本サービスでは、詳細なログにアクセスでき、環境全体の詳細な可視性を把握できます。本サービスにはネイティブの適応型スケーリング機能も組み込まれており、必要なイベントを処理するために自動的に調整されます。さらに、ZTGWはすべてのパケットを監視できるため、ネットワーク トラフィックの包括的な分析と完全な制御が可能になります。このレベルの可視性と柔軟性により、高いセキュリティを維持しながら、パフォーマンスを簡単に最適化できるようになります。

ログ記録

マルチクラウド環境における一元化されたログ管理により、さまざまなクラウド展開でのアクティビティーとインサイトを統合的に把握できます。本サービスは、マルチクラウド環境におけるログ管理のための単一ポータルを提供し、管理を簡素化するとともに、リアルタイムの監視やトラブルシューティングも可能にします。これにより、インシデント対応を迅速化し、潜在的なダウンタイムを最小化します。また、複数の環境にわたるログ管理の複雑さを軽減できるだけでなく、レポート作成や監査対応のプロセスも効率的に行えるようになります。

運用効率

本サービスは、特にアップグレード時にお客様のリソース管理負担を軽減することで、運用効率を大幅に向上させます。従来、リソースの管理やアップグレードの実施には、お客様側で多大な労力が必要になり、計画の策定や調整作業が求められ、場合によってはダウンタイムが発生することもありました。本サービスは、OSイメージ側でのメジャー リリースや機能更新を含むすべてのアップグレードに対応し、問題に対するパッチ適用も、停止やダウンタイムなしでシームレスに実行します。

アーキテクチャー

Zero Trust Gatewayサービスは、サービス提供者から消費者に提供するモデルで運用されます。このモデルでは、Zscalerがセキュリティ インフラの構成、保守、管理をすべてサービスとして担います。お客様はゲートウェイ ロード バランサー エンドポイント(GWLBe)を通じて本サービスを使用するだけで、クラウド トラフィックを保護してルーティングできます。インフラの展開、監視、トラブルシューティングを行う必要はありません。インフラ管理をZscalerに委ねることで、お客様は運用の複雑さを軽減し、パフォーマンス向上というメリットが得られます。

展開アーキテクチャー/展開と設計のオプション

現在のネットワーク構成を大幅に変更することなく、ZTGWのエンドポイントを既存のセキュリティ用、エグレス用、またはトラフィック検査用VPCに簡単に接続できます。このアプローチは、一般的に使用されている確立されたアーキテクチャー パターンと一致しています。エンドポイントを接続してルートを更新するだけで、既存のインフラを活用しながら、Zscaler Zero Trust Exchangeの価値をシームレスに活用できます。

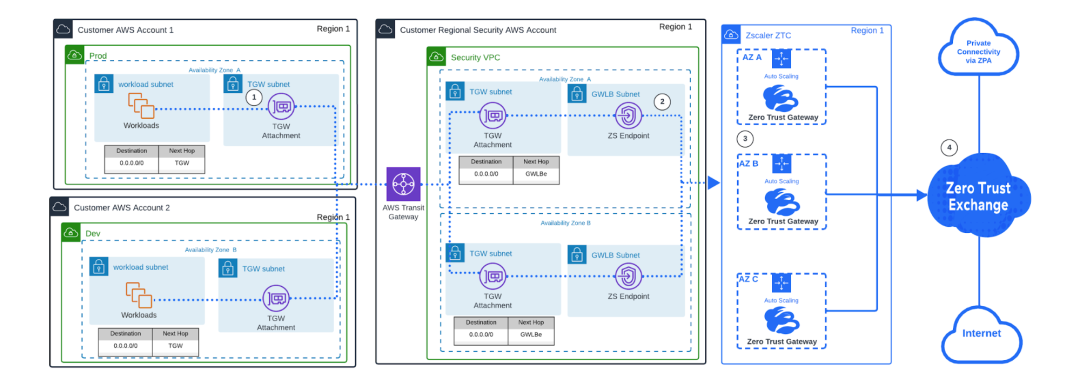

1. トランジット ゲートウェイを用いた一元的なアーキテクチャー

パブリック クラウド環境においてクラウド リソースのトラフィックを保護するためのアーキテクチャーを設計する際に、お客様にはいくつかの選択肢があります。従来のハブ&スポーク モデルでは、中央のセキュリティVPC (ハブ)にセキュリティ デバイスを配置し、トラフィックがAWSネットワークから外に出る前、またはVPC間を移動する前に検査します。このモデルは、トランジット ゲートウェイを中央の接続ポイントとして活用し、スポークVPC全体で一貫したセキュリティ ポリシーの適用と監視の一元化を実現します。そのため、VPC間通信の多い環境において効果的です。

パケット フローは以下のように進行します。

- ワークロードで生成されたトラフィックは、ネクスト ホップとしてトランジット ゲートウェイのアタッチメントが指定されているサブネットのルート テーブルに一致する宛先に送信されます。

- パケットがトランジット ゲートウェイに到達すると、ZSサービスにネクスト ホップとして登録されているゲートウェイ ロード バランサー エンドポイント(GWLBe)にルーティングされます。

- トラフィックはサービスに到達し、そこでトラフィック転送ルールを通過して適切な構成に一致します。

次に、トラフィックはZero Trust Exchangeに到達し、そこで一致する基準に基づいて検査されたうえで、インターネットにルーティングされるか、ZPAを介してプライベート アプリケーションに送信されます。

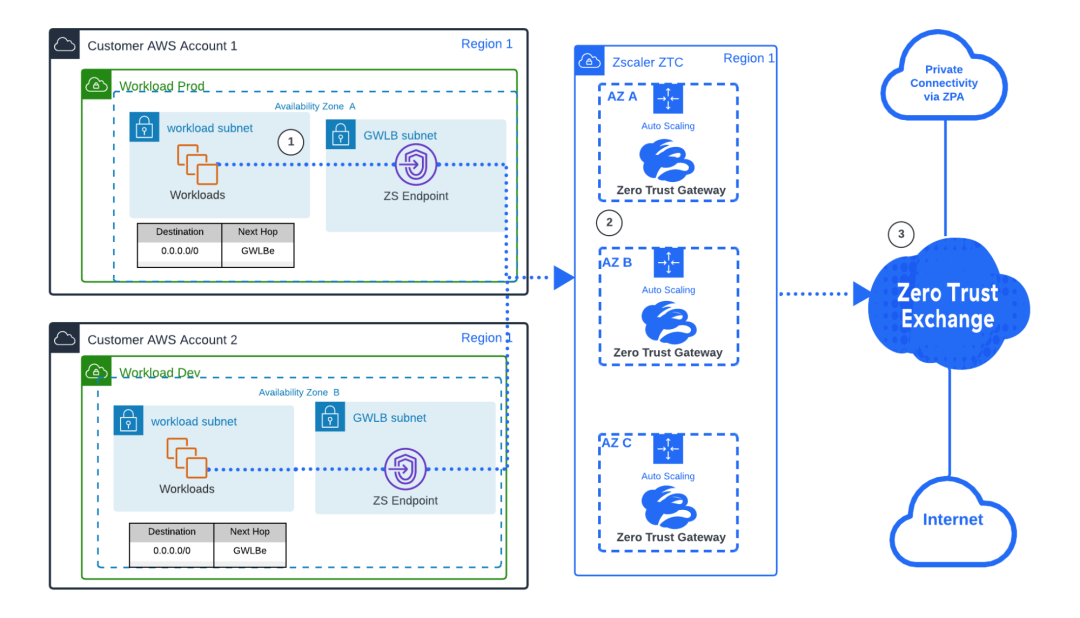

2. 各VPCにエンドポイントを配置する分散型アーキテクチャー

対照的に、ゲートウェイ ロード バランサー エンドポイント(GWLBe)を用いる分散型アーキテクチャーでは、中央ハブを経由することなく、ワークロードVPCからZSサービスに直接接続できます。AWS PrivateLinkとゲートウェイ ロード バランサー(GWLB)を活用することで、各VPCはトランジット ゲートウェイなどの中継リソースに依存せず、ZTGWに直接接続できるのです。多くの組織がネットワーク接続にこのモデルを採用しており、Zscalerはこのアプローチに合わせてソリューションを設計しています。これにより、トランジット ゲートウェイやVPCピアリングで通常必要となる複雑さや手動による介入を伴うことなく、ワークロード レベルでオンデマンドの接続を提供します。この設計は、アカウントやVPCが数百に及び、従来の方法(ルーティングやピアリングなど)では拡張性が低い環境において特に有益です。

パケット フローは以下のように進行します。

- ワークロードからのトラフィックはサブネットのルートテーブルに従って送信され、そのデフォルトルートは、Zscalerサービスに登録されたGWLBeを指すように設定されています。

- トラフィックはZTGWに到達し、設定されたポリシーに基づいて処理され、それに応じてルーティングされます。

トラフィックは、インターネットにルーティングされる前にZscaler Zero Trust Exchange (ZTE)内で検査されるか、またはZPAを通じてプライベート アプリケーションに転送されます。

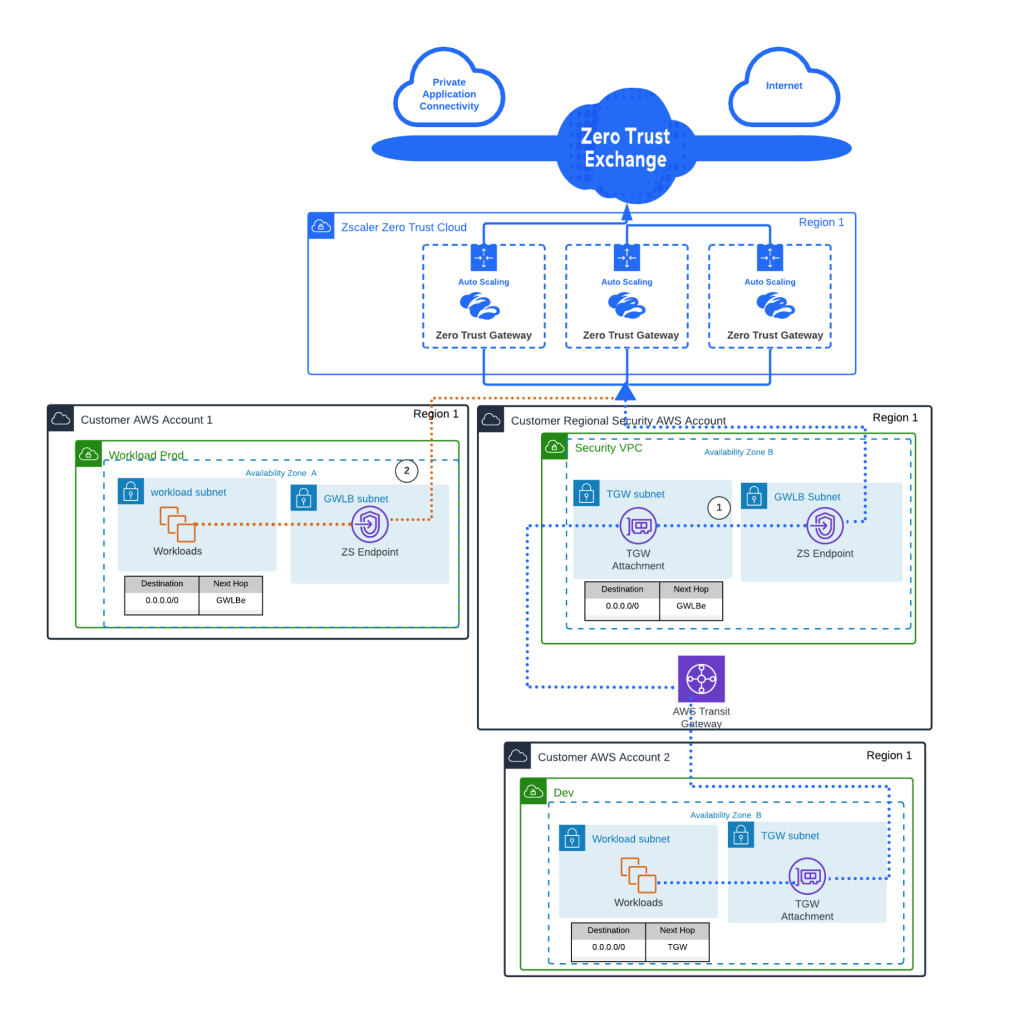

3. ワークロードVPC向けGWLBeとトランジット ゲートウェイを用いたハイブリッド アーキテクチャー

この設計も多くの組織で一般的に採用されており、さまざまなユース ケースをサポートします。特に、VPC間でCIDR範囲が重複しており、トランジット ゲートウェイ経由で接続できない場合などが挙げられます。このモデルでは、ワークロードは必要なサービスに直接接続されるため、トランジット ゲートウェイ接続の必要性がなくなり、複雑なネットワーク構成に対応できます。また、異なる所有者やパートナー環境が存在する場合でも本設計は非常に効果的です。こうした環境では、トラフィックが宛先に到達する前に、ネットワークの分離を維持しつつセキュリティを確保することが不可欠となります。特に機密データや規制対象データを扱う場合には、安全な接続を確保しながら、明確に分離することが重要です。

本サービスにより、組織はこれらの要件を簡単に実装し、マルチテナント環境やパートナー環境での通常の複雑さを伴うことなく、安全でシームレスなトラフィック管理を実現できます。

パケット フローは以下のように進行します。

- 下の図は2つのパケット フローを示しています。最初のフローでは、AWSSアカウント2のワークロードから送信されたパケットが、サブネットのルート テーブルに従ってトランジット ゲートウェイのアタッチメントに到達し、そこからZscalerサービスに登録されたGWLBeに送信されます。

2番目のフローでは、AWSアカウント1からのトラフィックがGWLBeに直接送信され、そこでセキュリティ検査のためにZTGWに到達します。

メリット

結論として、Zscaler Zero Trust Gatewayは、セキュリティを強化し、進化するサイバー脅威から組織を保護するように設計された、高度な機能スイートを提供します。本サービスの主な機能は以下のとおりです。

- SSLインスペクション:SSL/TLS通信に潜んだ脅威を防止するために、暗号化されたトラフィックに対する包括的な可視性と制御を提供します。

- 高度な脅威対策:最新のマルウェア、ランサムウェア、ゼロデイ エクスプロイトから組織を保護します。

- データ保護:堅牢な情報漏洩防止(DLP)機能により、機密情報を保護します。

- DNS保護:悪意のあるドメインによるシステム侵害を防止するために、DNSトラフィックを保護します。

- サンドボックス:制御された環境で疑わしいファイルを分離して分析し、有害なコンテンツがネットワークに侵入するのを防止します。

- ユーザー定義タグ:クラウドネイティブ タグを通じて有効化され、ZIAとZPA向けにカスタマイズされたセキュリティ ポリシーをサポートすることで、きめ細かな制御を実現します。

Zscaler Zero Trust Gatewayは、以上をはじめとする多数の機能を備えており、業界をリードするゼロトラスト セキュリティの実現を支援します。

このブログは役に立ちましたか?

免責事項:このブログは、Zscalerが情報提供のみを目的として作成したものであり、「現状のまま」提供されています。記載された内容の正確性、完全性、信頼性については一切保証されません。Zscalerは、ブログ内の情報の誤りや欠如、またはその情報に基づいて行われるいかなる行為に関して一切の責任を負いません。また、ブログ内でリンクされているサードパーティーのWebサイトおよびリソースは、利便性のみを目的として提供されており、その内容や運用についても一切の責任を負いません。すべての内容は予告なく変更される場合があります。このブログにアクセスすることで、これらの条件に同意し、情報の確認および使用は自己責任で行うことを理解したものとみなされます。