Blog Zscaler

Recevez les dernières mises à jour du blog de Zscaler dans votre boîte de réception

Nouvelles innovations Zero Trust Cloud : sécuriser vos workloads, partout – simple et efficace

Changement architectural : simplifier la sécurité multicloud avec le modèle Zero Trust

Aujourd’hui, nous simplifions fondamentalement la sécurité des workloads dans le cloud. Nous sommes ravis d’annoncer des innovations majeures pour Zscaler Zero Trust Cloud. Ce composant est conçu pour être le moyen le plus simple et le plus efficace de connecter et de sécuriser chaque workload sur n’importe quel cloud.

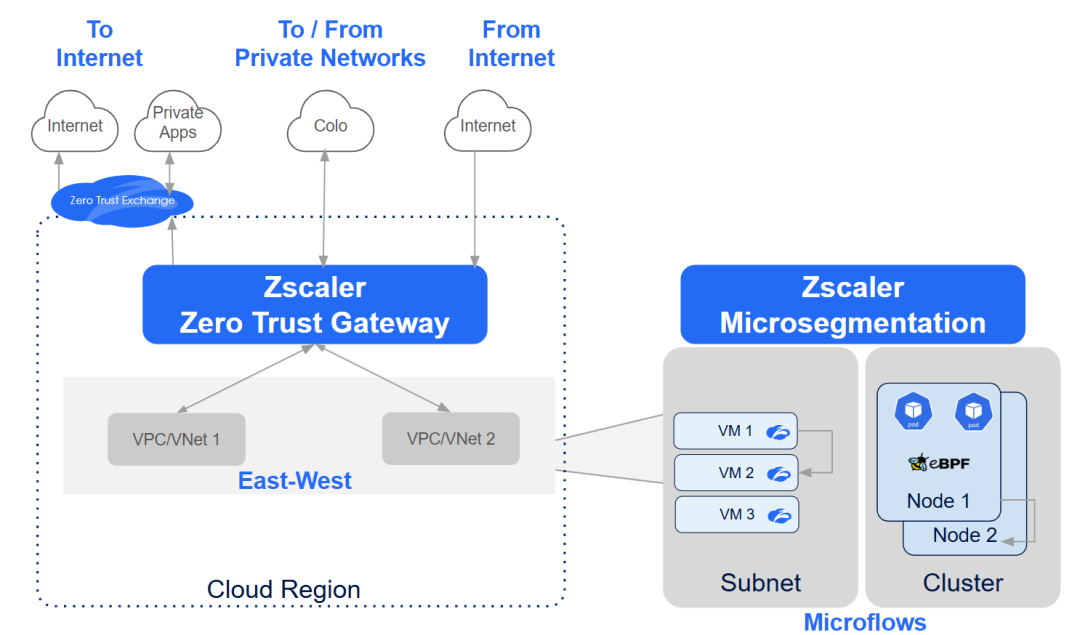

Il ne s’agit pas d’ajouter une autre appliance virtuelle. Il s’agit d’un changement architectural. En découplant la sécurité du réseau, nous appliquons un modèle Zero Trust cohérent, basé sur un proxy, à tout le trafic du workload : trafic interne (est-ouest), trafic connecté à Internet (entrée), connectivité du réseau privé, trafic sortant (sortie) et microflux. Cette architecture négocie chaque connexion en fonction de l’identité et des politiques, ce qui réduit considérablement la surface d’attaque, empêche le déplacement latéral des menaces et diminue les coûts opérationnels.

Entrons dans le détail technique des nouveautés.

Une seule plateforme pour sécuriser tout le trafic des workloads

Notre plateforme assure désormais une sécurité et une connectivité unifiées pour chaque chemin emprunté par vos workloads dans le cloud.

1. Sécuriser le trafic interne (est-ouest) dans le cloud

L’un des défis de sécurité les plus importants dans un environnement distribué est la sécurisation des communications entre les workloads. Votre application Web dans un VPC AWS doit communiquer avec une application d’entreprise dans un autre VPC, qui à son tour doit se connecter à une base de données dans un troisième VPC.

L’ancienne méthode impliquait l’utilisation d’un réseau complexe de VPN, de passerelles et de règles de pare-feu méticuleusement conçues, un processus lent, sujet aux erreurs et créant d’innombrables points d’entrée potentiels.

Notre approche négocie chaque connexion via le moteur de politique Zero Trust Cloud, permettant ainsi un trafic interne (est-ouest) sécurisé grâce à un cadre de politique unique. Cela inclut la protection du trafic circulant entre les workloads dans les mêmes régions cloud (par exemple, VPC à VPC ou VNet à VNet). En appliquant une segmentation basée sur l’identité, nous garantissons que les workloads ne peuvent communiquer qu’avec d’autres workloads explicitement autorisés, éliminant ainsi efficacement la surface d’attaque interne.

Regardez la vidéo : Sécuriser le trafic interne (est-ouest) [3 minutes]

2. Sécuriser la connectivité du réseau privé

Les entreprises établissent souvent des liaisons privées telles qu’AWS Direct Connect ou Azure ExpressRoute pour connecter les clouds entre eux ou à un data center sur site. Ce processus peut être nécessaire pour les applications à plusieurs niveaux (par exemple, couche Web dans le cloud, base de données sur site) ou pour acheminer le trafic cloud à des fins d’inspection de sécurité.

La solution Zscaler Zero Trust Cloud étend désormais son architecture Zero Trust pour sécuriser le trafic transitant par ces liaisons privées.AWS Direct Connect est disponible dès maintenant, et la prise en charge d’Azure ExpressRoute et de GCP Interconnect sera bientôt disponible.

3. Protéger les workloads connectés à Internet (trafic entrant)

Vos applications publiques constituent votre porte d’entrée numérique et une cible de choix pour les attaques. Zero Trust Cloud étend désormais sa puissante protection au trafic entrant.

Au lieu de simplement transmettre le trafic à vos workloads, nous mettons fin à chaque connexion entrante au niveau de notre passerelle ou de notre connecteur cloud, et vérifions les contrôles d’accès. Cela signifie que nous pouvons appliquer des contrôles de sécurité critiques, protégeant ainsi les applications contre les attaques, avant même qu’une connexion n’atteigne votre VPC ou VNet. Cela garantit que seul le trafic légitime est autorisé, créant ainsi une défense active pour vos applications critiques.

Regardez la vidéo : Sécuriser le trafic entrant [3 minutes]

4. Empêcher le déplacement latéral des menaces grâce à la microsegmentation cloud native

Lors de la migration d’applications critiques vers le cloud, il est crucial de microsegmenter les workloads afin de répondre aux exigences réglementaires et de réduire l’impact des incidents. Cependant, la segmentation réseau traditionnelle utilisant des groupes de sécurité et des ACL est complexe, statique et ne fonctionne plus dans les environnements cloud natifs dynamiques.

Pour prendre en charge ces architectures modernes, nous avons étendu nos capacités de microsegmentation aux environnements conteneurisés. La prise en charge de la visibilité des ressources des conteneurs est disponible dès aujourd’hui dans Amazon Elastic Kubernetes Service (EKS). La solution Zero Trust Cloud permet aux clients de bénéficier d’une visibilité complète sur les ressources au niveau de la région cloud, y compris VPC/VNet, les sous-réseaux, EC2/VM, les métadonnées cloud, et plus encore.

Au final, cela vous permet d’obtenir une véritable isolation des workloads et de contenir instantanément les menaces, que vos applications s’exécutent sur des machines virtuelles ou dans des conteneurs, le tout à partir d’un cadre de politique unique.

Résolution des problèmes de sécurité les plus critiques liés aux workloads

Ces nouvelles fonctionnalités ne sont pas de simples options. Elles représentent des solutions aux problèmes les plus urgents auxquels sont confrontées aujourd’hui les équipes cloud et sécurité.

Elles protègent le développement de logiciels basés sur l’IA comme Devin ou Cursor sans ralentir l’innovation.

Elles éliminent les silos de sécurité entre AWS, Azure et GCP grâce à un cadre de politique unique.

Elles utilisent la microsegmentation pour isoler les applications critiques (comme Oracle) et contenir instantanément les violations de données.

Elles réduisent les risques liés aux projets de migration « Lift and Shift » (comme la migration SAP vers le cloud) en dissociant la sécurité du réseau.

L’avenir de la sécurité des workloads repose sur le modèle Zero Trust.

L’époque où l’on construisait des châteaux et des douves numériques est révolue. Dans un monde de workloads distribués et de périmètres illimités, la seule voie viable à suivre est le modèle Zero Trust. Grâce à ces innovations, Zscaler Zero Trust Cloud offre la plateforme la plus complète et la plus simple pour connecter et protéger chaque workload, sur n’importe quel cloud, et sur tous les chemins de trafic.

Prêt à éliminer la complexité de la sécurité du cloud ? Demandez une démonstration personnalisée pour découvrir comment simplifier votre sécurité cloud dès aujourd’hui.

Cet article a-t-il été utile ?

Clause de non-responsabilité : Cet article de blog a été créé par Zscaler à des fins d’information uniquement et est fourni « en l’état » sans aucune garantie d’exactitude, d’exhaustivité ou de fiabilité. Zscaler n’assume aucune responsabilité pour toute erreur ou omission ou pour toute action prise sur la base des informations fournies. Tous les sites Web ou ressources de tiers liés à cet article de blog sont fournis pour des raisons de commodité uniquement, et Zscaler n’est pas responsable de leur contenu ni de leurs pratiques. Tout le contenu peut être modifié sans préavis. En accédant à ce blog, vous acceptez ces conditions et reconnaissez qu’il est de votre responsabilité de vérifier et d’utiliser les informations en fonction de vos besoins.

Recevez les dernières mises à jour du blog de Zscaler dans votre boîte de réception

En envoyant le formulaire, vous acceptez notre politique de confidentialité.