Vue d’ensemble de la solution

La plateforme de sécurité des données la plus complète du marché

Le cloud, l’IA et la mobilité exigent une approche dynamique et moderne de la sécurité des données. Délaissez les solutions DLP complexes et les produits ponctuels au profit d’une plateforme unifiée qui fournit, en un seul endroit, tout ce dont vous avez besoin pour une protection sans faille.

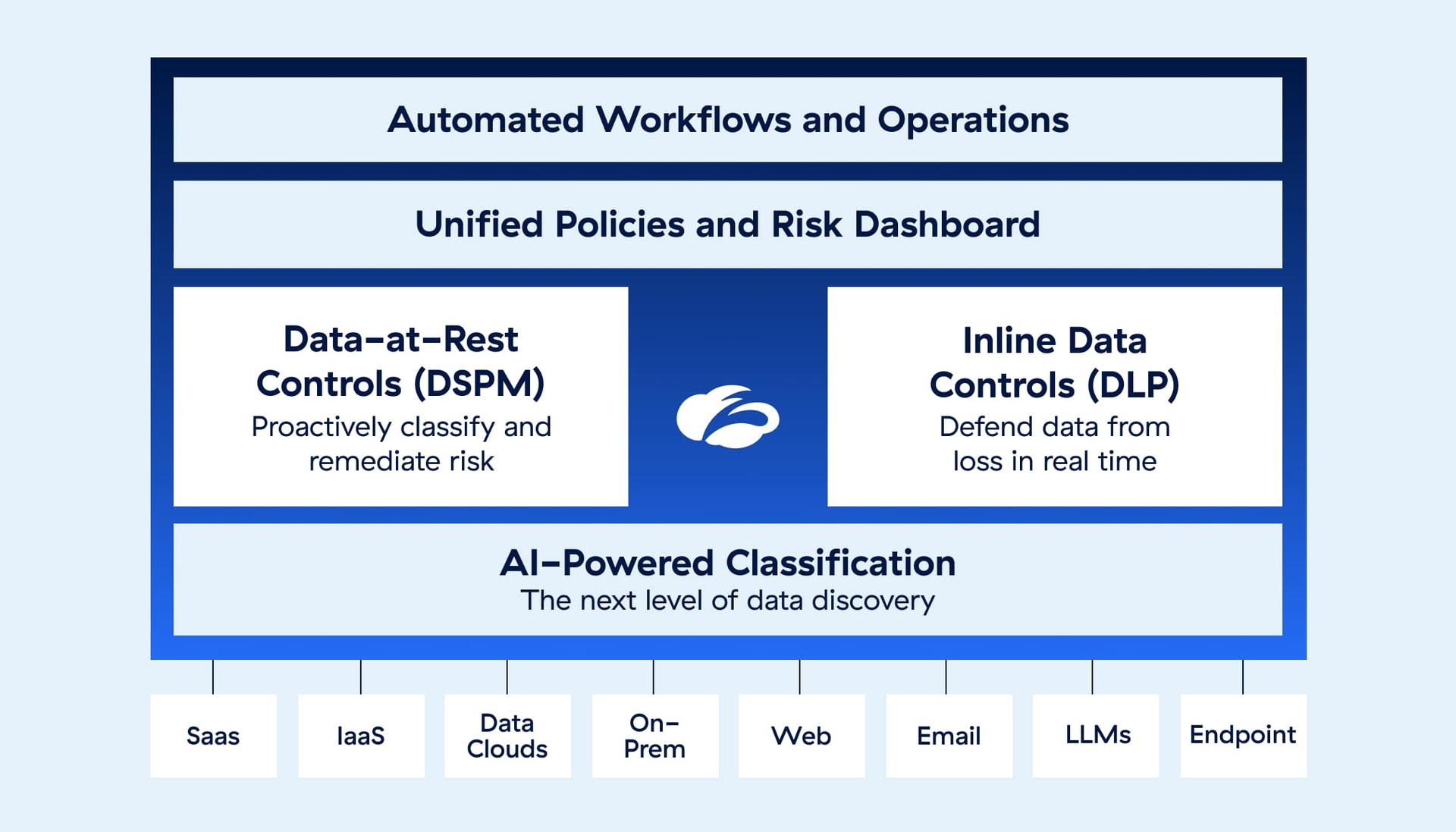

Zscaler Data Security unifie une classification de pointe et une gestion proactive de la posture de sécurité des données (DSPM) avec le proxy DLP inline le plus fiable au monde.

Avantages

Une plateforme unique intégrant une innovation tout-en-un

Un déploiement flexible sur l’ensemble des canaux de perte de données vous permet de protéger l’essentiel dès aujourd’hui, tout en étendant la couverture au rythme de votre croissance.

Une plateforme cloud unifiée et un agent unique pour le déploiement d’une DLP haute performance sur tous les canaux : web, IA générative, terminaux, courrier électronique, SaaS et IaaS. Bénéficiez d’une inspection TLS/SSL illimitée tout en minimisant le nombre d’agents sur les terminaux, sans administration complexe, gestion de correctifs ni matériel à déployer.

Visibilité sur l’utilisation de l’IA et les prompts, blocage des accès à risque et application de règles DLP sur les prompts ou isolation afin de prévenir les pertes de données. Gestion du surpartage dans Microsoft Copilot grâce à la mise à jour en masse des autorisations OneDrive et des étiquettes.

Classification LLM innovante pour analyser le contenu en temps réel et en comprendre la sensibilité, sans dépendance aux mots-clés, afin d’assurer une protection plus intelligente et plus rapide.Associés à l’EDM, à l’IDM, à l’OCR et aux Regex, vous êtes prêt à maîtriser les risques liés aux données.

Identification de l’emplacement des données et des risques visibles, mais souvent ignorés. Approche performante de la classification et de l’atténuation des risques, capable de corriger les erreurs de configuration et de s’intégrer à une plateforme plus large.

Approche sans intervention des opérations grâce à l’automatisation des workflows. Bénéficiez d’une visibilité complète sur les incidents DLP tout en créant des flux de travail automatisés pour les demandes de justification des utilisateurs, la formation ou les escalades.

Voir notre plateforme de sécurité des données (présentation Lightboard)

Testez notre centre de démonstration interactif et découvrez comme il est simple de protéger vos données, partout, grâce à l’interface unifiée de Zscaler.

Principales offres de la plateforme

Explorer les principales caractéristiques de la plateforme

Moderniser la sécurité de vos données

Regroupement des produits ponctuels sur une plateforme unique afin de réduire les coûts et la complexité.

Facteurs clés

Fournissez une inspection DLP hautement performante sur les données Web et de la messagerie électronique.

Sécurisez les données des appareils et évitez les pertes sur les partages USB, les impressions et les partages réseau.

Sécurisez vos données personnalisées, documents et captures d’écran grâce à des techniques de classification avancées.

Rationalisez les opérations grâce à la gestion automatisée des incidents et au coaching des utilisateurs.

Permettre une utilisation sûre de l’IA générative

Garantissez la sécurité de vos données sans compromettre la productivité des workflows d’IA générative.

Facteurs clés

Visibilité sur l’IA fantôme et les prompts tout en protégeant les données sensibles grâce à des contrôles inline, à la DLP et à l’isolation du navigateur.

Maîtrisez le surpartage à risque dans Copilot grâce à un contrôle avancé des autorisations et des étiquettes OneDrive.

Renforcement de votre posture de sécurité des données

Atténuez les risques en cartographiant les données et en corrigeant les erreurs de configuration.

Facteurs clés

Gérez et sécurisez les clouds publics et les données sensibles grâce à la DSPM intégrée.

Contrôlez le partage de données à risque et identifiez les malwares dans les données SaaS.

Gérez et sécurisez le partage, la posture, les intégrations et les erreurs de configuration.

La plate-forme Zscaler

La plateforme de cybersécurité adaptée à l’ère de l’IA, bâtie sur le Zero Trust pour protéger les utilisateurs, les workloads, les sites distants et les appareils grâce au plus grand cloud de sécurité inline au monde.

Sécurité des données

Des données sécurisées partout, grâce à une visibilité et à des contrôles complets sur tous les canaux.

Sécurité de l’IA

Adoptez l’IA en toute confiance grâce à Zscaler AI Protect, une solution unifiée qui sécurise l’IA à grande échelle.

SecOps agentique

Tirez parti des informations provenant du plus grand cloud de sécurité inline au monde et de sources tierces pour évaluer les risques, détecter les violations et les contenir.

FAQ

La gestion de la posture de sécurité des données (DSPM) identifie, classe et protège les données sensibles dans les environnements sur site et cloud. Elle s’appuie sur une surveillance continue et l’automatisation pour identifier les lacunes, hiérarchiser les risques et corriger des problèmes tels que les erreurs de configuration ou les autorisations excessives. Elle valide également les contrôles à l’aide de la cartographie des accès, de la corrélation des risques et des preuves d’audit afin de simplifier la conformité et les mesures de remédiation.

La prévention de la perte de données (DLP) est un composant clé du Secure Access Service Edge (SASE), car elle introduit une prise de décision fondée sur les données. Elle identifie, classe et contrôle les données sensibles sur le web, le SaaS, le cloud et les terminaux, même dans le trafic chiffré. Avec un ensemble unique de politiques, la DLP contribue à bloquer l’exfiltration, les partages à risque et les fuites liées au BYOD, tout en soutenant la conformité.

La DLP unifiée renforce la conformité en permettant à un ensemble unique de contrôles de données de s’appliquer partout : web, SaaS, cloud et terminaux. Elle identifie et classe en continu les données sensibles, leur emplacement et les accès autorisés, et applique des politiques qui bloquent les partages à risque et les fuites liées à l’informatique fantôme. En s’alignant sur le Règlement général sur la protection des données (RGPD), la loi HIPAA (Health Insurance Portability and Accountability Act), la norme PCI DSS et d’autres référentiels, elle permet de détecter les risques et de soutenir une remédiation rapide. Une visibilité centralisée et des rapports prêts pour l’audit éliminent les angles morts et accélèrent les audits dans les environnements multicloud.