Blog Zscaler

Recevez les dernières mises à jour du blog de Zscaler dans votre boîte de réception

Les 5 principaux cas d’utilisation concrets de la DSPM

À l’ère du cloud, des informations sensibles sont constamment créées, transmises et stockées. Les entreprises du monde entier prospèrent grâce à ces données et, en même temps, sont confrontées à des défis sans précédent pour les protéger. La gestion de la posture de sécurité des données (DSPM) s’est imposée comme un moyen révolutionnaire de gérer et de sécuriser de manière proactive les données sensibles des entreprises.

En surveillant et en évaluant en permanence leur posture de sécurité des données, les entreprises peuvent acquérir une connaissance approfondie de leur environnement de données, identifier les vulnérabilités potentielles et hiérarchiser les risques de manière efficace. Elles peuvent ainsi garder une longueur d’avance sur les menaces potentielles, prévenir les violations de données et protéger leur réputation.

Cinq façons concrètes d’utiliser la DSPM

Alors, comment les équipes de sécurité des données peuvent-elles exploiter la DSPM pour faire passer la sécurité de leurs données au niveau supérieur ? Comment peuvent-elles créer rapidement et efficacement de la valeur commerciale à partir d’une solution DSPM ? Examinons ces questions de plus près.

Dans cet article de blog, nous aborderons les cinq principaux cas d’utilisation concrets de la DSPM qui démontrent le rôle essentiel qu’elle joue dans la protection moderne des données.

Cas d’utilisation 1 – Gérer de manière efficace l’explosion des données dans des environnements cloud complexes

Défi : les entreprises continuent d’étendre leurs empreintes multicloud à mesure qu’elles migrent de vastes volumes de données vers le cloud. Selon les estimations, 90 % des entreprises stockent des données dans des environnements multicloud, et 175 zettaoctets de données devraient migrer vers le cloud d’ici 2025. Cette évolution a disséminé les données critiques de l’entreprise sur diverses plateformes cloud qui échappent au contrôle de l’équipe de sécurité. Par conséquent, les équipes peinent à connaître la nature et la localisation des données dans le cloud, celles-ci étant dispersées sur de nombreuses plateformes, comptes et services.

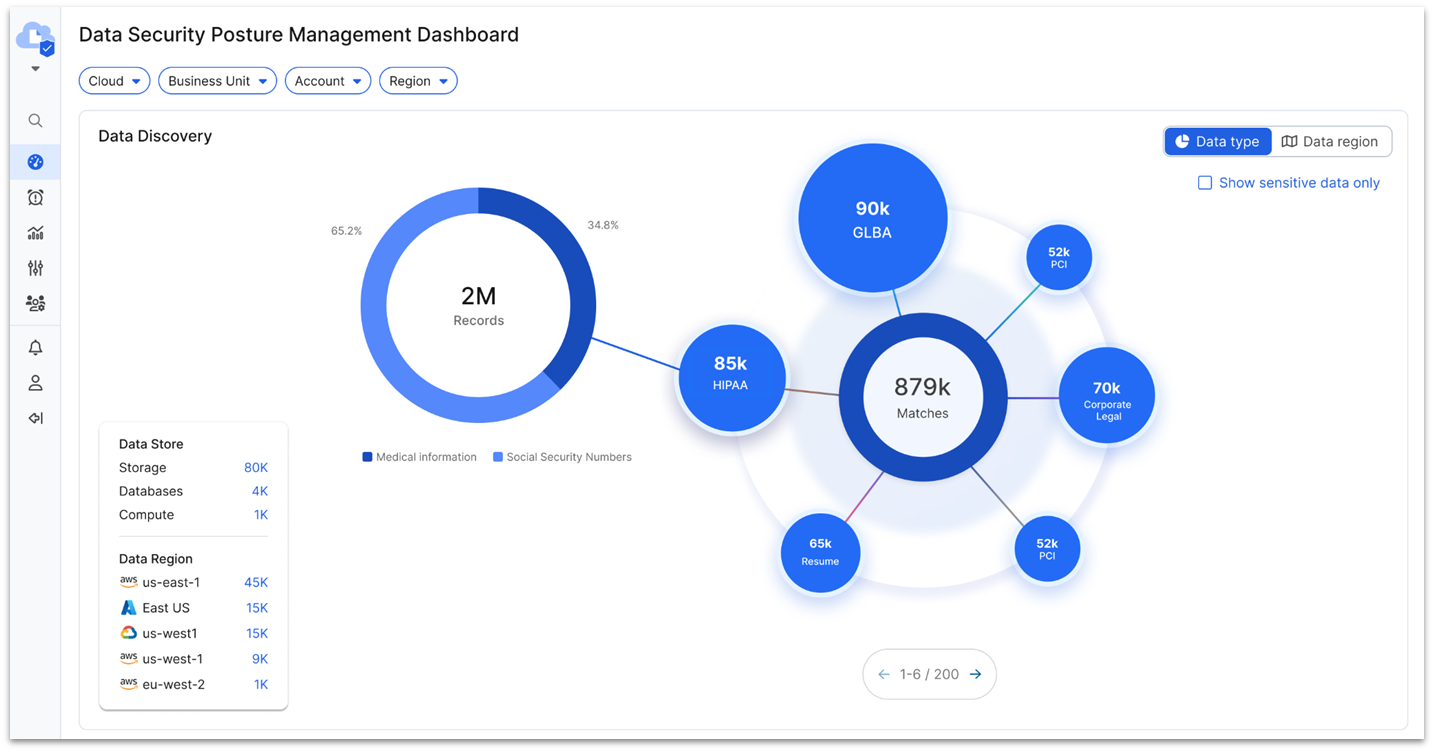

Comment la DSPM peut vous aider : identifier et classer les données

Une solution DSPM sans agent, optimisée par l’IA et l’AA, peut aider les équipes de sécurité à découvrir, classer et inventorier les données de l’ensemble du patrimoine multicloud. Elle permet également de dresser une carte et un inventaire détaillés des données. Cela permet aux équipes de sécurité de trouver les données sensibles et de comprendre qui y a accès, comment elles sont utilisées et les risques associés.

Dans son rapport de 2023, Innovation Insight: Data Security Posture Management, Gartner déclare que « les technologies DSPM peuvent découvrir des données inconnues et classer les données structurées et non structurées sur les plateformes de services cloud. Les responsables de la sécurité et de la gestion des risques peuvent également les utiliser pour identifier les risques de sécurité et de confidentialité à mesure que les données se propagent à travers les pipelines et les frontières géographiques ».

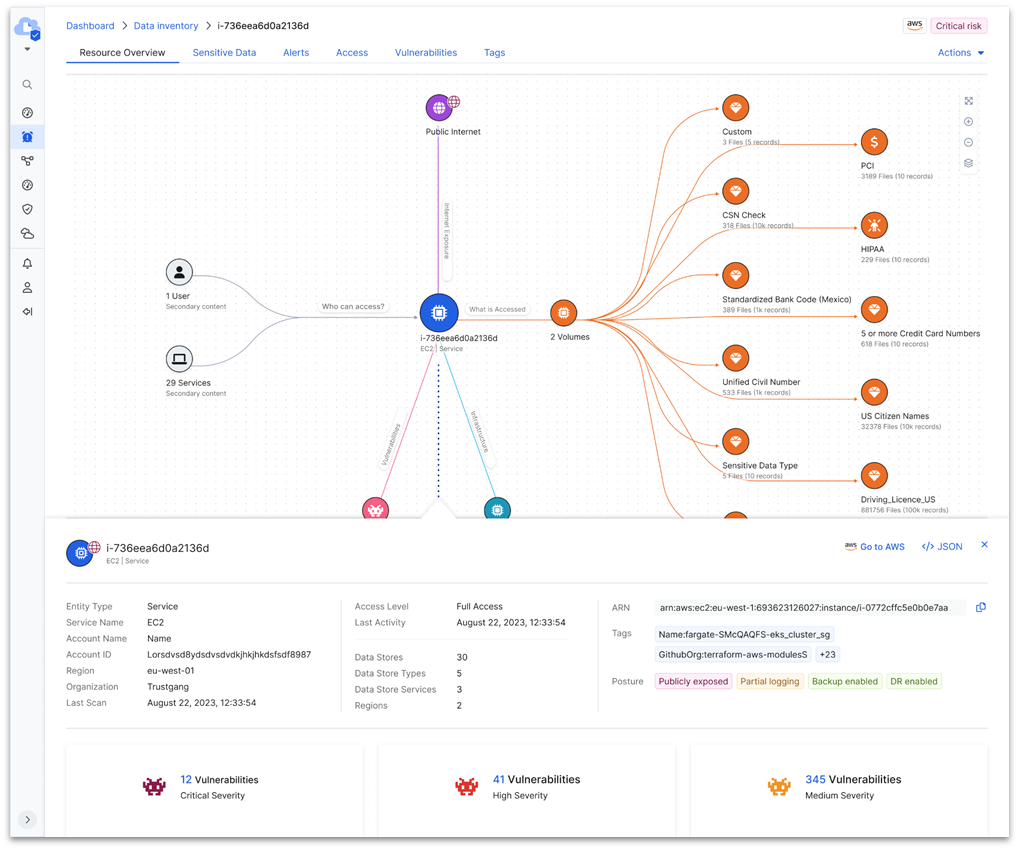

Illustration 1 : Identification et classification des données par la DSPM

Cas d’utilisation 2 – Réduire les risques liés à l’accès aux données et appliquer des contrôles d’accès sur la base du moindre privilège

Défi : l’adoption d’environnements et de services multicloud modernes implique souvent un accès, un déplacement et une duplication des données par défaut, ainsi qu’un accès privilégié et des droits d’accès. Les équipes chargées de la sécurité des données perdent souvent la visibilité et le contrôle des personnes autorisées à accéder aux données, ce qui augmente le risque de violation des données et les problèmes de conformité. L’année dernière, 80 % des entreprises ont été victimes de violations liées à l’identité.

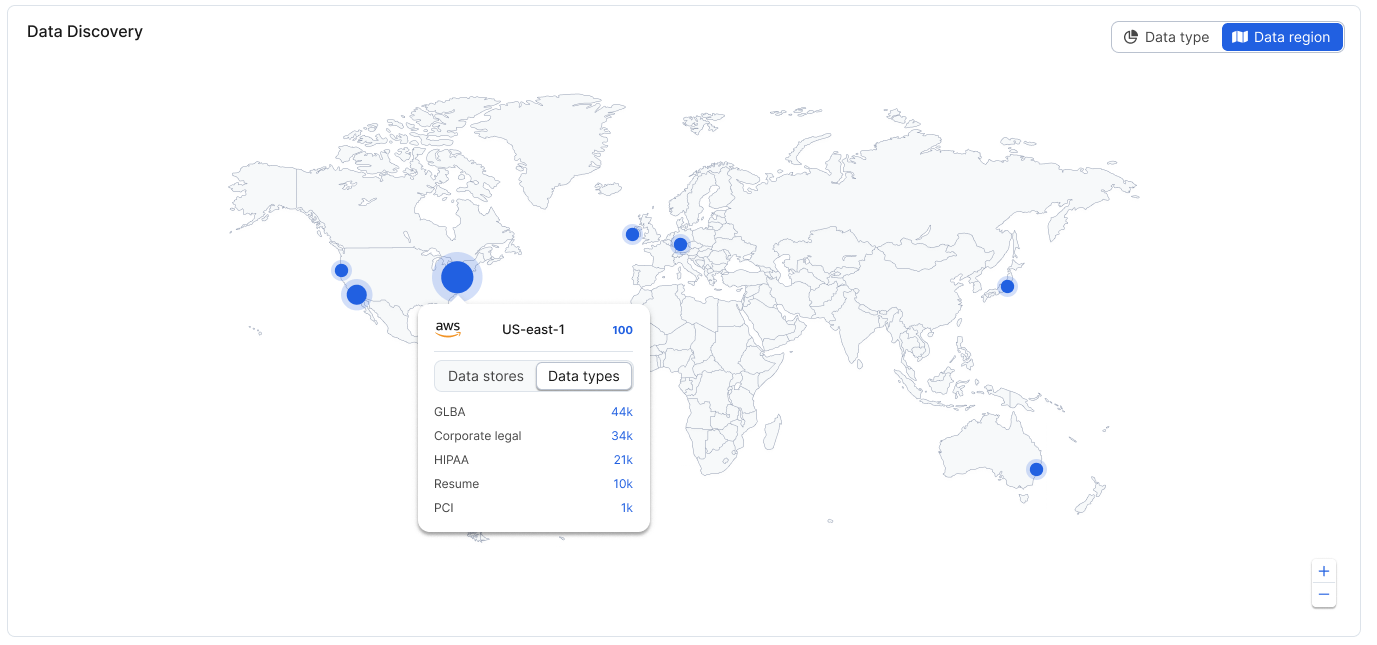

Comment la DSPM peut vous aider : assurer une gestion précise de l’accès aux données

La prévention des fuites de données et des accès non autorisés exige une connaissance approfondie des types de données, des utilisateurs, des rôles, des droits d’accès, des emplacements et des activités. Grâce à ces informations, les équipes de sécurité peuvent renforcer l’accès à leurs données sensibles.

Les solutions DSPM peuvent gérer et analyser les autorisations d’accès aux données en temps réel, en fournissant des informations indiquant qui a accès à quelles données, et si cet accès est nécessaire et conforme au principe du moindre privilège. Cela permet aux équipes de sécurité de renforcer les autorisations et les politiques d’accès, en limitant l’accès aux seuls utilisateurs autorisés qui ont un besoin spécifique d’accéder à ces données.

Illustration 2 : Analyse DSPM du chemin d’accès aux données

Cas d’utilisation 3 – Prévenir les violations, l’exposition et la perte de données

Défi : les services et les configurations cloud sont fréquemment modifiés, ce qui peut entraîner une exposition des données. Il est essentiel de surveiller, d’évaluer et de corriger de manière proactive les risques associés aux services et aux configurations, qu’ils soient nouveaux ou modifiés, avant que des acteurs malveillants ne puissent les exploiter. Selon un rapport, 90 % des entreprises sont préoccupées par l’exposition accidentelle de leurs données.

Les entreprises soucieuses de protéger leurs données ne peuvent pas se contenter d’indicateurs de compromission et d’alertes pour détecter, enquêter et répondre aux attaques ciblées ou à l’exfiltration de données malveillantes. Les équipes de sécurité doivent comprendre parfaitement qui est l’adversaire, les méthodes qu’il peut utiliser pour mener une attaque et les chances qu’une attaque se produise. Des renseignements intégrés sur les menaces sont indispensables pour comprendre les risques, stopper de manière proactive les menaces ou les activités malveillantes et simplifier les opérations de réponse aux incidents.

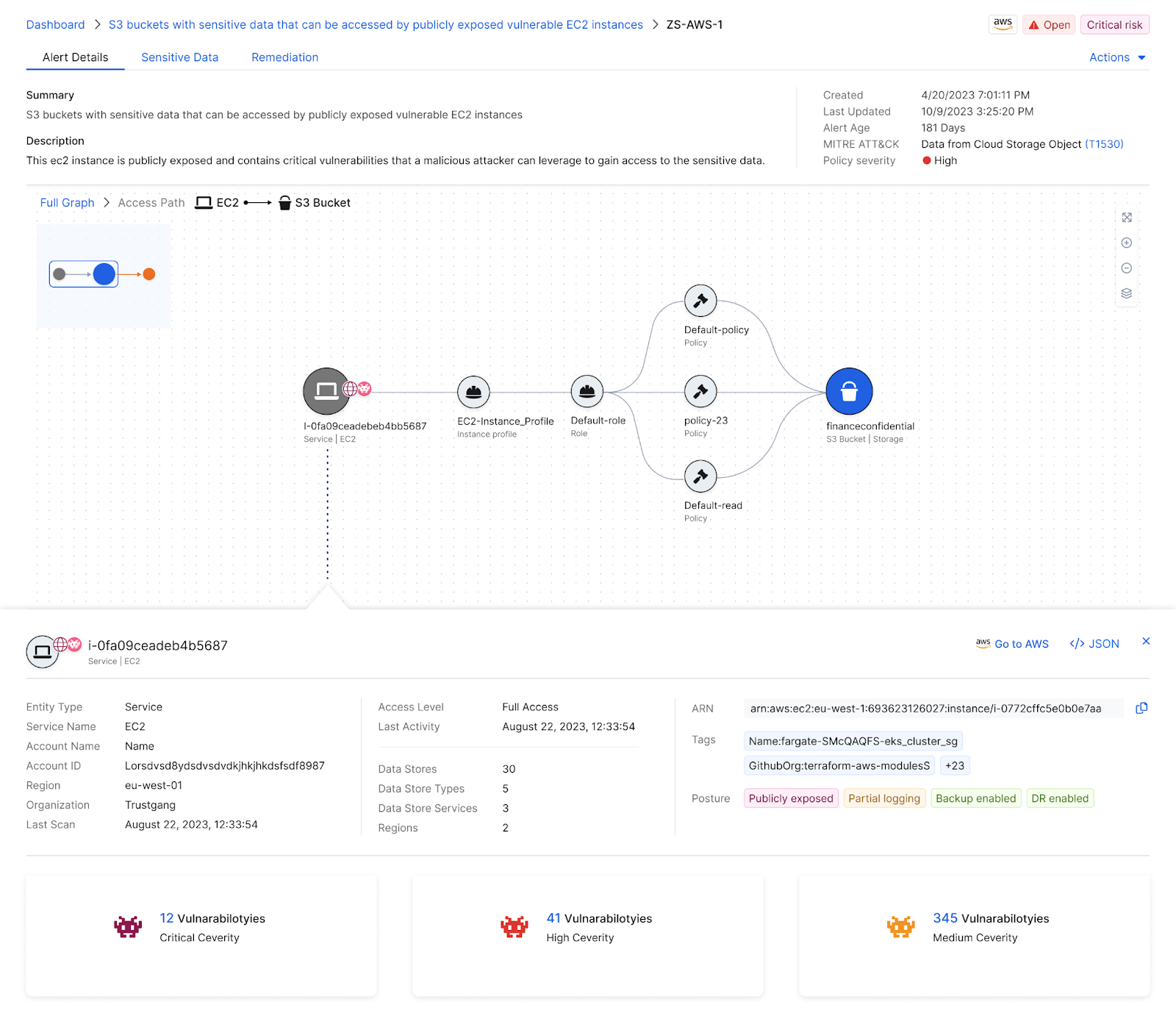

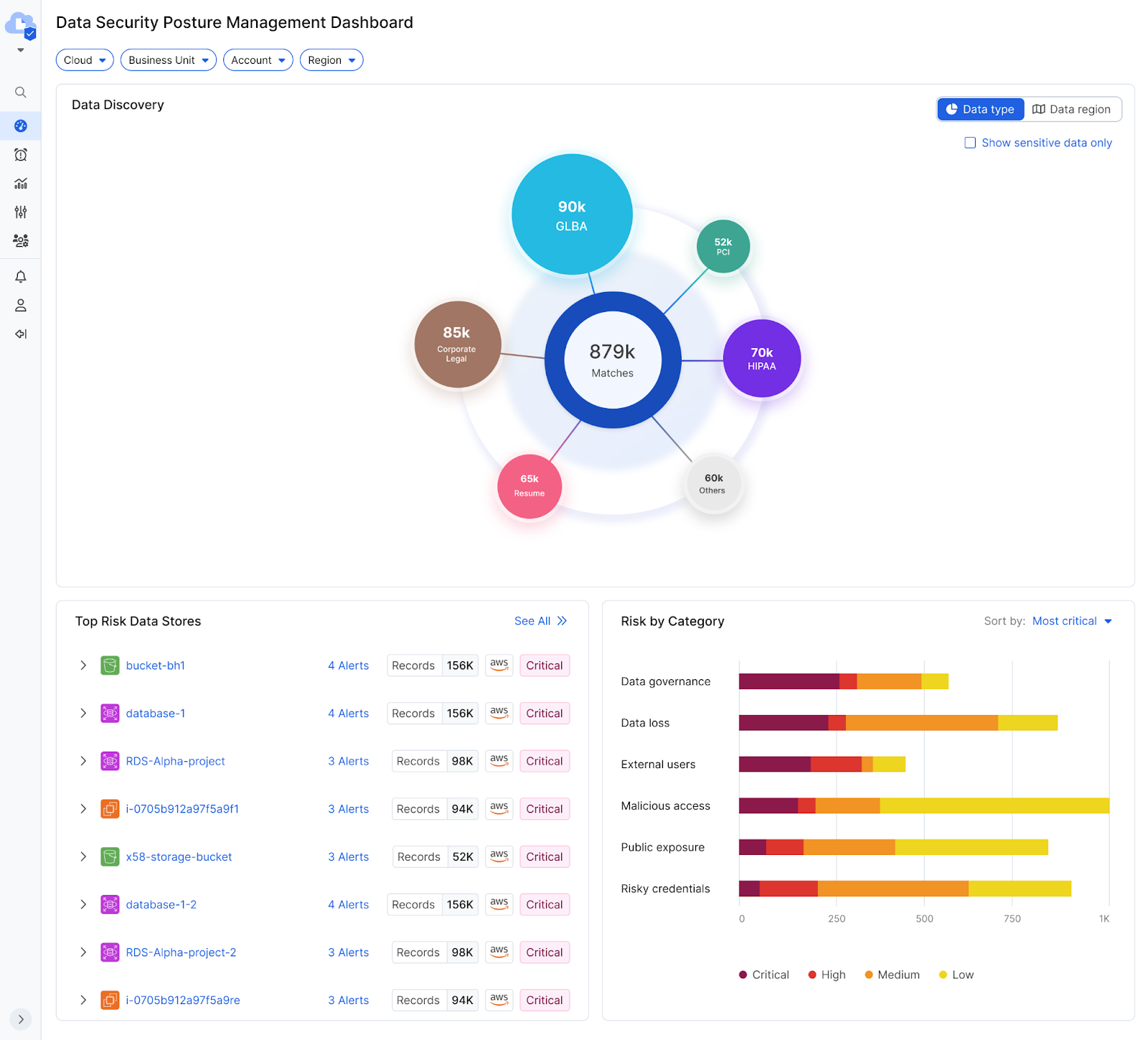

Comment la DSPM peut vous aider : évaluer, hiérarchiser et corriger les risques liés aux données

Les solutions DSPM efficaces s’appuient sur des fonctions avancées d’IA, d’AA et de corrélation des menaces pour agréger et comprendre de grands volumes de données cloisonnées. En transformant ces données en informations utiles, elles peuvent aider à découvrir les risques cachés ou les vecteurs d’attaque qui pourraient mener à une compromission ou à une violation. Combinées à des alertes, des notifications et des conseils de correction en temps quasi réel, ces solutions aident les équipes de sécurité à se concentrer sur ce qui compte le plus et à réduire le temps moyen de résolution.

Illustration 3 : Analyse des risques par la DSPM - Principaux risques et risques par catégorie dans un environnement cloud

Illustration 4 : Analyse des risques par la DSPM

Cas d’utilisation 4 – Appliquer des politiques cohérentes et de bonnes pratiques pour éviter les violations de conformité

Défi : le paysage réglementaire est en constante évolution, sous l’effet des progrès technologiques, des préoccupations changeantes en matière de protection de la confidentialité des données et de l’interconnexion croissante de l’économie mondiale. Les entreprises doivent être à la fois vigilantes et flexibles pour maintenir leur conformité dans ce paysage réglementaire en constante évolution. Le non-respect de ces règles peut entraîner de lourdes amendes, une atteinte à la réputation et même des conséquences juridiques. Près de 1,94 milliard de dollars d’amendes pour non-conformité au RGPD ont été infligées en 2023, soit une augmentation d’environ 14 % par rapport à 2022.

Les équipes de sécurité doivent surveiller l’évolution de la posture de sécurité des données par rapport aux politiques prédéfinies alignées sur les bonnes pratiques, les structures de gouvernance et les lois sur la confidentialité. Elles peuvent également être amenées à personnaliser les politiques existantes ou à en développer de nouvelles pour répondre aux besoins d’entreprises spécifiques. Pour garantir qu’elles répondent à ces exigences, les entreprises doivent pouvoir s’appuyer sur un cadre de conformité solide.

Comment la DSPM peut vous aider : appliquer des politiques cohérentes et automatiser la conformité des données

Grâce à un moteur DLP unique pour une solution complète de protection des données, la DSPM peut aider les entreprises à créer une politique une seule fois et à l’appliquer à l’ensemble de l’organisation. Cela garantit que les données sensibles sont correctement suivies et protégées de manière cohérente, indépendamment de leur emplacement et de leur mode d’accès. De plus, cela réduit le coût et la complexité du déploiement et de la maintenance de politiques complexes.

La DSPM joue également un rôle crucial pour garantir la conformité réglementaire. Elle fournit la visibilité et le contrôle nécessaires pour démontrer la conformité aux normes et réglementations sectorielles, telles que RGPD, CCPA et PCI DSS. En corrélant automatiquement la posture de sécurité des données aux références de conformité et aux bonnes pratiques, la DSPM permet d’évaluer les lacunes, comprendre l’impact et remédier aux violations tout en réduisant les efforts manuels et les erreurs.

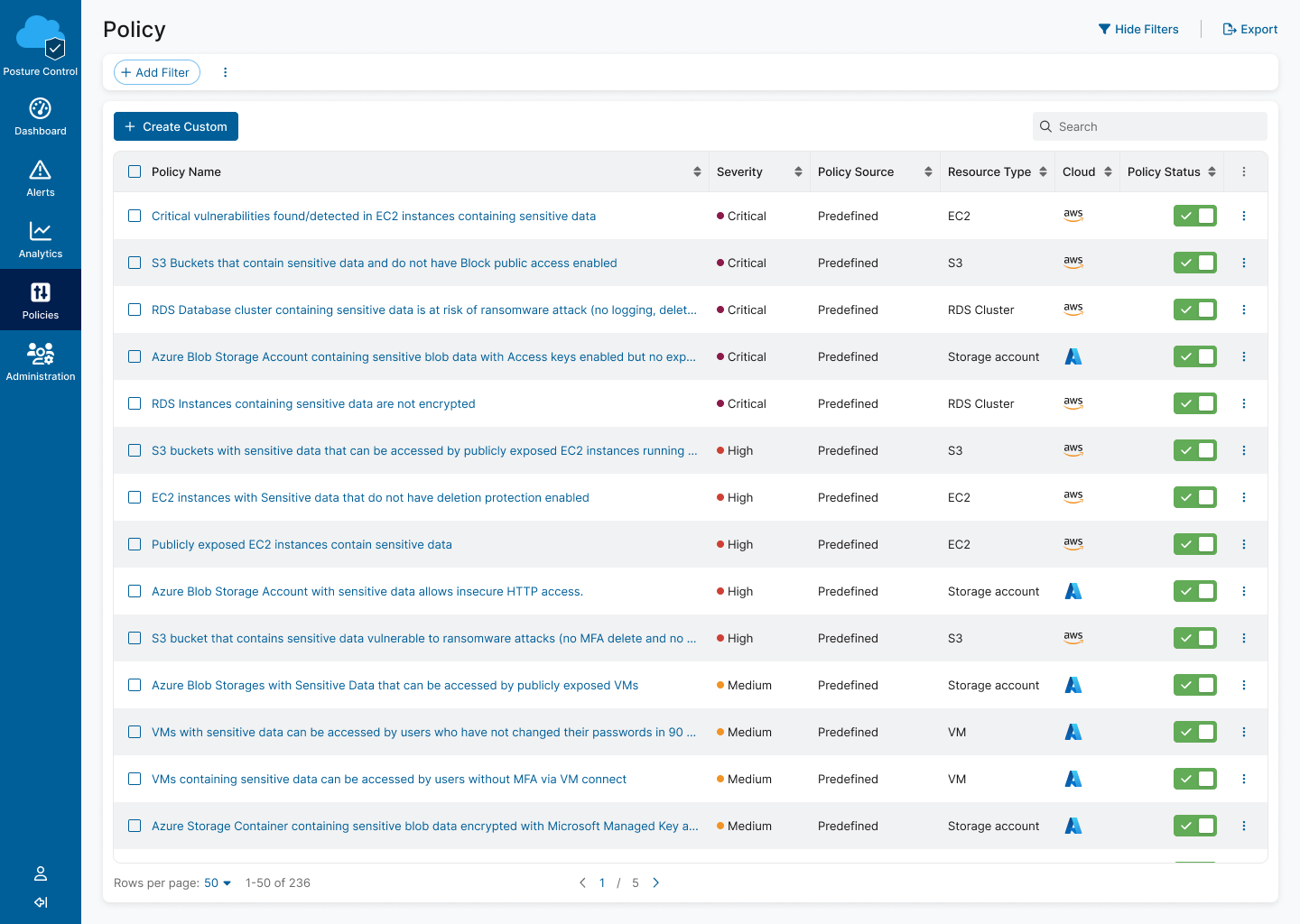

Illustration 5 : Politiques de sécurité des données prêtes à l’emploi

Cas d’utilisation 5 – Faire plus avec moins

Défis : selon un rapport, 89 % des entreprises prévoient une augmentation substantielle ou modérée des budgets consacrés à la sécurité des données, en raison de l’escalade des menaces et du durcissement des exigences réglementaires. Malgré d’importants investissements, de nombreuses entreprises éprouvent encore des difficultés à sécuriser de larges volumes de données critiques, à garantir la conformité et à mettre en place une collaboration interfonctionnelle solide pour sécuriser les données dans des environnements cloud agiles, complexes et diversifiés

La raison en est assez simple. Même lorsqu’elles adoptent des solutions cloud modernes, de nombreuses entreprises s’appuient sur des techniques et outils traditionnels et cloisonnés pour sécuriser leurs données dans le cloud. Ces outils, qui n’ont pas été conçus pour l’agilité, la complexité et la diversité du cloud, ne peuvent fournir la protection dont les entreprises ont besoin.

Comment la DSPM peut vous aider : optimiser votre retour sur investissement

La DSPM prend en charge un large éventail de plateformes et de services cloud, notamment IaaS, PaaS et DBaaS, pour assurer une sécurité complète des données. Elle s’intègre facilement aux outils et plateformes ITSM, SIEM et ChatOps existants pour prévenir les attaques imminentes et communiquer les risques, ce qui contribue à la fois à soutenir les efforts de correction et à améliorer la sécurité globale sans créer de silos.

La DSPM est un outil indispensable pour les entreprises qui souhaitent protéger leurs données et maintenir leur conformité. Ses fonctionnalités exhaustives, associées à sa capacité à automatiser de nombreuses tâches de sécurisation des données, font de la DSPM un investissement précieux pour les entreprises de toutes tailles. Grâce à la puissance de la DSPM, les entreprises peuvent relever en toute confiance les défis liés à la sécurité des données, sécuriser leurs données et construire une base solide pour leur croissance et leur succès.

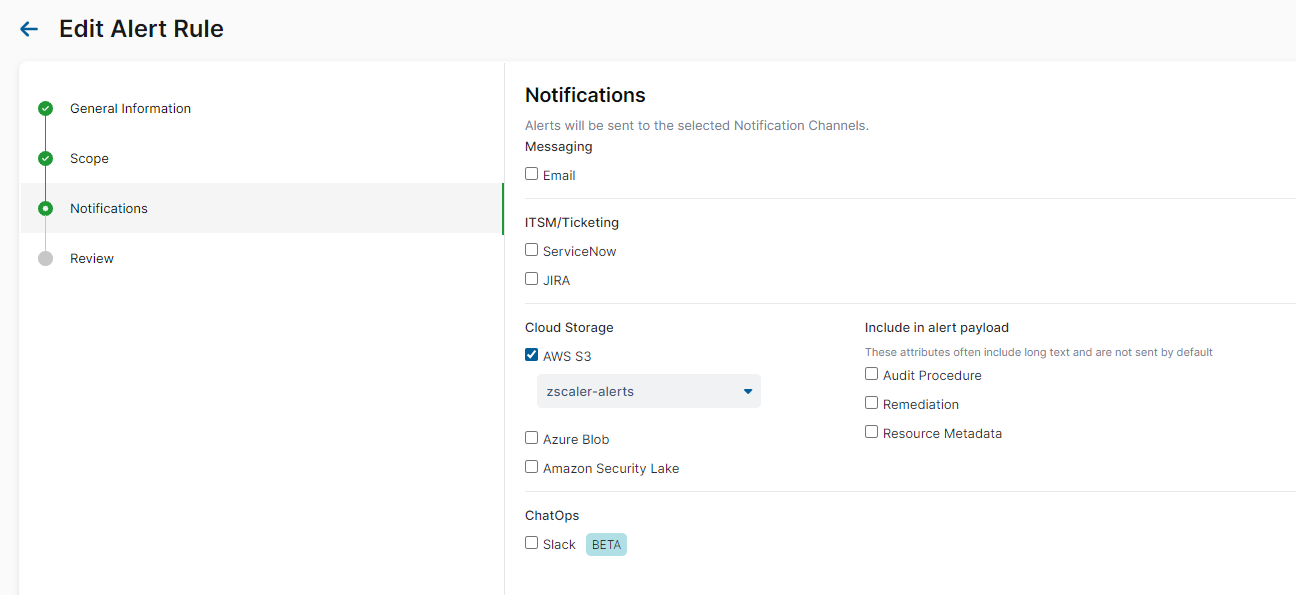

Illustration 6 : Intégration de la DSPM et notification automatisée

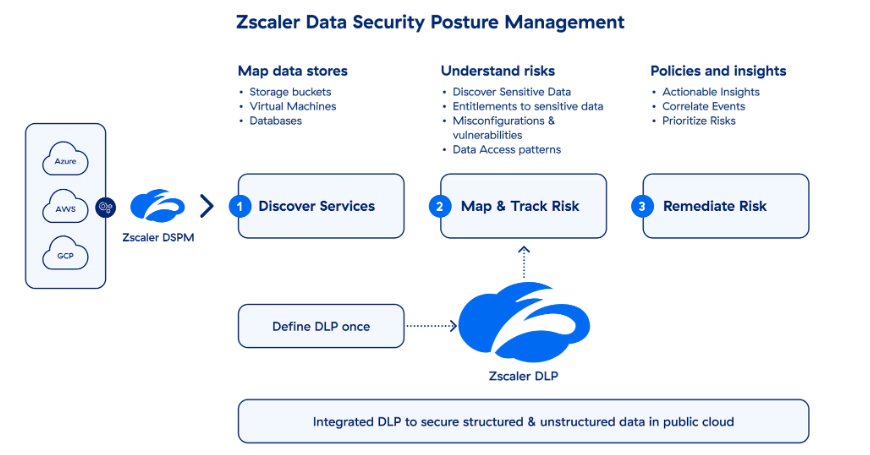

Renforcer la sécurité des données multicloud avec Zscaler DSPM

Zscaler DSPM étend sa sécurité de premier ordre aux données du cloud public. La solution aide les entreprises à localiser et identifier les données, à appliquer les politiques de sécurité, à atténuer les risques et à garantir la conformité aux réglementations. Elle peut s’intégrer de manière homogène aux écosystèmes de sécurité existants, renforçant la sécurité sans perturber les flux de travail.

Illustration 7 : Comment fonctionne Zscaler DSPM

Vous souhaitez en savoir plus sur la manière dont Zscaler DSPM peut renforcer la sécurité de vos données ? Contactez-nous dès aujourd’hui pour planifier une démonstration de notre plateforme DSPM. Travaillons ensemble à assurer la sécurité de vos données dans le cloud.

Cet article a-t-il été utile ?

Clause de non-responsabilité : Cet article de blog a été créé par Zscaler à des fins d’information uniquement et est fourni « en l’état » sans aucune garantie d’exactitude, d’exhaustivité ou de fiabilité. Zscaler n’assume aucune responsabilité pour toute erreur ou omission ou pour toute action prise sur la base des informations fournies. Tous les sites Web ou ressources de tiers liés à cet article de blog sont fournis pour des raisons de commodité uniquement, et Zscaler n’est pas responsable de leur contenu ni de leurs pratiques. Tout le contenu peut être modifié sans préavis. En accédant à ce blog, vous acceptez ces conditions et reconnaissez qu’il est de votre responsabilité de vérifier et d’utiliser les informations en fonction de vos besoins.

Recevez les dernières mises à jour du blog de Zscaler dans votre boîte de réception

En envoyant le formulaire, vous acceptez notre politique de confidentialité.