Facilitez et accélérez votre stratégie de cession informatique

70 %

85 %

50 %

Problème

Maximiser la valeur en démêlant les écosystèmes est complexe

Les cessions sont des opérations sensibles et compliquées qui peuvent avoir des répercussions considérables sur la valeur des actions, l’avantage concurrentiel et la conformité. Lorsque des domaines à faible valeur qui requièrent beaucoup d’efforts, comme le réseau et la sécurité, bloquent votre progression, ils exercent une forte pression sur vos délais.

>50 % des synergies commerciales dépendent de la technologie

PwC

51 % des négociateurs en fusions/acquisitions et cessions considèrent la cybernétique comme le principal risque lié aux transactions

McKinsey

La durée moyenne des contrats de services transitoires (TSA) est de 18 mois.

Deloitte

Vue d’ensemble de la solution

Accélérez la séparation pour capturer de la valeur plus rapidement avec Zscaler

Rationalisez les processus de séparation avec la plateforme Zscaler fournie dans le cloud. Séparez de manière logique les entités, réduisez considérablement les risques et économisez d’importants efforts, notamment la nécessité de recourir à des TSA, transformant ainsi des puits de valeur potentiellement énormes en facilitateurs commerciaux intelligents.

Supprimer de manière logique les actifs, les utilisateurs et les flux de données cédés

de votre écosystème réseau, rapidement, en toute sécurité et avec de faibles frais généraux, dès le premier jour

Appliquer un accès Zero Trust aux applications sous TSA

pour les utilisateurs cédés

Transférer davantage de contrôles dès le premier jour

réduisant rapidement votre charge TSA pour l’entité nouvellement créée ou achetée

Protéger vos actifs les plus précieux contre l’exfiltration

par un nouvel acheteur pendant la période du TSA

Établir une cession sans friction

Avantages

Rejoignez plus de 350 entreprises que nous avons aidées à réaliser des intégrations et des cessions informatiques rapides et sécurisées.

Simplifier la séparation

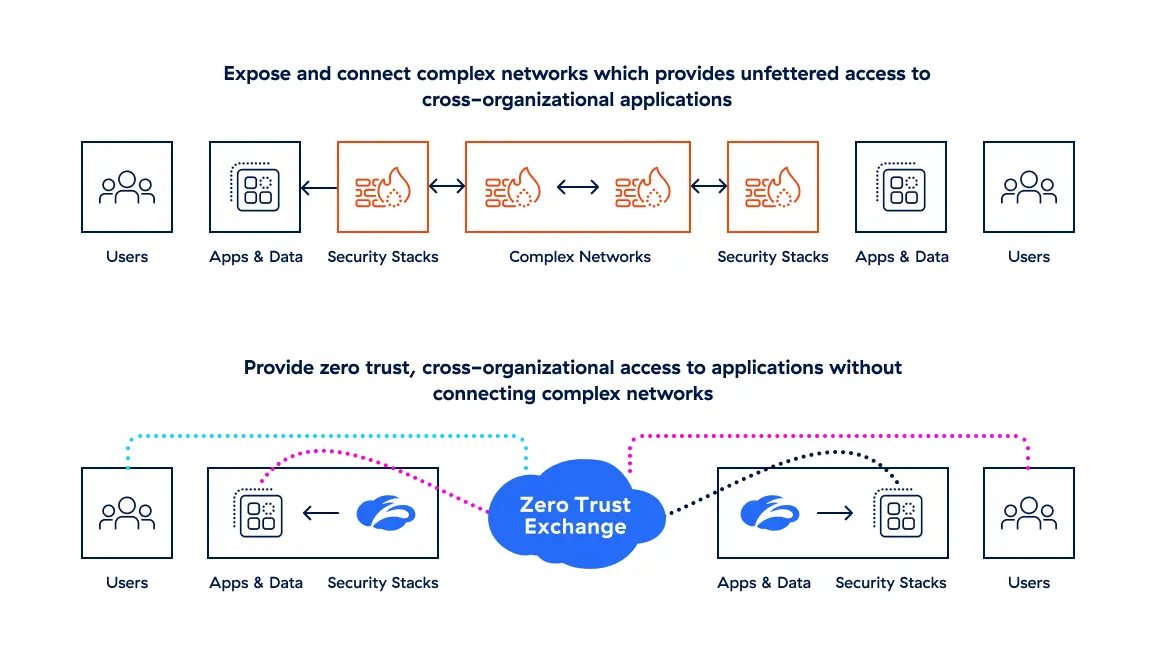

Gérez la sécurité et la connectivité par le biais de politiques au lieu de contrôles d’accès au réseau et de segmentation.

Atténuer les risques partagés

Minimisez l’exposition et accordez un accès Zero Trust aux ressources cédées ou sous TSA tout en retirant les utilisateurs cédés de votre réseau.

Adapter les coûts à vos besoins

Bénéficiez d’une tarification basée sur la demande, éliminant ainsi les dépenses d’investissement importantes et les coûts imprévisibles.

Réduire les demandes d’assistance

Transférez les contrôles de sécurité et d’accès pour les actifs cédés, en réduisant votre charge TSA et en allégeant votre calendrier.

Détails de la solution

Zero Trust et cycle de vie de la séparation

Zscaler collabore avec des sociétés de capital-investissement afin de protéger et d’accélérer leurs opérations grâce à une feuille de route éprouvée :

Jour 1 : cession partielle

Segmentez de manière logique les utilisateurs et les ressources du champ d’application afin de protéger votre posture de sécurité pendant la période de TSA.

Cédez le contrôle de la politique de sécurité en transférant l’entité Zscaler ayant fait l’objet d’une cession partielle à l’entité cédée.

Réduisez la nécessité de prolonger les TSA tout en conservant les contrôles et le caractère vérifiable appropriés.

Accordez aux utilisateurs transférés un accès Zero Trust aux applications sous TSA sans les placer sur votre réseau ni exposer vos données.

Deuxième jour et au-delà : séparation et mise en service autonome

Assurez une expérience utilisateur homogène en connectant les utilisateurs à n’importe quelle application, où qu’ils soient, afin de prendre en charge le réhébergement provisoire des applications.

Désengagez-vous rapidement des TSA de sécurité ou de réseau en assurant une mise en service autonome ou en prenant le contrôle de l’entité Zscaler.

Réorientez les ressources réseau traditionnelles vers des opportunités plus intéressantes, sans aucune empreinte informatique via Zscaler.

Réalisez des cessions partielles sécurisées et efficaces sans soucis de provisionnement de circuits, de dépenses et d’approvisionnement.

Comment Zscaler rationalise les cessions

Feuille de route pour la cession

Contrôler

- Créer une entité Zscaler de cession partielle distincte qui permettra la séparation logique et du trafic réseau des utilisateurs, des workloads et des actifs applicatifs concernés/transférés, ainsi que de leurs interactions

Segmenter

- Déployer des connecteurs Zscaler pour permettre aux utilisateurs transférés d’accéder aux applications et ressources sous TSA dans une architecture Zero Trust

- Renoncer à un réseau « clone and go » (cloner-déployer) en utilisant Zero Trust Exchange comme intermédiaire pour les applications transférées

- Déplacer les utilisateurs transférés vers le Wi-Fi public, en les retirant du réseau sans nuire à la productivité

Séparer

- Intégrer d’autres capacités de profilage des risques pour fournir une politique dynamique basée sur la posture de sécurité

- Utiliser les capacités Zero Trust de workload à workload pour séparer davantage le trafic d’application transféré ou sous TSA

Se désengager des TSA

- Se désengager des TSA de réseau ou de service de sécurité

- Remettre l’administration des entités au fournisseur informatique de l’entité séparée

- Retirer le fournisseur d’identité de l’entité cédée, le cas échéant, de la politique de l’entité ayant fait l’objet d’un carve-out

- Supprimer tout accès VPN traditionnel ou similaire aux applications sous TSA ou transférées