Facilitez et accélérez votre stratégie de fusion et acquisition informatique

1,5 M USD

85 %

80 %

Problème

Chaque fusion ou acquisition est une opération à fort enjeu

Tisser des liens entre les employés, les environnements d’hébergement d’applications et l’accès partagé aux ressources dans votre nouvel écosystème, et le faire en toute sécurité, représente un défi architectural et technique considérable, et chaque retard peut vous éloigner de vos objectifs de synergie.

46 % des fusions ne parviennent pas à réaliser des synergies de revenus ou de coûts

PwC

51 % des négociateurs en fusions/acquisitions et cessions considèrent la cybernétique comme le principal risque lié aux transactions

McKinsey

33 % des employés des entreprises acquises quittent l’entreprise au cours des 12 premiers mois en raison d’une mauvaise expérience

Deloitte

Vue d’ensemble de la solution

Accélérez les intégrations pour capturer de la valeur plus rapidement avec Zscaler

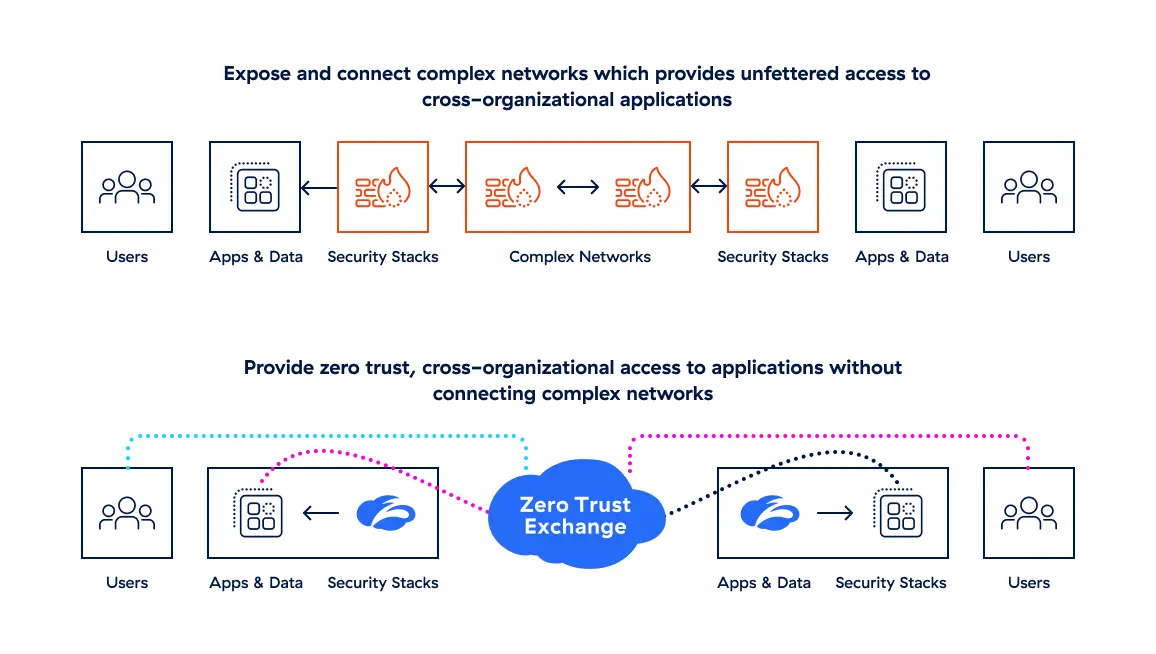

Il peut être difficile de maximiser la valeur pendant que vous convergez des écosystèmes. Lorsque des domaines à faible valeur qui requièrent beaucoup d’efforts, tels que le réseau et la sécurité, bloquent votre progression, ils exercent une forte pression sur vos délais. Avec Zero Trust Exchange, vous pouvez aller de l’avant.

Intégrez uniquement ce dont vous avez besoin,

ce qui vous donne une flexibilité et des options sans précédent durant l’intégration.

Fournissez un accès transparent et sécurisé

en quelques jours à des utilisateurs, des applications et des ressources en réseau distincts.

Accédez aux ressources de l’ensemble de l’entreprise

rapidement et facilement pour réaliser des ventes croisées, innover et fournir des services commerciaux.

Réduisez l’impact en cas d’« achat d’une violation »,

en maintenant la productivité des utilisateurs pendant que vous évaluez et corrigez sereinement.

Trois façons d’accélérer la réussite d’une intégration de fusion et acquisition à l’aide de Zscaler

Avantages

Rejoignez plus de 350 entreprises que nous avons aidées à réaliser des intégrations et des cessions informatiques rapides et sécurisées grâce à notre approche Zero Trust unique

Réduire la complexité technique

Éliminez la dette technique et les complexités importantes afin de pouvoir passer plus rapidement à des activités génératrices de valeur.

Protéger la valeur de la transaction

Minimisez l’exposition aux menaces provenant des entités acquises dès le premier jour afin de vous protéger contre les cybermenaces tout en poursuivant l’intégration en parallèle.

Stimuler la capture de valeur

Réalisez des économies significatives dès le deuxième jour grâce à des modèles SaaS basés sur la consommation, réduisant ainsi jusqu’à 40 % de la dette technique.

Intégrer ou séparer plus rapidement

Réalisez un taux plus élevé d’intégrations ou de séparations avec notre plateforme cloud Zero Trust et notre approche hautement reproductible.

Détails de la solution

Zero Trust et cycle de vie de l’intégration

Jour 1 – Intégration

Connectez les ressources de toute votre entreprise sans vous soucier de la complexité du réseau sous-jacent : vos utilisateurs sont productifs dès le premier jour.

Limitez instantanément les vulnérabilités acquises ou les compromissions potentielles en superposant votre posture de risque sur le réseau acquis.

Offrez un accès transparent à toutes les applications et ressources de l’entreprise avec un simple agent de bureau.

Jour 2 et suivants – Optimisation

Étendez et affinez le déploiement du premier jour pendant votre transformation vers une architecture Zero Trust.

Connectez et sécurisez les utilisateurs et les données n’importe où, tout en réduisant considérablement la dette technique.

Atteignez vos objectifs de synergies en réduisant les coûts d’exploitation grâce à la suppression des cycles de renouvellement du matériel, des contrats d’assistance, des circuits réseau, etc.

Comment Zscaler rationalise les intégrations de fusions et acquisitions

Feuille de route des fusions et acquisitions

Connecter

- Fournir un accès inter-entités grâce à une architecture sans empreinte informatique pour connecter instantanément les entités acquises à l’acheteur (ou vice versa) sans connecter les réseaux ni superposer les adresses IP

Sécuriser

- Supprimer les expositions externes pour minimiser les risques

- Superposer l’accès aux applications privées ce qui favorise la productivité tout en découvrant les inventaires et les interactions applications/utilisateurs

- Fournir une protection des données qui garantira que vos actifs intellectuels les plus précieux restent sous votre contrôle

Élever

- Intégrer d’autres capacités de profilage des risques pour fournir une politique dynamique basée sur les risques

- Adopter une protection des données (CASB, DLP, etc.) adaptée aux exigences de conformité

- Définir et appliquer des politiques plus granulaires d’accès et de Zero Trust

Innover

- Ajouter la télémétrie de l’expérience utilisateur à votre service d’assistance afin d’augmenter le taux FTFR (« First Time Fix Rate » ou taux de résolution d’incident à la première intervention)

- Appliquer des architectures Zero Trust aux communications entre workloads

- Supprimer les piles de réseau et de sécurité ou les compensations de la dette technique

- Supprimer/remplacer les circuits SD-WAN/réseau par un accès Internet pur et adopter de nouvelles technologies comme la 5G