Proaktive Erkennung und Behebung von Daten- und KI-bezogenen Risiken

Finden und schützen Sie vertraulichen Daten in hybriden und Multicloud-Umgebungen mit komplett integriertem, KI-gestütztem Data Security Posture Management (DSPM).

Automatische Erkennung, Klassifizierung und Inventarisierung vertraulicher Daten

Präzise Erkennung und Korrelation von Risiken wie Fehlkonfigurationen, Datenexposition usw.

Proaktive Risikobehebung durch Zugriffskontrollen nach dem Prinzip der minimalen Rechtevergabe

Zuverlässige Compliance mit einschlägigen Vorschriften sowie Optimierung von Audits

Das Problem

Daten sind die Grundlage von KI und zukunftsweisenden Geschäftsinitiativen. Ihre rasante Verbreitung in hybriden Multicloud-Umgebungen hat jedoch bei Unternehmen zu blinden Flecken geführt. Infolgedessen verlieren Unternehmen leicht den Überblick darüber, wo sich ihre vertraulichen Daten befinden. Auch Zusammenhänge wie Sicherheitsstatus, Zugriffsberechtigungen und Compliance-Risiken geraten oft aus dem Blickfeld. Dadurch entstehen datenbezogene Risiken.

#1

80 %

66 %

Lösungsüberblick

Sichern Sie Ihr Datenuniversum

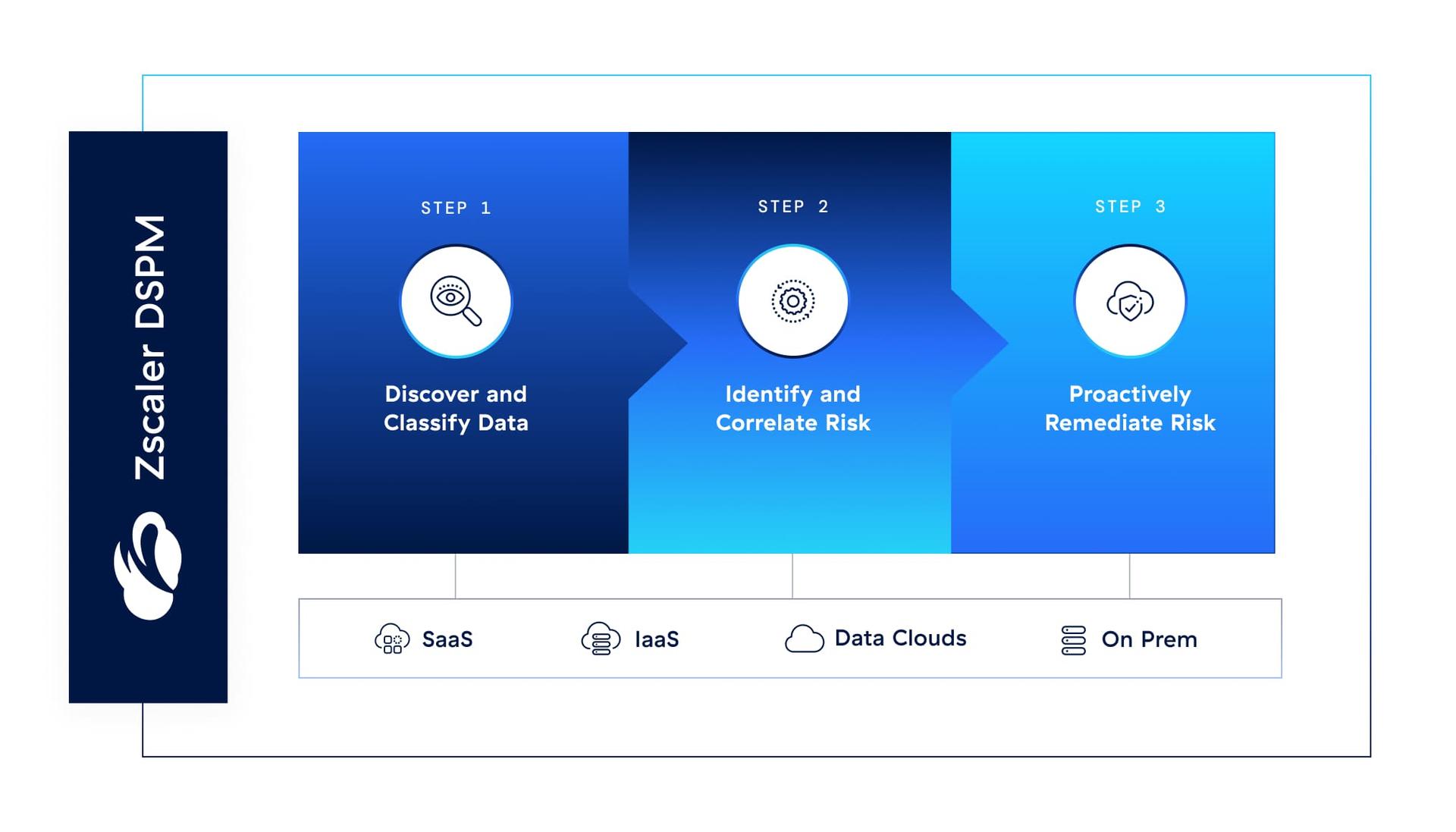

Zscaler DSPM verfolgt einen KI-gestützten, einheitlichen Ansatz, um eine hohe Datenhygiene in allen Datenspeichern zu gewährleisten, einschließlich IaaS, SaaS, On-Premise, Endgeräte und mehr. Durch die native Integration in die Zscaler Data Security Platform erhalten Sie einen vollständigen Überblick und uneingeschränkte Kontrolle über Ihre Daten auf einer zentralen Plattform.

Anwendungsfälle

Datenerkennung und -klassifizierung

Profitieren Sie von einem umfassenden Überblick über Ihr gesamtes Datenuniversum – von strukturierten bis hin zu unstrukturierten Daten in IaaS-, SaaS-, On-Premises-, Endpoint- und weiteren Umgebungen – alles in einem einzigen, einheitlichen Dashboard.

Funktionen

Finden Sie alle vertraulichen Daten in sämtlichen Kanälen, einschließlich Schatten-KI, mit KI-gestützter automatischer Erkennung.

Vertrauliche, regulierte oder kundenspezifische Daten lassen sich mithilfe der fortschrittlichen LLM-Klassifizierung präzise klassifizieren und kategorisieren.

Erstellen Sie automatisch ein Inventar Ihrer Daten, um zuverlässige Informatonen zu Speicherorten, Zugriffen, Nutzung und mehr zu erhalten.

Effiziente Verwaltung des Sicherheitsstatus Ihrer Daten

Gewähren Sie Ihren Sicherheitsverantwortlichen umfassende Einblicke in den Sicherheitsstatus Ihrer Datenspeicher. Durch präzise Kontextinformationen können Risiken genauer identifiziert und die Flut an Warnmeldungen minimiert werden. Dies wird durch eine KI-gestützte Bedrohungskorrelation erreicht, die versteckte Risiken, Fehlkonfigurationen und andere kritische Sicherheitslücken aufdeckt.

Funktionen

Verschaffen Sie sich einen umfassenden Einblick in den Sicherheitsstatus Ihrer Datenspeicher, die vertrauliche Daten enthalten, einschließlich Verschlüsselung, Offenlegung, Protokollierung, Datensicherung, Zertifikate und mehr.

Mit unserer KI-Korrelations-Engine lassen sich Risiken wie Datenlecks und Fehlkonfigurationen präzise identifizieren und korrelieren, um versteckte Angriffspfade aufzudecken.

Nutzen Sie detaillierte und präzise Risikobewertungen, um irrelevante Informationen auszublenden und die wichtigsten Risiken zu priorisieren. So sparen Sie wertvolle Zeit und Ressourcen.

Datenzugriffsrisiken managen und beheben

Identifizieren Sie User, Rollen und Ressourcen mit Zugriff auf Datenspeicher und verfolgen Sie die Berechtigungsstufen. Anhand zuverlässiger Informationen über übermäßige oder unangemessene Zugriffsberechtigung können Sie Maßnahmen zur Risikominderung priorisieren und das Prinzip der minimalen Rechtevergabe durchsetzen.

Funktionen

Verschaffen Sie sich einen granularen, risikobasierten, userzentrierten Überblick über alle Zugriffspfade auf unternehmenskritische Daten und Konfigurationen.

Minimieren Sie die Angriffsfläche, indem Sie User mit übermäßigen Berechtigungen und riskante Zugriffspfade auf sensible Daten beseitigen.

Reagieren Sie auf potenzielle Bedrohungen, die durch die rasanten Veränderungen bei der Weitergabe, Speicherung und dem Zugriff auf Daten entstehen.

Erfüllung gesetzlicher Auflagen

Profitieren Sie von nahtloser Compliance mit komplexen Vorschriften und Standards wie DSGVO, HIPAA, PCI DSS, NIST AI RMF usw. Mit unserer Lösung können Sie Verstöße erkennen und Echtzeitberichte erstellen, um die Einhaltung der Vorschriften zu bestätigen und Strafen zu vermeiden, unabhängig vom Speicherort der Daten.

Funktionen

Verschaffen Sie sich einen umfassenden Überblick über den Stand der Daten-Compliance mit einer dynamischen Ansicht des Compliance-Status, Konfigurationsabweichungen und Richtlinienverstößen.

Gleichen Sie Ihren Datensicherheitsstatus automatisch mit Compliance-Benchmarks und Best Practices ab, um Lücken zu ermitteln, deren Auswirkungen zu verstehen und manuellen Aufwand sowie Fehler zu reduzieren.

Erhalten Sie umfassende Compliance-Daten, Analysen und automatisierte Berichte für technische Compliance-Audits. Verschaffen Sie sich einen detaillierten Überblick über Compliance-Probleme, um Risiken und Behebungsmaßnahmen zu priorisieren.

Beschleunigen Sie die sichere Implementierung von KI.

Profitieren Sie von vollständiger Transparenz, präziser Klassifizierung und detaillierter Kontrolle über vertrauliche Daten, die in KI-Cloud-Diensten verwendet werden. Verhindern Sie versehentliche Offenlegung, unnötige oder unbefugte Zugriffe sowie potenzielle Verstöße gegen die KI-Compliance.

Funktionen

Entdecken Sie alle KI-Modelle, -Dienste und -Agents in der Cloud und eliminieren Sie die Risiken von Schatten-KI. Um zu verhindern, dass Trainingsdatensätze übermäßig weitergegeben werden, muss man verstehen, welche vertraulichen Daten mit welchem KI-Dienst verknüpft sind.

Bewerten Sie KI-Systeme im Hinblick auf operative, regulatorische und Reputationsrisiken, um die Einhaltung geltender und zukünftiger Vorschriften sicherzustellen.

Überprüfen Sie KI-Modelle auf Schwachstellen in den OWASP Top 10 für LLMs. Identifizieren Sie Schwachstellen, Fehlkonfigurationen und unsichere Berechtigungen und beheben Sie diese mithilfe einer Schritt-für-Schritt-Anleitung.

Tragen Sie mit AI-SPM zum Aufbau von Vertrauen bei Stakeholdern und Kunden bei, indem Sie sichere und konforme KI-Systeme gewährleisten und so Ihr Engagement für ethische KI unter Beweis stellen.

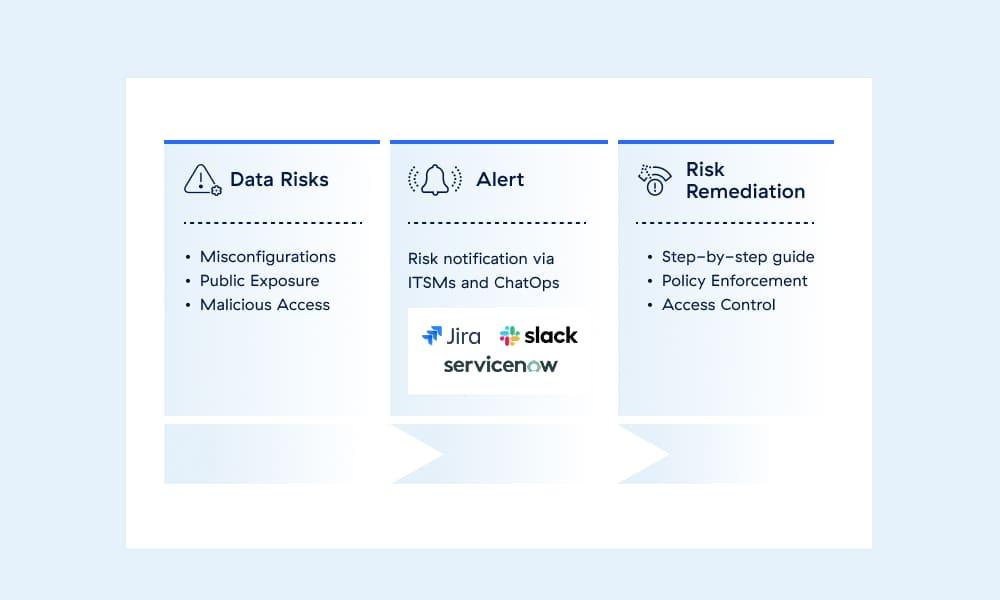

Minimieren Sie Ihr Datenrisiko mit Workflow-Automatisierung

Kritische Datenrisiken wie Offenlegungen, Schwachstellen, Fehlkonfigurationen und mehr lassen sich mit geführten Maßnahmen und automatisierten Arbeitsabläufen schnell beheben.

Funktionen

Gewährleisten Sie erstklassige Datensicherheit überall – vom Endgerät über E-Mails, SaaS, öffentliche Cloud, On-Premise-Systeme bis hin zu Ihrem KI-Ökosystem.

Ermöglichen Sie Ihren Usern in sämtlichen Unternehmensbereichen reibungslose Anwendererfahrungen. Automatisieren Sie zeitaufwändige und sich wiederholende Sicherheitsaufgaben, um produktiver und effizienter zu wirtschaften.

Lässt sich problemlos in die effektivsten ITSM-, Betriebs- und Entwicklertools integrieren.

Die Zscaler Plattform

Die Cybersicherheitsplattform für das KI-Zeitalter – auf der Grundlage von Zero Trust zum Schutz von Usern, Workloads, Zweigstellen und Geräten durch die weltweit größte Inline-Sicherheits-Cloud.

Datensicherheit

Schützen Sie Daten mit lückenloser Transparenz und Kontrolle über sämtliche Speicherumgebungen und Übertragungspfade.

KI-Sicherheit

Als ganzheitliche Lösung unterstützt Zscaler AI Protect eine sichere KI-Nutzung in großem Maßstab.

Agentic SecOps

Nutzen Sie Telemetriedaten aus der weltweit größten Inline-Security-Cloud und von Drittanbietern, um Risiken zu bewerten sowie Sicherheitsverstöße zu erkennen und einzudämmen.

FAQs

DSPM schützt Daten – sowohl lokal als auch in der Cloud – durch kontinuierliche Überwachung, Aktualisierung und Optimierung der Sicherheitsmaßnahmen vor unbefugten Zugriffen, Missbrauch oder Diebstahl. DSPM-Lösungen nutzen intelligente Automatisierungsfunktionen, um Sicherheitsrisiken zu erkennen, Schutzmaßnahmen umzusetzen und regelmäßige Systemtests und Audits durchzuführen. Weitere Informationen

Cloud-DLP überwacht und überprüft die Daten in einem Netzwerk, um Datenexfiltration durch Cyberangriffe wie Phishing, Ransomware und Insider-Bedrohungen zu verhindern. Die Cloud-DLP wird über die Cloud bereitgestellt und kann u. a. personenbezogene Daten, Kreditkartennummern und geistiges Eigentum unabhängig von Speicherort und Übertragungsweg schützen. Weitere Informationen

AI-SPM sichert KI-Systeme durch Transparenz der Ressourcen, Bewertung der Sicherheitskontrollen und Erkennung von Bedrohungen wie Modelldiebstahl und Data Poisoning. Es unterstützt die Einhaltung gesetzlicher Vorschriften und hilft Unternehmen dabei, Risiken zu reduzieren, die Sicherheit zu stärken und Schwachstellen schnell zu beheben, um sicherzustellen, dass ihre KI-Implementierungen zuverlässig und vertrauenswürdig sind.