/ Was ist Universal ZTNA?

Was ist Universal ZTNA?

Unter Universal Zero Trust Network Access (UZTNA) versteht man die Nutzung von ZTNA für On-Premise- und Remote-User ohne Berücksichtigung des Standorts des Users. Mit Universal ZTNA wird Usern sicherer Zugriff nach dem Prinzip der minimalen Rechtevergabe gewährt, unabhängig davon, ob sie im Büro, zu Hause oder von unterwegs aus arbeiten. UZTNA kann als Wegbereiter der digitalen Transformation dienen und bietet Unternehmen das bestmögliche Framework für Zero-Trust-Initiativen.

Universelles ZTNA verstehen: Ein zukunftsfähiger Ansatz für sicheren Zugriff

Wichtige Schlussfolgerungen

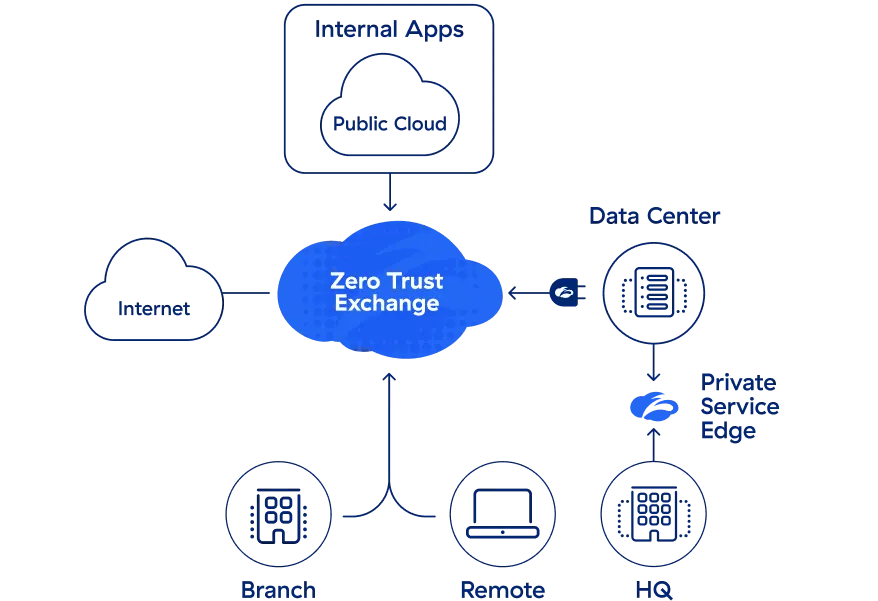

Universal ZTNA (UZTNA) ist ein Cloud-natives, softwaredefiniertes Sicherheitsframework, das Zero-Trust-Prinzipien anwendet, um einen granularen, kontextbasierten Zugriff auf private Unternehmensanwendungen, SaaS und Netzwerke von jedem beliebigen Standort aus zu gewähren. Dadurch entfällt die Notwendigkeit von VPNs und die Angriffsfläche wird erheblich reduziert. UZTNA gewährleistet durchgängige Sicherheit, nahtlose Anwendererfahrungen und mühelose Skalierbarkeit für hybride Belegschaften, indem die User direkt mit den Anwendungen und nicht mit dem Netzwerk verbunden werden.

Die wichtigsten Gründe für den Einsatz von Universal ZTNA

Heute entdecken Unternehmen zunehmend die Vorteile, die ein Universal-ZTNA-Modell bieten kann. Hier sind einige der wichtigsten Gründe, warum Unternehmen auf ZTNA umsteigen:

- Keine Legacy-Appliances: UZTNA ermöglicht es Unternehmen, sich von veralteten Appliances für den Remotezugriff, wie z. B. VPNs, zu verabschieden und eine 100 % softwarebasierte Zugriffskontrolllösung zu nutzen.

- Nahtlose User Experience: Mit UZTNA wird der User-Traffic nicht im Backhauling-Verfahren über das Rechenzentrum geleitet. Stattdessen erhalten User schnellen Direktzugriff auf die gewünschte Anwendung.

- Konsistente Sicherheit: UZTNA stellt sicher, dass für alle Mitarbeiter die gleichen Zero-Trust- Sicherheitsrichtlinien gelten, unabhängig davon, ob sie im Büro oder unterwegs arbeiten.

- Mühelose Skalierung: Ein Cloud-basierter UZTNA-Service vereinfacht die Kapazitätserweiterung. Das Unternehmen kann jederzeit zusätzliche Lizenzen erwerben.

- Schnelle Bereitstellung: Während die Bereitstellung anderer Lösungen mehrere Wochen bis Monate dauern kann, lässt sich UZTNA innerhalb weniger Tage von überall aus bereitstellen.

ZTNA oder Universal ZTNA: Hauptunterschiede

Im heute üblichen IT- und Sicherheitsjargon behaupten viele Anbieter, „Zero Trust Network Access“ bereitzustellen, was jedoch in der Regel auf eine starre On-Premise-Implementierung der Netzwerksicherheit mit herkömmlicher Netzwerkmikrosegmentierung hinausläuft. Während diese Technologie in der Lage sein mag, User im Büro auf Grundlage einiger lose integrierter Zero-Trust-Netzwerkzugriffskontrollen zu schützen, ist eine echte Universal-ZTNA-Lösung eher mit einer Sicherheitsarchitektur vergleichbar, die allen Usern Zero-Trust-Sicherheit bietet, unabhängig davon, wo sie gerade arbeiten.

Das liegt daran, dass eine Universal-ZTNA-Lösung in der Cloud entwickelt wird und in der Regel auf einer Secure Access Service Edge (SASE) oder einer Security Service Edge (SSE) aufbaut. Mit Universal ZTNA wird den Usern der Zugriff nach dem Prinzip der minimalen Rechtevergabe gewährt, unabhängig davon, wo sie arbeiten — ob im Büro, zu Hause, in einem Café oder an einem anderen Ort mit einer Internetverbindung.

Sichere Verbindungen zu Netzwerken, SaaS und Anwendungen von jedem beliebigen Standort aus sind mit einem lokalen, nicht-universellen Framework einfach nicht zu erreichen. Wenn eine Lösung behauptet, Zero-Trust-Sicherheit durch On-Premise-Appliances wie Firewalls zu bieten, dann handelt es sich nicht wirklich um eine Zero-Trust-Lösung und schon gar nicht um eine Universal-ZTNA-Lösung. Das liegt daran, dass viele dieser Legacy-Technologien den Zugriff ausschließlich auf der Grundlage der Authentifizierung und nicht auf der Grundlage des Kontexts, des Gerätestatus und/oder des Standorts gewähren.

Darüber hinaus nutzen viele dieser Technologien eine Passthrough-Architektur, die den Datenverkehr ungeprüft ins Netzwerk leitet –dies widerspricht den Zero-Trust-Prinzipien. Universelles ZTNA ermöglicht sicheren Netzwerk-, SaaS- und Anwendungszugriff unabhängig vom Standort der User, ohne Verbindungen automatisch als vertrauenswürdig einzustufen. Diese einzigartige Fähigkeit basiert auf einem Cloud-nativen ZTNA.

Universal ZTNA oder VPN: Welches System eignet sich besser zur Unterstützung heutiger Belegschaften?

VPNs zählen zu den gängigsten der Legacy-Lösungen, die bis heute gerne zur Vereinfachung der Zugriffsverwaltung eingesetzt werden. Sie ermöglichen Remote-Usern sicheren Zugriff auf das Unternehmensnetzwerk mitsamt den dort gehosteten IT-Ressourcen über einen zu diesem Zweck eingerichteten Tunnel, wobei die Authentifizierung in der Regel über Single Sign-On (SSO) erfolgt.

VPNs bewährten sich jahrelang als effektive Möglichkeit, Mitarbeitern, die ab und zu für kurze Zeit an externen Standorten arbeiteten, Remote-Zugriff auf unternehmensinterne Ressourcen zu gewähren. Mit der zunehmenden Zahl von Mitarbeitern, die über einen längeren Zeitraum hinweg remote und standortunabhängig tätig waren, führten mangelnde Skalierbarkeit sowie hohe Kosten und Wartungsanforderungen dazu, dass VPNs nicht mehr effektiv waren. Darüber hinaus wurde es durch die rasche Einführung der öffentlichen Cloud schwieriger, Sicherheitsrichtlinien auf diese Remote-Mitarbeiter anzuwenden, und auch die User Experience litt darunter.

Damit ist das Hauptproblem noch nicht einmal benannt: Durch VPNs wird nämlich die Angriffsfläche der betreffenden Organisationen erheblich vergrößert. Alle beliebigen User bzw. Entitäten, die über die korrekten Zugangsdaten verfügen, können sich in einem VPN anmelden und haben dann laterale Bewegungsfreiheit innerhalb des gesamten Netzwerks. Mit anderen Worten: Sie können auf sämtliche Ressourcen, Endgeräte und Daten zugreifen, die das VPN eigentlich schützen soll.

Universal ZTNA hingegen setzt zur Gewährleistung des sicheren User-Zugriffs das Prinzip der minimalen Rechtevergabe durch. Die Vertrauenswürdigkeit von Usern und Entitäten wird nicht mehr durch Überprüfung der Zugangsdaten verifiziert, sondern anhand erweiterter Kontextinformationen. Beim Zero-Trust-Modell werden Zugriffsanfragen nur unter der Voraussetzung genehmigt, dass User, Identität, Gerät und Standort stimmig sind.

Als weiterer Vorteil kommt hinzu, dass Universal ZTNA keinen Netzwerkzugang erlaubt. Stattdessen wird Usern durch sichere Direktverbindungen granularer Zugriff auf die jeweils benötigten Ressourcen gewährt. Dadurch haben Bedrohungsakteure keine Chance, sich lateral innerhalb des Netzwerks zu bewegen, selbst wenn es ihnen gelingt, sich Zugriff auf einzelne Ressourcen zu verschaffen. Durch den Direktzugriff in einem UZTNA-Framework lässt sich zudem eine erhebliche Verbesserung der Anwendererfahrung erzielen.

Universal ZTNA: Implementierung von Zero-Trust-Prinzipien

Universal ZTNA umfasst mehr als User-Identität, Segmentierung und sicheren Zugriff. Es ist eine Strategie, die einem Cybersicherheits-Ökosystem zugrundeliegt. Im Kern stehen drei Grundsätze:

- Jede Verbindung wird beendet: Firewalls und ähnliche Technologien basieren auf einem „Passthrough“-Ansatz, bei dem Dateien zwar überprüft, aber gleichzeitig dem Empfänger zugestellt werden. Wenn eine schädliche Datei entdeckt wird, erfolgt die entsprechende Warnmeldung häufig zu spät, um den Schaden zu verhindern. Eine effektive UZTNA-Lösung trennt alle Verbindungen. Somit kann der gesamte Traffic – einschließlich des verschlüsselten Traffics – in Echtzeit durch eine Inline-Proxy-Architektur überprüft werden, bevor er sein eigentliches Ziel erreicht. Dadurch wird eine effektive Abwehr vor Ransomware, Malware und anderen Bedrohungen gewährleistet.

- Granulare kontextbasierte Richtlinien für den Datenschutz: Zero-Trust-Richtlinien überprüfen Zugriffsanforderungen und -berechtigungen anhand von Kontextdaten (Useridentität, Gerät, Standort, Inhaltstyp, angeforderte Anwendung). Durch adaptive Richtlinien wird gewährleistet, dass die Zugriffsberechtigungen bei allen Kontextänderungen laufend neu bewertet werden.

- Minderung von Risiken durch Minimierung der Angriffsfläche: UZTNA verbindet User direkt mit den jeweils benötigten Anwendungen und Ressourcen statt mit dem Netzwerk. Durch Direktverbindungen auf Einzelbasis (User-zu-Anwendung bzw. Anwendung-zu-Anwendung) wird das Risiko der lateralen Verbreitung von Bedrohungen minimiert und verhindert, dass kompromittierte Geräte andere Ressourcen infizieren. Außerdem macht Zero Trust User und Anwendungen für das Internet unsichtbar, sodass Hacker sie weder entdecken noch angreifen können.

Universal ZTNA mit Zscaler

Wir freuen uns, Zscaler Private Access™ anbieten zu können, die weltweit am häufigsten eingesetzte ZTNA-Plattform, die auf der einzigartigen Zero-Trust-Architektur (ZTA) von Zscaler basiert. ZPA wendet die Prinzipien der minimalen Rechtevergabe an, um Usern sichere, direkte Verbindungen zu privaten Anwendungen bereitzustellen und gleichzeitig unbefugten Zugriff und laterale Bewegungen zu verhindern. Als cloudnativer Service kann ZPA innerhalb weniger Stunden implementiert werden, um herkömmliche VPNs und Remote-Access-Tools durch eine ganzheitliche Zero-Trust-Plattform zu ersetzen.

Zscaler Private Access bietet zahlreiche Vorteile:

- Unübertroffene Sicherheit ohne Legacy-VPNs und Firewalls: User werden nicht mit dem Netzwerk, sondern direkt mit der benötigten Anwendung verbunden. Dadurch wird die Angriffsfläche verkleinert und die laterale Ausbreitung von Bedrohungen verhindert.

- Zuverlässiger Schutz für private Unternehmensanwendungen:Durch revolutionären Anwendungsschutz mit Inline-Funktionen zur Bedrohungsabwehr, integrierter Deception Technology und Bedrohungsisolierung lässt sich das Risiko kompromittierter User deutlich reduzieren.

- Kompromisslose Produktivität für hybride Belegschaften: Blitzschneller sicherer Zugriff auf private Unternehmensanwendungen für Remote-User, Unternehmenszentrale, Zweigstellen und externe Geschäftspartner.

- Einheitliche ZTNA-Universallösung für alle User, Workloads und Geräte: Mitarbeiter und Partner werden über die umfangreichste ZTNA-Plattform sicher mit privaten Unternehmensanwendungen, Services und OT/IoT- Geräten verbunden.

Empfohlene Ressourcen

FAQ

Häufig gestellte Fragen

Universal ZTNA verhilft Unternehmen nicht nur zu mehr Flexibilität, sondern trägt allgemein zu einer Verbesserung ihres Sicherheitsstatus bei. Die folgenden Faktoren sind in diesem Zusammenhang ausschlaggebend:

- Unsichtbare Infrastruktur: Mit UZTNA können User auf Anwendungen zugreifen, ohne mit dem Unternehmensnetzwerk verbunden zu sein.

- Mehr Kontrolle und Transparenz: UZTNA gibt der IT die Möglichkeit, ihre Lösung einfach über ein zentrales Admin-Portal mit detaillierten Steuerungsmöglichkeiten zu verwalten.

- Anwendungssegmentierung leicht gemacht: Da ZTNA nicht an das Netzwerk gebunden ist, können Unternehmen den Zugriff bis auf Anwendungsebene segmentieren, anstatt eine komplexe Netzwerksegmentierung durchführen zu müssen.

Universal ZTNA geht von der Annahme aus, dass jede Ressource bzw. Entität im Netzwerk eine potenzielle Bedrohung darstellt. Dementsprechend werden Zugriffsanforderungen auf Anwendungen erst genehmigt, nachdem Identität, Gerätestatus und Kontext verifiziert und entsprechende Richtlinienkontrollen durchgesetzt wurden. Da bei diesem Modell der gesamte Traffic protokolliert und überprüft wird, erfordert es ein Maß an Transparenz, das herkömmliche Sicherheitskontrollen nicht leisten können.

Universal ZTNA minimiert die Angriffsfläche Ihrer Organisation, verhindert die laterale Ausbreitung von Bedrohungen und verringert das Risiko von Sicherheitsverletzungen. Für die Implementierung eignet sich am besten eine Proxy-basierte Architektur, die User direkt mit Anwendungen und nicht mit dem Netzwerk verbindet. Auf diese Weise können vor der Entscheidung, eine Verbindung herzustellen bzw. zu blockieren, zusätzliche Kontrollen angewendet werden.

Universal ZTNA kann in vielen Bereichen der Cloud-Sicherheit angewendet werden. In der Regel verwenden Organisationen Universal ZTNA zunächst aus folgenden Gründen:

- Als VPN-Alternative

- Sicherer Multicloud-Zugriff

- Niedrigeres Risiko durch externe User

- Schnellere Integration bei Fusionen und Übernahmen

Eine UZTNA-Lösung (Universal Zero Trust Network Access) ermöglicht sicheren, adaptiven Zugriff auf Anwendungen und Ressourcen, ohne auf herkömmliche, perimeterbasierte Sicherheitsmodelle angewiesen zu sein. Das Hauptziel besteht darin, einen differenzierten, kontextbezogenen Zugriff auf Basis von Zero-Trust-Prinzipien zu gewährleisten. Zu den wichtigsten Merkmalen gehören:

- Zero-Trust-Prinzipien

- Adaptive Zugriffskontrollen

- Zugriff auf Anwendungsebene

- Cloud-native Architektur

- Sicherer Remotezugriff

- Integration mit Bedrohungserkennung

Universal Zero Trust Network Access (ZTNA) eignet sich hervorragend für hybride und Remote-Arbeitskräfte, da es einen sicheren und nahtlosen Zugriff auf Anwendungen und Ressourcen von jedem beliebigen Standort aus ermöglicht. Seine Anpassungsfähigkeit beruht auf seiner Fähigkeit, Flexibilität mit hoher Sicherheit zu verbinden, die auf dynamische Arbeitsumgebungen zugeschnitten ist. Universal ZTNA passt sich hybriden und Remote-Arbeitsmodellen an, indem es sicheren, effizienten und skalierbaren Zugriff bietet und gleichzeitig die Flexibilität heutiger Arbeitsumgebungen berücksichtigt.